Анализ инцидентов иб

Содержание:

- Настройка совместного выхода в Сеть

- 2020: Получение сертификата ФСТЭК на соответствие требованиям к 4 уровню доверия

- Управление Интернет-каналом

- Базовая настройка UserGate

- Состав UserGate Proxy & Firewall

- Варианты поставки UserGate

- 3proxy

- Новые возможности UserGate Proxy&Firewall 6.0

- Защита и безопасность сетей

- Подготовка отчетов с использованием готовых шаблонов в UserGate Log Analyzer

- 2016

- Kerio Control

- Выводы

- Подводим итоги

- Выводы

Настройка совместного выхода в Сеть

Приложение Usergate Proxy&Firewall после установки позволяет создавать локальную базу данных с настройками доступа и сетевой статистикой, к которой подключается консоль администрирования. Для начала работы в ней требуется создать аккаунты пользователей – в них указываются принадлежность к той или иной группе (если их несколько, помимо группы по умолчанию), тип авторизации в сети (IP-адрес, MAC-адрес, Active Directory, логин Windows, логин и пароль), тариф (если речь идет о разграничении платного и бесплатного доступа). На следующем этапе пользователь приступает к конфигурации остальных сетевых настроек приложения – указывает параметры службы DHCP (диапазон IP-адресов, из которых раздаются «айпишники» подключенным к сети компьютерам), параметры прокси-сервера (поддержка HTTP/FTP/SOCKS/SMTP/POP3/SIP и H323, то есть, основных веб и почтовых прокси-серверов и прокси для IP-телефонии) и, если это требуется, устанавливает модуль DNS или правило для NAT-соединений для корректной работы сервисов UserGate. Программа поддерживает работу через вышестоящие (так называемый «каскад»), а также прозрачные прокси-сервера.

2020: Получение сертификата ФСТЭК на соответствие требованиям к 4 уровню доверия

3 июня 2020 года компания UserGate сообщила о подтверждении соответствия своих решений требованиям, предъявляемым к 4 уровню доверия, утвержденному приказом ФСТЭК России от 30 июля 2018 г. №131.

«UserGate UTM» является устройством, совмещающим в себе систему обнаружения вторжения и межсетевой экран, внесенным в реестр сертифицированных средств защиты информации ФСТЭК России и выполняющим требования к 4 уровню доверия. Теперь, переоформленный 25 мая 2020 года сертификат соответствия № 3905, подтверждает соответствие требованиям, установленных в следующих документах:

- Требования по безопасности информации, устанавливающие уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий (ФСТЭК России, 2018) – по 4 уровню доверия;

- Требования к межсетевым экранам (ФСТЭК России, 2016);

- Профиль защиты межсетевых экранов типа А четвертого класса защиты. ИТ.МЭ.А4.ПЗ (ФСТЭК России, 2016);

- Профиль защиты межсетевых экранов типа Б четвертого класса защиты. ИТ.МЭ.Б4.ПЗ (ФСТЭК России, 2016);

- Требования к системам обнаружения вторжений (ФСТЭК России, 2011);

- Профиль защиты систем обнаружения вторжений уровня сети четвертого класса защиты. ИТ.СОВ.С4.ПЗ (ФСТЭК России, 2012).

Данный уровень сертификации дает возможность использования решения в составе автоматизированных систем до класса защищенности 1Г, значимых объектов КИИ I категории, информационных системах персональных данных (ИСПДн) 1 уровня защищенности, государственных информационных системах (ГИС) 1 класса защищенности, автоматизированных систем управления технологическими процессами 1 класса защищенности и информационных системах общего пользования II класса.

Также UserGate сообщил о планах продолжения сертификации устройств по требованиям ФСТЭК России и добавления в действующий сертификат соответствие профилю защиты межсетевых экранов типа «Д» к четвертому кварталу 2020 года.

Управление Интернет-каналом

В UserGate Proxy&Firewall присутствуют расширенные инструменты для управления сетевым трафиком. Прежде всего, речь идет о межсетевом экране. Он автоматически включается после установки приложения на компьютер и работает в связке с собственным драйвером NAT-интерфейса. По умолчанию в межсетевом экране используется одно правило #NOUSER#, которое запрещает или разрешает весь Интернет-трафик (при выборе соответствующей опции в диалоговом окне). Все остальные правила, если они необходимы (например, для прохождения трафика по FTP), создаются выше его по приоритету, что влияет на очередность их исполнения. Все сервисы UserGate Proxy&Firewall (прокси-сервер, сервер статистики и так далее) создают собственные правила автоматически. Правила трансляции NAT необходимо прописывать вручную, выбирая соответствующие сетевые карты и WAN-интерфейс, на котором установлен UserGate. К файрволлу примыкает и модуль контроля приложений, позволяющий ограничивать или разрешать доступ в Сеть для тех или иных программ, запущенных на рабочих станциях пользователей.

UserGate Proxy&Firewall позволяет настроить сеть на работу с несколькими Интернет-провайдерами, что актуально, например, для организации резервного канала связи или для экономии средств. Трафик может перенаправляться как по заданным настройкам, так и динамически. Кроме того, если компьютер одновременно подключен к нескольким локально-вычислительным сетям, то он может выступать в роли роутера – соответствующая пара правил в настройках приложения позволяет осуществить это. Правила для определенных источников корпоративных ресурсов (например, внутреннего FTP или VPN-канала) дают возможность публикации их в Интернет для внешнего доступа.

Полезной функцией оказывается и встроенный в программу шейпер трафика (он позволяет регулировать ширину канала, ограничивая скорость доступа). Он реализован в виде модуля Traffic Manager и предоставляет полный перечень параметров для определения необходимых правил (приоритет, направление, максимальное пороговое значение скорости, задержка пакетов, протокол, IP-адреса источника и назначения и так далее).

Базовая настройка UserGate

Базовая настройка UserGate 5.0 осуществляется с помощью графического интерфейса администратора по протоколу HTTPS через порт Management (интерфейс eth0). При этом задается логин и пароль для доступа к веб-интерфейсу устройства, а также вводится PIN-код активации UserGate.

Далее задаются следующие параметры:

- зоны и IP-адреса интерфейсов;

- шлюз доступа в интернет;

- системные DNS-серверы;

- правила NAT;

- правила межсетевого экранирования.

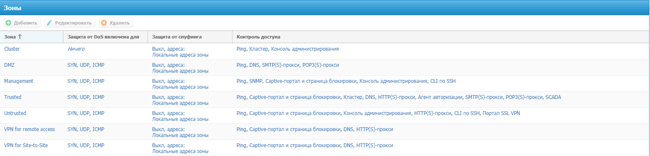

Зона в UserGate — это логическое объединение сетевых интерфейсов. Политики безопасности UserGate используют зоны интерфейсов, а не непосредственно интерфейсы. Это дает необходимую гибкость политикам безопасности, а также упрощает управление отказоустойчивым кластером (зоны одинаковы на всех узлах кластера).

Администратор может менять настройки зон, созданных по умолчанию, а также создавать дополнительные.

Рисунок 3. Зоны UserGate, настроенные по умолчанию

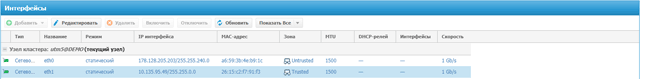

Интерфейс администратора позволяет изменить параметры сетевых интерфейсов:

- доступность (включить или отключить интерфейс);

- назначенная интерфейсу зона;

- физические параметры интерфейса (MAC-адрес и размер MTU);

- тип присвоения IP-адреса (без адреса, статический IP-адрес или динамический IP-адрес, полученный по DHCP);

- настройки DHCP-релея на выбранном интерфейсе.

Рисунок 4. Настройка сетевых интерфейсов UserGate

Для повышения пропускной способности или для отказоустойчивости канала несколько физических интерфейсов могут быть объединены в один логический бонд-интерфейс.

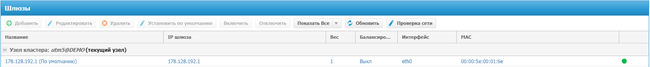

Для подключения UserGate к интернету необходимо указать IP-адрес одного или нескольких шлюзов. Настройка шлюза уникальна для каждого из узлов кластера.

Рисунок 5. Настройка шлюзов на UserGate для доступа в интернет

Прочие настройки и правила могут быть заданы позднее через интерфейс администратора.

Состав UserGate Proxy & Firewall

Основой решения UserGate Proxy & Firewall является сервер UserGate. Он инсталлируется непосредственно на корпоративный интернет-шлюз и реализует совместное использование глобальной сети, ведение статистики, подсчет трафика и т.п.

Администрирование системы доступа осуществляется с помощью консоли управления. Это отдельное приложение, которое соединяется с сервером по специальному протоколу поверх TCP/IP (используется протокол собственной разработки, передача защищена по технологии Open SSL с длиной ключа 1024 бита), что позволяет использовать его не только локально, но и удаленно. Таким образом, системный администратор имеет возможность управлять UserGate Proxy & Firewall непосредственно со своего рабочего места, не нуждаясь в физическом доступе к интернет-шлюзу.

Помимо этого в UserGate Proxy & Firewall реализован целый ряд дополнительных модулей для решения различных специфических задач.

- Статистика UserGate. Отдельное приложение, которое инсталлируется на компьютер ответственных сотрудников, и позволяет им просматривать статистику использования Интернета.

- Веб-статистика. Модуль для просмотра статистики удалено через веб-браузер. При необходимости доступ к нему может осуществляться не только из локальной сети, но и из сети Интернет.

- Обозреватель кэша. Отдельное приложение для просмотра содержимого кэша, сохраненного UserGate Proxy & Firewall.

- Клиент авторизации UserGate. Отдельное приложение, которое устанавливается на компьютерах конечных пользователей, и обеспечивает возможность применения «расширенных» методов авторизации – с использованием Active Directory, Windows-логина и пр.

- Контроль приложений. Отдельное приложение, устанавливающееся на рабочие станции. Оно позволяет ограничить перечень программ, которым разрешен доступ в Интернет.

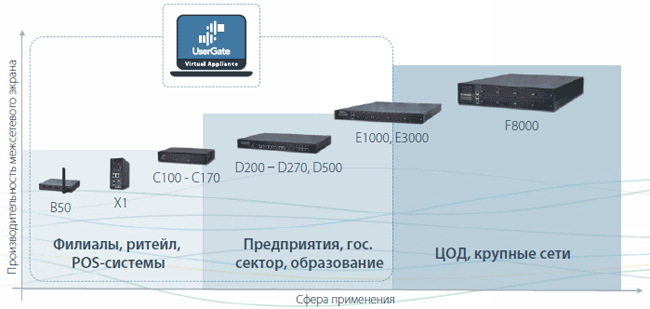

Варианты поставки UserGate

Межсетевой экран UserGate 5.0 доступен в качестве физического и виртуального устройства. Программно-аппаратные комплексы (ПАК) UserGate моделей C, D, E и F предназначены для использования в сетях с поддержкой интернет-каналов до 40 Гбит/с. Виртуальное устройство UserGate поставляется в виде готового образа (VMware, Hyper-V, VirtualBox и др.) с уже настроенными компонентами. Виртуальное устройство обладает теми же функциями, что и физическое.

В 2017 году вышел ПАК UserGate X, созданный для работы в уличных условиях при температурах от -40° до 70°.

На сегодняшний день компания ООО «Юзергейт» занимается работами по аппаратному ускорению устройств UserGate, включающими разработку собственных плат и использование ASIC (Application-Specific Integrated Circuit, интегральная схема специального назначения).

Рисунок 2. Сфера применения устройств UserGate

UserGate функционируют под управлением специальной операционной системы UG OS, которая является собственной разработкой Entensys и не содержит сторонний исходный код или модули. UG OS разработана для работы на аппаратных платформах UserGate с целью получения максимальной пропускной способности и наибольшей эффективности.

Таблица 1. Характеристики аппаратных платформ UserGate

| Функция безопасности | UserGate C | UserGate D | UserGate E | UserGate F | UserGate X |

| Межсетевое экранирование | 2.0 Гбит/c | 20 Гбит/c | 30 Гбит/c | 40 Гбит/c | 300 Мбит/c |

| СОВ | 100 Мбит/с | 500-700 Мбит/с | 1 200-1 500 Мбит/с | 4 200 Мбит /с | 10 Мбит/с |

| NGFW | 1.2 Гбит/c | 5.5 Гбит/c | 12 Гбит/c | 18 Гбит/c | 15 Мбит/c |

| Защита от угроз (Threat Protection) | 50 Мбит/с | 300-350 Мбит/с | 400-600 Мбит/с | 2 800 Мбит/с | 15 Мбит/с |

| Антивирусная фильтрация | 20 Мбит/с | 240-260 Мбит/с | 300-500 Мбит/с | 1 000 Мбит/с | 8 Мбит/с |

| Максимальное количество сессий | 100 | 300-500 | 1 000-3 000 | 10 000 | – |

Поскольку максимальное количество сессий, обрабатываемых одним устройством UserGate, ограничено, то для балансировки нагрузки в условиях высокой доступности применяется кластеризация. UserGate поддерживает 2 типа кластеров:

- кластер конфигурации (узлы, объединенные в кластер конфигурации, поддерживают единые настройки в рамках кластера);

- кластер отказоустойчивости (до 4-х узлов кластера конфигурации могут быть объединены в кластер отказоустойчивости, поддерживающий работу в режиме Актив-Актив или Актив-Пассив).

Лицензия на использование UserGate 5.0 определяет количество пользователей, то есть количество IP-адресов, с которых подключаются устройства пользователей. Базовая лицензия бессрочная, при этом дополнительные модули безопасности (ATP, обновления безопасности, антивирусная фильтрация, фильтрация электронных адресов) лицензируются отдельно по модели подписки.

3proxy

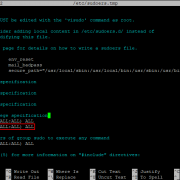

Сравнение прокси-серверов было бы неполным без рассмотрения хотя бы одного бесплатного продукта. Их немного, однако, они есть, а поэтому мы не можем их игнорировать. В наш обзор попал продукт 3proxy. Это достаточно функциональный (для бесплатного, конечно же) продукт, который, к тому же, постепенно развивается. В нем нет таких «изысков», как технология NAT, система переадресация DNS, DHCP-сервер и т.п. С его помощью можно организовать самый обычный прокси-сервер, поддерживающий, тем не менее, неплохой набор широко распространенных протоколов.

В 3proxy, в отличие от многих других бесплатных прокси-серверов, реализованы некоторые возможности по управлению работой пользователей в Интернете. В частности, данный продукт позволяет ограничивать ширину потребляемого канала и устанавливать лимиты трафика на день, неделю или месяц. Дела с безопасностью в продукте обстоят гораздо хуже. В рассматриваемом прокси-сервере нет ни одного инструмента для защиты корпоративной сети. Также необходимо отметить, что у 3proxy отсутствует графический интерфейс. Вся настройка продукта осуществляется путем редактирования конфигурационного файла. Что, конечно же, достаточно неудобно и часто вызывает много осложнений.

Новые возможности UserGate Proxy&Firewall 6.0

В UserGate Proxy&Firewall 6.0 произошли следующие изменения.

Новый драйвер NAT

В состав UserGate Proxy&Firewall 6.0 вошел новый драйвер NAT. По заявлению разработчиков, в нем появились такие возможности, как поддержка фрагментированных пакетов, технологии VLAN, приоритезации сетевых пакетов (QoS). Все это направлено на увеличение производительности драйвера. Особенно сильно это должно сказываться на требовательных к качеству канала связи приложениях, в частности, на IP-телефонии.

Новая реализация HTTP-прокси

В новой версии рассматриваемого интернет-шлюза был переработан HTTP-прокси. По заявлениям разработчиков, была увеличена его общая производительность, добавлены NTLM-авторизация и механизм поддержки соединений keep-alive. Также была изменена система ограничения скорости, которая теперь распространяется на весь трафик пользователей. Обновлению подверглась и система публикации внутренних ресурсов в Интернете: теперь она позволяет в одном правиле указывать диапазон портов и выбирать несколько сервисов.

Использование СУБД Firebird

В новой версии интернет-шлюза в качестве встроенной базы данных для хранения статистики используется СУБД Firebird, которая обеспечивает большую производительность по сравнению с используемыми ранее MDB-файлами. Кроме того, можно использовать внешнюю базу данных MySQL.

VPN-сервер

В UserGate Proxy&Firewall 6.0 появился полноценный VPN-сервер, который позволяет создавать защищенные каналы связи и обеспечивает маршрутизацию между подсетями.

IDPS-система

В новой версии рассматриваемого продукта был обновлен межсетевой экран. В него были включены элементы IDPS (системы обнаружения вторжений). Теперь межсетевой экран в UserGate Proxy&Firewall 6.0 способен обнаруживать, отражать и сообщать о таких атаках, как сканирование портов и SYN-flood.

Технология Entensys URL Filtering 2.0

В UserGate Proxy&Firewall 6.0 была реализована новая технология контентной фильтрации Entensys URL Filtering 2.0. Как и предыдущая, она представляет собой облачный сервис с платной подпиской. Среди улучшений системы контентной фильтрации разработчики указывают изменения в рубрикации, постоянный мониторинг сайтов из базы данных, улучшенную производительность (более подробно об этом можно узнать здесь).

Новый модуль веб-статистики

Еще одним заметным отличием новой версии UserGate Proxy&Firewall является новый модуль веб-статистики. В нем реализован более широкий функционал в части просмотра собранной информации, построения отчетов и графиков. Кроме того, по заявлениям разработчиков, он стал работать быстрее.

Новая система биллинга

В UserGate Proxy&Firewall 6.0 была значительно переработана система биллинга. Она стала более гибкой, позволяя реализовывать такие моменты, как абонентскую плату пользователей, ограничение скорости в зависимости от выбранного тарифа, учет дополнительных платных услуг и пр. Кроме того, в данном UTM-решении появилась возможность выдавать операторам биллинга специальные права. С ними, не имея возможности редактировать основные параметры работы сервера, они могут управлять балансами пользователей и просматривать их статистику.

Защита и безопасность сетей

Помимо наличия в UserGate Proxy&Firewall удобного межсетевого экрана с богатыми функциональными возможностями, облеченных в понятный пользовательский интерфейс, в продукте присутствуют и специальные модули защиты локальных сетей. К ним относятся два антивирусных модуля и прогрессивный контент-фильтр. Рассмотрим их поподробнее.

В ходе установки продукта пользователь вправе выбрать оба антивируса, которые автоматически интегрируются в консоль управления UserGate. Это будут, соответственно, приложения от «Лаборатории Касперского» и от Panda Security. Они предназначены для проверки трафика, проходящего через HTTP/FTP/POP3-прокси-сервера и SMTP-прокси. Естественно, что включать сразу оба решения необязательно, достаточно просто указать, какие протоколы какой из модулей будет инспектировать. Необходимо отметить, что данные антивирусы вовсе не снимают с администратора ответственности за установку дополнительной защиты файловой системы сервера, где установлен UserGate, или на рабочих станциях. Загрузка обновлений антивирусов производится автоматически из консоли.

Другой защитный модуль приложения – контентный фильтр. Он реализован в виде системы отслеживания содержания поля Content-type для всех запросов, проходящих через HTTP-прокси, что позволяет предотвратить загрузку или отправку тех или иных файлов с определенными расширениями (например, перекрыть возможность рассылки всех текстовых документов) и определенного размера. Дополнительно используется продвинутый интеллектуальный URL-фильтр, закрывающий доступ на некоторые категории вебсайтов (развлечения, нелегальное ПО, эротика и порнография, азартные игры, соцсети и так далее, всего около полумиллиона сайтов, разбитых на 70 категорий).

Подготовка отчетов с использованием готовых шаблонов в UserGate Log Analyzer

UserGate Log Analyzer предлагает готовые шаблоны отчетов по следующим категориям: captive портал, системные события, система обнаружения вторжений (СОВ), сетевая активность, веб портал, трафик, веб-активность.

Используя набор отчетов по веб-активности, администратор может получить подробный список всех посещенных веб-сайтов, топ блокируемых доменов, топ пользователей по URL-категориям и по заблокированным сайтам.

В секции отчетов по трафику представлена детальная информация по трафику пользователей за день/неделю/месяц, топ приложений по пользователям, и топ стран по источнику и назначению трафика.

Сетевую активность можно отследить, проанализировав DoS события по времени суток, дням месяца и недели, по месяцам. Доступна информация по заблокированным приложениям по пользователям, топ заблокированных приложений, топ сработавших правил.

Отчеты категории СОВ предоставляют детальную информацию об атаках. Определяется топ IP-адресов источников атак, цели атакующих (IP адреса хостов), топ протоколов, используемых в атаках. Можно также получить информацию по используемым устройствам и топ сигнатур устройств.

При наличии в компании captive-портала в отчетах доступна информация по авторизациям через captive-portal по времени суток, дня недели и месяца, а также суммарная информация за месяц.

Секция отчетов по событиям включает информацию об авторизации через консоль, сводный отчет действий администраторов, изменений конфигураций по компонентам и отчет о системных событиях по степени критичности.

Сформированные отчеты могут автоматически отправляться по электронной почте администратору и другим уполномоченным лицам. Отправка возможна по расписанию, в требуемое время и указанный день недели.

2016

Интеграция с InfoWatch Traffic Monitor

29 ноября 2016 года пресс-службы компаний Entensys и InfoWatch сообщили об урегулировании вопросов технологического сотрудничества в части интеграции технологии контроля корпоративного доступа в интернет UserGate UTM и ПО InfoWatch Traffic Monitor.

На 29 ноября 2016 года партнёры организовали взаимодействие систем посредством протокола ICAP (Internet Content Adaptation Protocol). Совместное использование технологий направлено на обеспечение безопасности организаций от утечек конфиденциальной информации, комплексную защиту предприятий от угроз, связанных с использованием сотрудниками ресурсов интернета.

|

Совместное использование двух российских решений и их скоординированная работа позволяют обеспечить более высокую степень защиты самых разных компаний. По нескольким первым проектам мы видим, что возможность интеграции решений InfoWatch Traffic Monitor и UserGate UTM вызывает интерес у многих компаний, использующих эти продукты. Дмитрий Курашев, директор компании Entensys |

|

Интеграция решений InfoWatch Traffic Monitor и UserGate UTM позволит заказчикам получать дополнительные возможности для расследования инцидентов, связанных с информационной безопасностью организаций, а также обеспечить централизованное хранение инцидентов в единой базе данных. Своевременное реагирование на такие инциденты поможет минимизировать репутационные, операционные и финансовые риски компании. Марина Баталова, менеджер по развитию продуктов ГК InfoWatch |

UserGate UTM

6 апреля 2016 года компания Entensys объявила о выпуске UserGate UTM.

В основе UserGate UTM инновационная платформа, созданная компанией Entensys для операторов связи и способная работать в проектах с десятками тысяч пользователей при ширине канала до 10 Гб/c. С выпуском этой разработки Entensys заявила о себе как единственной российской компанией, выпускающей шлюзовые решения интернет-безопасности такого уровня.

Схема взаимодействия UserGate UTM в составе сети (2015)

Схема взаимодействия UserGate UTM в составе сети (2015)

Продукт ориентирован на крупные организациями и в нем реализован функционал:

- контроль доступа, основанный на идентификации пользователя (AD, Kerberos, LDAP, Radius, Captive Portal и т.д.),

- балансировка нагрузки,

- управление полосой пропускания,

- предотвращение современных угроз,

- анализ SSL,

- распознавание приложений

- другие.

Решение поддерживает концепцию BYOD (Bring Your Own Device), позволяя применять специальные политики к личным мобильным устройствам пользователей. С использованием продукта возможна организация интернет-доступа гостевых пользователей.

UserGate UTM ориентирован на защиту сетей средних и крупных предприятий, включая промышленные объекты, где в большей степени требуется бесперебойная работа и высокая производительность.

UserGate UTM поставляется в виде виртуального образа, поддерживающего платформы VMware, Hyper-V, Virtual Box и другие, или в виде программно-аппаратного комплекса. Модели UserGate UTM Appliance C, D, E и F адаптированы для разных пользовательских сегментов, от настольной модификации для малого бизнеса до высокопроизводительного серверного решения для компаний с десятками тысяч пользователей.

Согласно заявлению разработчиков, в основе UserGate UTM:

- Инновационная архитектура с заложенной поддержкой распределенной работы обеспечивает высокую производительность и надежность, возможность широкого масштабирования

- Собственный механизм контент-анализа гарантирует высокую скорость обработки трафика при произвольных размерах словарных баз

- Качественный анализ национальных сегментов интернета, в частности Рунета и русскоязычного контента

- Поддержка используемых в РФ, ЕС и других странах промышленных протоколов (Scada, ГОСТ Р МЭК 60870-5-104)

Kerio Control

Kerio Control – новая версия достаточно старого и заслужившего широкую известность продукта Kerio WinRoute Firewall. Эта программа позиционировалась на рынке в первую очередь как корпоративный брандмауэр, надежное средство защиты интернет-шлюза от всех видов внешних угроз. Тем не менее, в ней реализован полноценный прокси-сервер, позволяющий организовать групповую работу сотрудников компании в Интернете. Фактически, Kerio Control – полноценное решение, которое позволяет организовать интернет-шлюз и обезопасить его от вирусов и атак.

Начинать разбор продукта Kerio Control стоит с его возможностей по защите корпоративной сети. В первую очередь стоит отметить, конечно же, антивирус. У рассматриваемой программы есть версия со встроенным антивирусным модулем Sophos, который может контролировать трафик, передаваемый по протоколам SMTP, POP3, HTTP и FTP. Помимо этого Kerio Control может использовать и внешние антивирусы от известных производителей. Стоит отметить, что работать они могут как отдельно друг от друга, так и совместно, обеспечивая последовательную проверку всей информации. Есть в Kerio Control и полноценный файрволл, работающий на уровне приложений. Он позволяет задавать гибкие политики контроля входящего и исходящего трафика. Стоит отметить, что файрволл имеет сертификат ICSA Labs (независимая организация, устанавливающая стандарт для продуктов защиты электронных данных). И хотя этот сертификат в нашей стране формально не дает продукту никаких преимуществ, его наличие говорит о качестве программы и надежности предоставляемой ею защиты.

Из дополнительных инструментов обеспечения безопасности в Kerio Control есть система предотвращения вторжений (IPS) и VPN-сервер. Первый модуль защищает корпоративную информационную систему в целом и интернет-шлюз в частности от различного типа атак. Для этого в нем есть такие механизмы, как сигнатурный анализ пакетов данных, база данных правил безопасности, черный список IP-адресов и пр. VPN-сервер может использоваться для создания VPN-туннелей между удаленными офисами компании, а также безопасного подключения сотрудников к корпоративной сети через Интернет. Также в Kerio Control существует система фильтрация по MAC-адресам, которая позволяет уменьшить риск несанкционированного использования подключения к Интернету.

Особого упоминания заслуживает реализованная в рассматриваемом продукте технология Kerio Web Filter (правда, стоит отметить, что за ее использование нужно заплатить дополнительно). Суть ее заключается в блокировании доступа к сайтам по категориям. Она позволяет, например, запретить просмотр социальных сетей, проектов с содержанием для взрослых и пр. Всего база данных разбита на 53 категории, а ее поддержкой занимается компания Kerio.

Что касается организации работы пользователей, то здесь возможности Kerio Control не столь широки. Впрочем, и их вполне достаточно для комфортного использования. Начать нужно с того, что в рассматриваемом продукте есть все необходимое для построения производительного интернет-шлюза. Организовать коллективную работу сотрудников можно как с помощью обычного прокси-сервера, так и с использованием технологии NAT. Кроме того, в Kerio Control реализованы некоторые дополнительные возможности, например, DHCP-сервер, который позволяет организовать работу в небольших сетях.

Важной особенностью Kerio Control являются функции по увеличению эффективности работы в Интернете. К ним относится восстановление связи при обрыве, автоматическое переключение на резервный канал при необходимости, одновременное использование нескольких подключений к глобальной сети с распределением нагрузки между ними и т.п

В плане управления пользователями рассматриваемый продукт обеспечивает все необходимые возможности. Это и интеграция с Active Directory, и установка лимитов на потребляемый сотрудниками трафик, и полный мониторинг использования Интернета, и многое, многое другое.

Таким образом, Kerio Control – полноценное решение для организации интернет-шлюза, в котором есть все необходимое для организации коллективной работы сотрудников в Интернете, однако основной упор сделан на безопасность локальной сети.

Выводы

При первом взгляде на новую версию UserGate Proxy&Firewall может показаться, что она практически ничем не отличается от предыдущей. Причина этого очень проста. Большая часть изменений просто-напросто внешне не заметны. Однако они затрагивают практически все наиболее важные для интернет-шлюза модули – NAT-драйвер, HTTP-прокси, статистику. Причем изменения направлены, в первую очередь, на увеличение производительности. Благодаря этому, в новой версии оказались решены самые критичные проблемы, известные у UserGate Proxy&Firewall, например, резкое падение производительности при увеличении базы данных статистики.

Достоинства

Что касается функциональных возможностей, то самым важным в новой версии оказалось появление встроенного VPN-сервера. Эта функция достаточно востребована в тех компаниях, которые имеют сеть филиалов или удаленных сотрудников. А организация VPN-сервера непосредственно на интернет-шлюзе вполне логична как с точки зрения удобства администрирования, так и с точки зрения информационной безопасности.

Таким образом, продукт UserGate Proxy&Firewall стал более быстрым и функционально наполненным. При этом внешне он остался практически неизменным. Но это и к лучшему – системным администраторам не придется заново переучиваться. Кстати, миграция с предыдущей версии крайне проста. Достаточно просто развернуть UserGate Proxy&Firewall 6.0, скопировать файл конфигурации из пятой версии и перезапустить сервер.

Недостатки

Подводим итоги

Для удобства сравнения мы свели результаты рассмотрения всех четырех прокси-серверов в единую таблицу. С ее помощью можно наглядно посмотреть, какими функциями и особенностями обладает каждый из продуктов.

|

Kerio Connect |

UserGate Proxy & Firewall |

WinGate |

3proxy |

|

|

Переадресация DNS |

+ |

+ |

+ |

— |

|

Система предотвращения вторжений |

+ |

+ |

— |

— |

|

Внешний антивирус |

+ |

— |

— |

— |

|

Интегрированный антивирус |

+ |

+ |

+ |

— |

|

DHCP-сервер |

+ |

+ |

+ |

— |

|

Файрвол |

+ |

+ |

+ |

— |

|

VPN-сервер |

+ |

— |

+/- |

— |

|

Поддержка нескольких интернет-каналов |

+ |

+ |

+ |

— |

|

Наличие сертификатов |

+/- |

+ |

— |

— |

|

Кеширование |

+ |

+ |

+ |

+ |

|

Биллинговая система |

— |

+ |

— |

— |

|

Фильтрация сайтов на основе категорий |

за доп. плату |

+ |

— |

— |

|

Поддержка NAT |

+ |

+ |

+ |

— |

|

Почтовый сервер |

— |

— |

+ |

— |

|

Удобство настройки и использования |

+ |

+ |

+ |

— |

|

Удаленное администрирование |

+ |

+ |

+/- |

— |

Итак, как видно из сравнения, бесплатные продукты не подходят для построения интернет-шлюза в организации. Да, с их помощью можно организовать коллективный доступ в глобальную сеть. Однако отсутствие средств безопасности, контроля над работой пользователей и некоторых технических функций (например, технологии NAT), делающее невозможным использование ряда бизнес-инструментов, ставят под сомнение целесообразность их применения.

Марат Давлетханов

Все права защищены. По вопросам использования статьи обращайтесь к администраторам сайта

Хотите купить софт? Позвоните партнерам фирмы «1С», чтобы получить квалифицированную консультацию по выбору программ для ПК, а также информацию о наличии и цене лицензионного ПО.

Отправьте запрос на программное обеспечение или выберите наиболее компетентного поставщика лицензионного ПО в вашем городе

Выводы

Traffic Inspector Next Generation — универсальный шлюз безопасности нового поколения для сегментов SOHO/SMB/Enterprise, обладающий хорошими техническими характеристиками и большим числом функциональных возможностей. Шлюз Traffic Inspector Next Generation соответствует концепции унифицированной защиты от угроз — Unified treat management (UTM), он может быть установлен как единственное устройство и выполнять все необходимые функции защиты — межсетевой экран, IDS/IPS, VPN-сервер, веб-прокси и т. п. Благодаря поддержке кластеризации несколько устройств Traffic Inspector Next Generation обеспечат безупречное отказоустойчивое решение.

Отметим, что на текущей момент Traffic Inspector Next Generation уже проходит процедуру сертификации во ФСТЭК России на соответствие новым требованиям к межсетевым экранам (тип Б, класс защиты 4), что дает возможность использовать его в составе системы защиты информационных систем, где применение сертифицированных продуктов обязательно.

К сильным сторонам продукта также можно отнести наличие системы контроля приложений Deep Packet Inspection, которая позволяет распознавать и фильтровать трафик приложений на седьмом уровне модели OSI, широкие возможности мониторинга и подготовки отчетов при помощи технологии NetFlow, возможность сохранения и восстановления конфигураций в облаке, двухфакторная аутентификация пользователей.

По функционалу первая версия Traffic Inspector Next Generation немного уступает UTM-устройствам и устройствам класса Next Generation Firewall (NGFW) западных вендоров. В составе функций Traffic Inspector Next Generation, например, нет системы предотвращения утечки информации Data loss/leakage protection (DLP) и антиспам-фильтра. Также некоторые зарубежные вендоры в своих NGFW и UTM-устройствах уже предлагают технологии защиты от угроз «нулевого дня» и целевых атак. Тем не менее, Traffic Inspector Next Generation может стать достойной заменой зарубежным аналогам. Это особенно актуально в связи со сложившейся политической ситуацией в России.

Еще к недостаткам Traffic Inspector Next Generation можно отнести отсутствие поддержки российских криптографических алгоритмов ГОСТ 28147-89 VPN-сервером шлюза и, как следствие, отсутствие сертификатов по требованиям безопасности ФСБ России, а также отсутствие сертификатов соответствия требованиям ФСТЭК России на модуль системы обнаружения и предотвращения вторжений. Отсутствие указанных сертификатов может являться существенным ограничением при использовании продукта в качестве средства построения VPN-сетей и системы обнаружения вторжений в организациях государственного сектора, а также во многих частных компаниях.

Достоинства:

- Комплексное российское решение по сетевой безопасности.

- Широкий модельный ряд — SOHO/SMB/ Enterprise.

- Возможность построения гибкой системы правил обработки сетевого трафика.

- Управление трафиком, балансировка канала.

- Контроль приложений.

- Двухфакторная авторизация пользователей.

- Высокая отказоустойчивость.

- Система обнаружения и предотвращения вторжений.

- Сохранение и восстановление конфигураций в облаке.

- Мониторинг трафика с помощью технологии NetFlow.

- Поддержка расширения функционала.

- Постоянные обновления и полноценная поддержка продукта.

Недостатки: