Когда появился первый компьютерный вирус? история компьютерных вирусов

Содержание:

- Первые вирусные эпидемии

- Когда появился первый компьютерный вирус

- Виды сетевых червей

- Проверка компьютера на вирусы

- Какой вред они приносят

- История названия

- Как уберечься от макровирусов

- Способы удаления

- Нет теории — нет вирусов!

- Code Red I и Code Red II

- Формальное определение

- Elk Cloner

- Brain

- Типы хакерского ПО

- Профилактика и лечение

- Риски

Первые вирусные эпидемии

Очередным этапом развития вирусов считается 1987 год. К этому моменту получили широкое распространение сравнительно дешёвые компьютеры IBM PC, что привело к резкому увеличению масштаба заражения компьютерными вирусами. Именно в 1987 вспыхнули сразу три крупные эпидемии компьютерных вирусов.

Brain и Jerusalem

Первая эпидемия 1987 года была вызвана вирусом Brain (от англ.»мозг»), который был разработан братьями Амджатом и Базитом Алви в 1986 и был обнаружен летом 1987. По данным McAfee, вирус заразил только в США более 18 тысяч компьютеров. Программа должна была наказать местных пиратов, ворующих программное обеспечение у их фирмы. В программке значились имена, адрес и телефоны братьев. Однако неожиданно для всех The Brain вышел за границы Пакистана и заразил тысячи компьютеров по всему миру. Вирус Brain являлся также и первым стелс-вирусом — при попытке чтения заражённого сектора он «подставлял» его незаражённый оригинал.

В пятницу 13 мая 1988 сразу несколько фирм и университетов нескольких стран мира «познакомились» с вирусом Jerusalem — в этот день вирус уничтожал файлы при их запуске. Это, пожалуй, один из первых MS-DOS-вирусов, ставший причиной настоящей пандемии — сообщения о заражённых компьютерах поступали из Европы, Америки и Ближнего Востока.

Червь Морриса

В 1988 году Робертом Моррисом-младшим был создан первый массовый сетевой червь. 60 000-байтная программа разрабатывалась с расчётом на поражение операционных систем UNIX Berkeley 4.3. Вирус изначально разрабатывался как безвредный и имел целью лишь скрытно проникнуть в вычислительные системы, связанные сетью ARPANET, и остаться там необнаруженным. Вирусная программа включала компоненты, позволяющие раскрывать пароли, имеющиеся в инфицированной системе, что, в свою очередь, позволяло программе маскироваться под задачу легальных пользователей системы, на самом деле занимаясь размножением и рассылкой копий. Вирус не остался скрытым и полностью безопасным, как задумывал автор, в силу незначительных ошибок, допущенных при разработке, которые привели к стремительному неуправляемому саморазмножению вируса.

По самым скромным оценкам инцидент с червём Морриса стоил свыше 8 миллионов часов потери доступа и свыше миллиона часов прямых потерь на восстановление работоспособности систем. Общая стоимость этих затрат оценивается в 96 миллионов долларов (в эту сумму, также, не совсем обосновано, включены затраты по доработке операционной системы). Ущерб был бы гораздо больше, если бы вирус изначально создавался с разрушительными целями.

Червь Морриса поразил свыше 6200 компьютеров. В результате вирусной атаки большинство сетей вышло из строя на срок до пяти суток. Компьютеры, выполнявшие коммутационные функции, работавшие в качестве файл-серверов или выполнявшие другие функции обеспечения работы сети, также вышли из строя.

4 мая 1990 года суд присяжных признал Морриса виновным. Он был приговорён к условному заключению сроком на три года, 400 часам общественных работ и штрафу размером 10 тыс. долларов.

DATACRIME и AIDS

В 1989 году широкое распространение получили вирусы DATACRIME, которые начиная с 12 октября разрушали файловую систему, а до этой даты просто размножались. Эта серия компьютерных вирусов начала распространяться в Нидерландах, США и Японии в начале 1989 года и к сентябрю поразила около 100 тысяч ПЭВМ только в Нидерландах (что составило около 10 % от их общего количества в стране). Даже фирма IBM отреагировала на эту угрозу, выпустив свой детектор VIRSCAN, позволяющий искать характерные для того или иного вируса строки (сигнатуры) в файловой системе. Набор сигнатур мог дополняться и изменяться пользователем.

В 1989 году появился первый «троянский конь» AIDS. Вирус делал недоступной всю информацию на жёстком диске и высвечивал на экране лишь одну надпись: «Пришлите чек на $189 на такой-то адрес». Автор программы был арестован в момент обналичивания чека и осуждён за вымогательство.

Также был создан первый вирус, противодействующий антивирусному программному обеспечению — The Dark Avenger. Он заражал новые файлы, пока антивирусная программа проверяла жёсткий диск компьютера.

Когда появился первый компьютерный вирус

Добрый день, друзья. Мы опять возвращаемся к теме компьютерных вирусов. Как вы знаете, вирус — это программа вредитель, способная довольно сильно навредить компьютеру.

Можно сказать, что это — кошмар человека современности. При этом, данный кошмар в нашем мире присутствует около семидесяти лет. За это время вирусов появилось довольно много.

Можно сказать, что по поводу компьютерных вредителей можно написать целый ряд книг. Но, давайте вернёмся к нашей теме, как, и, главное, когда впервые появился первый компьютерный вирус?

Когда появился компьютерный вирус? Компьютерные вредители в сети интернет впервые начали появляться с возникновением самого интернета. Предпосылку первого вируса заложил программист Джон фон Нейман в 1949 году. Данный ученый создал теорию о программах, которые могут само воспроизводиться.

В 1969 году американская компания AT&T Bell Laboratories создаёт многоуровневую операционку – UNIX. В это же время другая компания Research Projects Agency создаёт операционную систему – ARPANET. Так как эти операционные системы многозадачные, появилась возможность используя их создавать более сложные программы, а, следовательно, и вирусы.

Виды сетевых червей

Компьютерный вирус-червьподразделяется на три категории, которые существенно отличаются по своим характеристикам и наносимому устройству вреду.

- Первая категория — почтовые черви. Они обычно распространяются одним файлом через электронную почту. Пользователю на ящик приходит письмо от неизвестного адресата с вложением. Естественно, поддавшись любопытству, он сам открывает вложение, которое уже содержит сетевого червя, после чего и происходит заражение.

- Вторая категория, являющаяся наиболее распространенной среди вредоносного ПО — резидентные черви ОЗУ. Этот вирус заражает не жесткие диски, а внедряется в оперативную память, тем самым нанося вред работающим программам. Чтобы такой вирус-червь «отправился восвояси», достаточно перезагрузить компьютер.

- Третья и самая опасная категория — черви, сохраняющие код на жестком диске устройства. Их чаще всего используют, чтобы нанести какой-либо информационный вред, например, осуществить атаку DoS. И тут перезагрузкой компьютера проблему уже не решить. Здесь помогут только высококачественные антивирусные системы, да и то не все. Начать лечение зараженного диска следует как можно раньше, иначе придется попрощаться со всей операционной системой.

Проверка компьютера на вирусы

1. Антивирус Касперского – базовая программа для защиты компьютера от вредоносных атак. Ее преимущества:

- отсутствие влияния на производительность компьютера;

- надежная защита и постоянное обновление баз;

- функциональная система управления защитой.

2. Антивирус Dr.WEB предлагает программы для защиты компьютера от широкого ряда известных вирусов. Помимо стандартного пакета дополнительно могут быть подключены функции родительского контроля и защиты от потери данных.

3. Антивирус ESET NOD32 — программное обеспечение разработано для защиты от киберпреступлений и вирусных атак. Своевременное обновление программ данного производителя позволяет избежать проникновения на компьютер как известных, так и недавно созданных вредоносных программ.

4. Один из бесплатных антивирусов – программа Avast. Его характеристики:

- высокая скорость обнаружения вредоносных программ;

- блокировка вирусов в режиме реального времени;

- понятный интерфейс;

- возможность самостоятельной настройки параметров защиты.

В случае отсутствия опыта лучше доверить эту работу специалистам. В некоторых компьютерных системах имеются предустановленные защитные программы. В зависимости от имеющегося у программы инструмента, она сканирует компьютер и предлагает удалить вирус или вылечить найденную угрозу. В большинстве случаев по окончании работы программа выдает отчет о проделанной работе.

Какой вред они приносят

Не стоит недооценивать макровирусы, так как они относятся к полноценным вирусам и несут компьютерам значительный вред. Они могут легко удалить, скопировать или редактировать любые объекты, содержащие, в том числе, и личную информацию. Более того, им также доступна передача информации другим людям с помощью электронной почты.

Более сильные утилиты вообще могут форматировать винчестеры и контролировать работу всего ПК. Именно поэтому мнение, что подобного рода компьютерные вирусы несут в себе опасность исключительно для графических и текстовых редакторов, ошибочное. Ведь такие утилиты как Word и Excel работают во взаимодействии с целым рядом других, которые в этом случае также подвергаются опасности.

История названия

Начать стоит с того, почему вообще вирусы были названы именно так, а не как-либо иначе. Ведь можно же было придумать название, больше связанное с компьютерной тематикой. А все дело в том, что эти программы очень схожи по способу своего распространения с биологическими вирусами. Как одни, так и другие постоянно репродуцируют себя, постепенно захватывая все новые и новые участки организма. Более того, и компьютерные, и биологические вирусы не ограничиваются одним носителем, а постоянно заражают все большее количество жертв.

К сожалению, точно неизвестно, кто является автором этого устоявшегося термина. Правда, многие эксперты утверждают, что словосочетание «компьютерный вирус» первым употребил писатель-фантаст Грегори Бенфорд. В его произведении «Человек в шрамах», написанном в 1970 году, именно вирусом называется программа, наносящая вред компьютерам.

Как уберечься от макровирусов

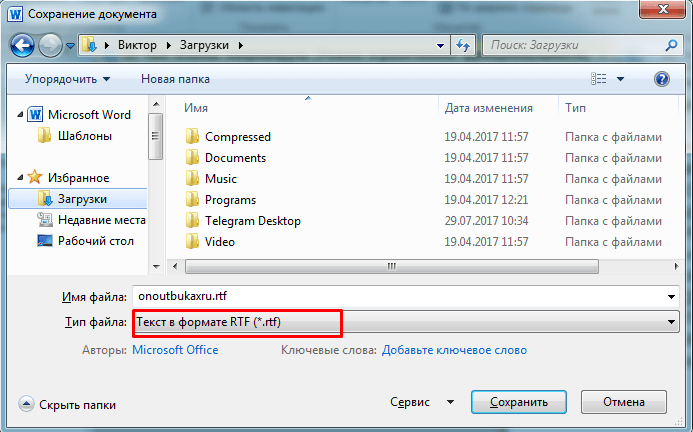

Лечение компьютера от макровирусов может оказаться довольно сложным, поэтому лучше не допускать заражения. Для этого следите за тем, что бы ваш антивирус регулярно обновлялся. Перед копированием файлов с других информационных носителей или из интернета тщательно проверьте их на наличие вредоносных программ. Если у вас слабый антивирус или его вовсе нет, сохраняйте документы в формате.rtf, таким образом, вирус не сможет в них проникнуть.

В частности, о тех представителях этого многочисленного семейства,

которые поражают документы Word

.

Характерными признаками присутствия

являются:

1) невозможность сохранения заражённого документа Word

в другой формат (по

команде Сохранить как

…);

2) невозможность записи документа в другой каталог или на другой диск командой

Сохранить как

…;

3) невозможность сохранения внесённых изменений в документ (команда Сохранить

);

4) недоступность вкладки Уровень безопасности

(меню Сервис – Макрос

– Безопасность

…);

5) так как многие вирусы написаны с ошибками (или некорректно работают в различных

версиях пакета Microsoft Office

), то возможно появление соответствующих

сообщений с кодом ошибки;

6) другие «странности» в поведении документов Word

;

7) зачастую

можно обнаружить визуально. Дело в том, что большинство

вирусописателей отличаются тщеславием: в свойствах файла Word

(окно

Свойства

вызывается по щелчку правой кнопки

– выбрать из

Свойства

) на вкладке Сводка

заполняют поля ввода (Название

,

Тема

, Автор

, Категория

, Ключевые слова

и

Макровирусы – это потенциально нежелательные утилиты, написанные на микроязыках, которые встроены в графические и текстовые системы обработки. Какие файлы заражают макро вирусы? Ответ очевиден. Наиболее распространенные версии для программ Microsoft Excel, Word и Office 97. Данные вирусы встречаются достаточно часто, как создать их проще простого. Именно поэтому при скачивании документов из Интернета стоит быть крайне внимательными и аккуратными. Большинство пользователей недооценивают их, совершая тем самым грубейшую ошибку.

Способы удаления

Обнаружив подозрительный файл или документ, первым делом просканируйте его антивирусом. При обнаружении угрозы антивирусы попробуют вылечить его, а в случае неудачи полностью закроют доступ к нему.

В случае если был заражен весь компьютер, следует воспользоваться аварийным загрузочным диском, который содержит антивирус с последней базой данных. Он проведет сканирование винчестера и обезвредит все найденные им угрозы.

Если защититься таким образом не получается, ваш антивирус ничего не может сделать, а аварийного диска нет, то следует попробовать метод «ручного» лечения:

Таким образом, вы удалите макровирус с зараженного документа, однако это ни в коем случае не значит, что он не остался в системе. Именно поэтому рекомендуется при первой возможности просканировать весь персональный компьютер и все его данные антивирусом или (их преимущество в том, что они не требуют установки).

Процесс лечения и очистки компьютера от заражения макровирусами достаточно сложный, поэтому лучше предотвратить заражение еще на начальных этапах.

Таким образом, вы обезопасите себя, и макровирусы никогда не проникнут в соответствующие файлы.

Среди всего разнообразия вирусов можно выделить макровирусы (macro viruses), которые как никто другой опасен не только для операционной системы, но и для всей информации, которая хранится на подключенных жестких дисках. Вирусы являются специально написанными программами на макро-языках, которые встроены в некоторые современные системы обработки данных (электронные таблицы, текстовые редакторы и т.д.).

То есть все то, с чем работают в офисах, дома и т.д. для ведения отчетов, документации и остальных. Вирусы этого вида являются самыми опасными, если смотреть со стороны потерь текстовой информации. Для своего размножения они используют по максимуму все возможности макро-языков и используя все возможности, переносят себя (а точнее программный код) из одного зараженного файла (как правило, это таблица или документ) в другие. Сегодня самыми распространенными являются макро-вирусы для программных пакетов Office 97, Microsoft Word, Excel. Разработаны так же и макро-вирусы, которые заражают базы данных Microsoft Access и документы Ami Pro.

Для существования макро-вирусов в определенной системе (в данном случае в редакторе) крайне необходимо наличие специального встроенного в систему программного макро-языка со следующими возможностями:

1. копирования записанных макро-программ из определенного файла в любой другой;

2. привязки вируса на макро-языке к определенному файлу;

3. уникальная возможность получения полного управления вирусной макро-программой (автоматические или стандартные макросы).

Всем перечисленным условиям полностью удовлетворяют редакторы AmiPro, Microsoft Word Office 97, база данных Microsoft Access, а так же электронная таблица Excel. Все перечисленные системы содержат в себе разнообразные макро-языки: Excel, Office 97 (включая Access, Word 97 и Excel 97) – Visual Basic for Applications, а Word – Word Basic.

На сегодняшний день хорошо известны четыре совершенно разные системы, для которых существуют отдельные вирусы -Office 97, Microsoft Word, Excel и AmiPro. В этих системах макро-вирусы полностью получают управление во время закрытия или открытия зараженного файла. После получения управления вирус перехватывает все файловые функции, после чего свободно заражает файлы, к которым идет непосредственное обращение. Таким образом, если вы подхватили подобный вирус и смогли его определить, крайне не рекомендуется открывать и вообще работать с выше перечисленными программами до полного удаления вируса. Если пренебречь этим правилом, то вирус может удалить важную информацию (документы, таблицы и т.д.). По аналогии с MS-DOS можно смело подчеркнуть, что большинство современных макро-вирусов являются резидентными: они ведут себя активно пока активен сам редактор, а не в момент открытия/закрытия файла.

Нет теории — нет вирусов!

Как это часто бывает, слово и дело заметно расходятся во времени. В нашем случае подтверждением этого может служить то обстоятельство, что обоснование теоретических основ создания и функционирования самовоспроизводящихся компьютерных программ (вирусов) состоялось за десятилетия до возникновения самой фразы.

Ещё в 1949 году в Университете штата Иллинойс американский математик венгерского происхождения Джон фон Нейман преподавал курс лекций на тему «Теория и организация сложных автоматических устройств». Впоследствии известный учёный обобщил свои лекционные материалы и издал в 1951 году научный труд с похожим названием «Теория самовоспроизводящихся автоматических устройств». В работе Джон фон Нейман детально описал механизм создания компьютерной программы, которая в процессе функционирования могла бы сама себя воспроизводить.

Научные исследования фон Неймана послужили главным толчком к практическому созданию компьютерных вирусов в будущем, а сам учёный по праву считается отцом-теоретиком компьютерной вирусологии.

Развивая теорию американца, немецкий исследователь Вейт Ризак в 1972 году публикует статью «Самовоспроизводящиеся автоматические устройства с минимальным обменом информации». В ней учёный описывает механизм работы полноценного вируса, написанного на языке Ассемблер для компьютерной системы SIEMENS 4004/35.

Ещё одним важным научным трудом в этой области считается диплом выпускника Дортмундского университета Юргена Крауса

В 1980 году в своей выпускной работе «Самовоспроизводящиеся программы» молодой исследователь раскрыл вопросы теории, описал уже существующие в то время самовоспроизводящиеся программы для компьютера SIEMENS и первым акцентировал внимание на том, что компьютерные программы похожи на биологические вирусы

Наблюдательный читатель может заметить, что упомянутые выше научные изыскания касались разработки исключительно «миролюбивых» компьютерных программ, способных к воспроизводству самих себя. О вредоносности своих «пациентов» теоретики даже не помышляли. За них это сделали другие лица, вовремя распознавшие огромный потенциал этого рода программ для «повреждения» компьютеров и другой техники. Но это было потом, а пока от теории перейдём к практике.

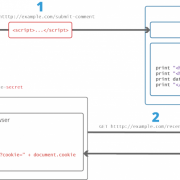

Code Red I и Code Red II

Вирусы семейства «Code Red» были очень подлыми компьютерными червями.

От вас не требуется никаких действий, чтобы ваш ПК заразился. Все, что нужно — активное подключение к интернету, чтобы воспользоваться уязвимостью в операционной системе Windows. И что же делали вирусы?

Они создавали все условия, чтобы зараженным ПК можно было управлять дистанционно. А это означало, что злоумышленник на расстоянии мог заполучить всю информацию с компьютера жертвы или использовать в корыстных целях, например, перегрузить компьютеры Белого дома. При этом адрес зараженного компьютера не скрывался.

К счастью, правительство смогло перейти на другой адрес, чтобы избежать нападения, а вот иным организациям повезло меньше. В конце концов, более 200000 серверов пострадали от вируса «Code Red» в 2001 году.

Формальное определение

Нет общепринятого определения вируса. В академической среде термин был употреблён Фредом Коэном в его работе «Эксперименты с компьютерными вирусами», где он сам приписывает авторство термина Леонарду Адлеману.

Формально вирус определён Фредом Коэном со ссылкой на машину Тьюринга следующим образом:

M : (SM, IM, OM : SM x IM > IM, NM : SM x IM > SM, DM : SM x IM > d)

с заданным множеством состояний SM, множеством входных символов IM и отображений (OM, NM, DM), которая на основе своего текущего состояния s ∈ SM и входного символа i ∈ IM, считанного с полубесконечной ленты, определяет: выходной символ o ∈ IM для записи на ленту, следующее состояние машины s’ ∈ SM и движения по ленте d ∈ {-1,0,1}.

Для данной машины M последовательность символов v : vi ∈ IM может быть сочтена вирусом тогда и только тогда, когда обработка последовательности v в момент времени t влечёт за собой то, что в один из следующих моментов времени t последовательность v′ (не пересекающаяся с v) существует на ленте, и эта последовательность v′ была записана M в точке t′, лежащей между t и t″:

∀ CM ∀ t ∀ j:

SM(t) = SM ∧

PM(t) = j ∧

{ CM(t, j) … CM(t, j + |v| - 1)} = v ⇒

∃ v' ∃ j' ∃ t' ∃ t":

t < t" < t' ∧

{j' … j' +|v'|} ∩ {j … j + |v|} = ∅ ∧

{ CM(t', j') … CM(t', j' + |v'| - 1)} = v' ∧

PM(t") ∈ { j' … j' + |v'| - 1 }

где:

- t ∈ N число базовых операций «перемещения», осуществлённых машиной

- PM ∈ N номер позиции на ленте машины в момент времени t

- SM начальное состояние машины

- CM(t, c) содержимое ячейки c в момент времени t

Данное определение было дано в контексте вирусного множества VS = (M, V) — пары, состоящей из машины Тьюринга M и множества последовательностей символов V: v, v’ ∈ V. Из данного определения следует, что понятие вируса неразрывно связано с его интерпретацией в заданном контексте, или окружении.

Фредом Коэном было показано, что «любая самовоспроизводящаяся последовательность символов: одноэлементный VS, согласно которой существует бесконечное количество VS, и не-VS, для которых существуют машины, по отношению к которым все последовательности символов является вирусом, и машин, для которых ни одна из последовательностей символов не является вирусом, даёт возможность понять, когда любая конечная последовательность символов является вирусом для какой-либо машины». Он также приводит доказательство того, что в общем виде вопрос о том, является ли данная пара (M, X) : Xi ∈ IM вирусом, неразрешим (то есть не существует алгоритма, который мог бы достоверно определить все вирусы) теми же средствами, которыми доказывается неразрешимость проблемы остановки.

Другие исследователи доказали, что существуют такие типы вирусов (вирусы, содержащие копию программы, улавливающей вирусы), которые не могут быть безошибочно определены ни одним алгоритмом.

Elk Cloner

В США во время повсеместной компьютеризации настольные машины Apple II были широко распространены в школьных классах в 1980-х. Так вот, вполне возможно, что самым первым вирусом, нацеленным на персональные компьютеры, стал «Elk». Он был написан для Apple учащимся средней школы.

В 1982 году Ричард Скрента был в девятом классе, когда он написал вирус, который заставлял зараженные компьютеры показывать стихотворение первые 50 раз при загрузке операционной системы.

Вот и все, просто стихотворение (как же мы были невинны тогда). Потому что «Elk Cloner» был вирусом загрузочного сектора. Он заражал каждую дискету, которую вставляли в компьютер, который, в свою очередь, был заражен от других ПК.

В наше время такое баловство считается обыденностью, но в 1982 году это считалось новаторством.

Brain

«Brain» может быть и не был самым сложным вирусом, но в 1986 году он стал первым червем, который был нацелен на персональные компьютеры с операционной системой DOS от Microsoft.

Вирус занимал огромную часть оперативной памяти и вызывал на экранах мониторов сообщения о заражении.

Вирус также показывал информацию для пользователя, что необходимо позвонить по определенному номеру телефона, чтобы деактивировать его. Номер принадлежал двум братьям из Пакистана, разработчикам вируса «Brain», которые утверждали, что они не пытались создать столько проблем; они написали вирус как средство защиты от копирования для медицинского программного обеспечения … но потом кто-то пришел и скопировал кусок кода, а братья получили больше, чем они рассчитывали, — просьбы о дезинфекции со всего мира.

Мораль этой истории? Будьте осторожны с тем, что вы программируете.

Типы хакерского ПО

Они строго делятся на те, которые ищут уязвимости в системе, и те, что запускаются пользователем за счет социальной инженерии (хакерская атака с применением психологических уловок).

Если разделять типы хакерского ПО не по задачам (вымогательство, вандализм, шпионство), а по способу проникновения, то их всего три:

- троян;

- червь;

- вирус.

Троянский конь всегда используется в нелицензионном ПО. Но он не всегда бывает опасен. Программа устанавливается вместе с софтом и запускается в фоновом режиме. Безобидные трояны идут вместе с “кряками” на популярные игры или Windows ОС (англ. operating system – “OS”). Они позволяют обходить активацию лицензионного ключа, что решает вопрос бесплатного использования лицензионного софта. Вторая сторона медали – не безобидные трояны, которые способны выводить из строя систему безопасности, скачивать другие виды компьютерных вирусов и др.

Червь делает свою работу тоже очень тихо. Иногда его очень сложно удалить. Червь проникает через “дыры” в программном обеспечении. Он записывается на все устройства, которые контактируют с компьютером и сетью. Сюда относится все, где есть память (смартфон, принтер).

Даже после переустановки ОС червь снова появляется, как только к нему подключат зараженный гаджет или другой ПК. Подобные вирусы создают свои копии повсюду, используя сетевые протоколы и устройства.

Обычный вирус распространяется только с помощью социальной инженерии. Он размножается в пределах одного ПК, постепенно загружая его различными задачами. Часто вирусы сами шифруются под антивирус, который легко купить. Чтобы избежать проблем нужно использовать только лицензионное ПО.

Выявить вредоносные программы можно при помощи антивируса. Он всесторонне проверяет компьютер на заражение и отражает различные атаки. Более подробно об это можно узнать в интернете. Например, можно ознакомиться и купить антивирус на странице https://besthard.ru/category/soft/antivirusy/ либо на другом ресурсе по вашему желанию.

Профилактика и лечение

В настоящий момент существует множество антивирусных программ, используемых для предотвращения попадания вирусов в ПК. Однако нет гарантии, что они смогут справиться с новейшими разработками

Поэтому следует придерживаться некоторых мер предосторожности, в частности:

Не работать под привилегированными учётными записями без крайней необходимости (учётная запись администратора в Windows).

Не запускать незнакомые программы из сомнительных источников.

Стараться блокировать возможность несанкционированного изменения системных файлов.

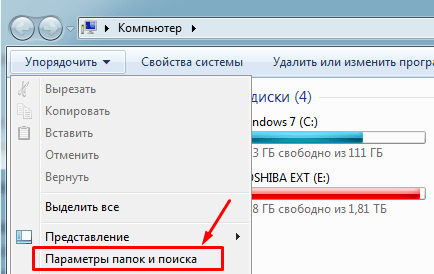

Отключать потенциально опасную функциональность системы (например, autorun-носителей в MS Windows, сокрытие файлов, их расширений и пр.).

Не заходить на подозрительные сайты, обращать внимание на адрес в адресной строке обозревателя.

Пользоваться только доверенными дистрибутивами.

Постоянно делать резервные копии важных данных, желательно на носители, которые не стираются (например, BD-R) и иметь образ системы со всеми настройками для быстрого развёртывания.

Выполнять регулярные обновления часто используемых программ, особенно тех, которые обеспечивают безопасность системы.

Риски

Основной опасностью макровирусов является их способность быстро распространяться. Как только зараженный макрос запущен, все другие документы на компьютере пользователя подвергаются заражению.

Некоторые из этих вирусов производят изменения в текстовых документах (например, пропускают или вставляют слова), другие получают доступ к аккаунтам электронной почты и отправляют копии зараженных файлов всем контактам пользователя, а те в свою очередь открывают эти файлы, поскольку они присланы из надежного источника.

Эти вирусы также могут быть предназначены для удаления или заражения сохраненных данных

Кроме того, важно отметить, что макровирусы являются кросс-платформенными: они могут заражать компьютеры Windows и Mac, используя один и тот же код

Любая программа, использующая макросы, может работать как хост, и любая копия зараженной программы, отправленная по электронной почте, хранящаяся на диске или на USB-накопителе, будет содержать вирус.

Чтобы удалить эти вирусы, следует использовать надежное защитное ПО, которое предоставляет специальные средства обнаружения и удаления вирусов. Обычные проверки очистят любые зараженные документы и предотвратят загрузку новых компьютерных вирусов.