shodan: самый страшный поисковик интернета

Содержание:

Поиск

Перед тем как начинать работать с Shodan есть смысл там зарегистрироваться. Это имеет смысл хотя бы потому, что нам станет доступно больше результатов поиска, фильры и можем получить свой API ключ. Он понадобится нам немного позже. Сам процесс регистрации, я думаю, описывать не нужно. А потому переходим непосредственно к поиску.

Самый простой вариант поиска – это ввести название или производителя нужного нам устройства. Например если мы введем tp-link то справа увидим найденные устройства и их баннеры, а слева некоторые статистические данные, по которым также можно отфильтровать устройства. Также нужно помнить, что это не Google, а потому запрос для поиска обрабатывается как точное выражение, без всяких вариаций.

Только вот подобный поиск вряд ли может быть полезен из-за огромного количества результатов. Только если ты не занимаешься сбором статистики. Тут ещё нужно отметить, что по умолчанию Shodan показывает результаты собранные за последние 30 дней и ищет только по баннерам, не принимая в учет метаданные. Чтобы эту ситуацию исправить и конкретизировать результаты поиска нужно использовать фильтры.

Как искать в Shodan

По умолчанию функция поиска сайта использует введенное слово для поиска, как точное выражение для поискового запроса. Поисковик может искать только конечное слово из запроса (к примеру, поисковой запрос «WVC80» вернет только «WVC80» и проигнорирует «WVC80N»), и рассматривает несколько слов только как логическое выражение AND («и»). Общие слова (a, and, by, the, is, on, it) будут игнорироваться.

Основной поиск будет выполнять сопоставление строки с информацией из баннеров серверов без поиска с помощью дополнительных метаданных протокола, которые также собираются из обнаруженных устройств.

Баннер — это текст, отображаемый хост-сервером. Баннер содержит сведения о сервере и программах, которые выполняются в системе. Если хакер во время пентеста хочет отыскать уязвимости в системе, одним из первых и простых способов решения этой задачи является методика «сбора баннеров».

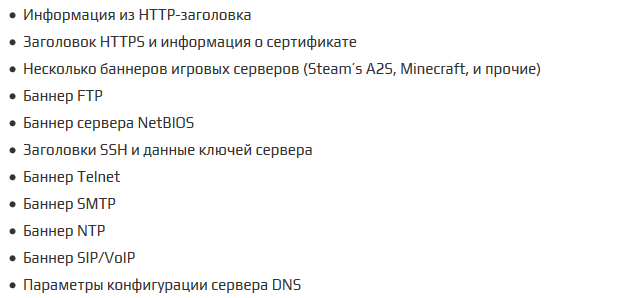

Документация Шодан не раскрывает, какие именно данные протоколов используются в поиске по умолчанию, но эмпирический анализ указывает на то, что поиск возможен минимум по следующей информации:

И множество другой информации!

Код ответа может быть разный, подробно объяснить в рамках данной статьи нереально. Вот как примерно выглядит код и кратко что он означает:

- HTTP/1.o 401 Unauthorized — для доступа к запрашиваемому ресурсу требуется аутентификация.

- Date: Thu, 15Jun 2017 19:04:31 GMT — дата отправки документа.

- Server Boa/0.94.14рrc21 — сервер для Unix-машин.

- Accept-Ranges: bytes — перечень единиц измерения диапазонов.

- Connection: Keep-Alive — соединение не разрывается, а остается открытым.

- WWW-Authenticate: Basic realm=»Default Name:admin Password:1234» — HTTP-аутентификация.

- Content-Type — тип передаваемого клиенту документа.

Чувствую я сейчас закопаюсь в эти дебри, и мы отойдем от главной темы. Короче, это большая отдельная статья. Вот список кодов состояния HTTP, а все остальное вы найдете с помощью Яндекса и Гугла. Если будут вопросы пишите, постараемся ответить.

Фильтры в Shodan

Поиск в Шодан не может быть реализован без понимания работы фильтров (операторы). Вот список основных операторов. Под каждым фильтром будет пример применения. Нежирным отмечен запрос, а жирным шрифтом использование оператора в связке с ним.

Имейте ввиду. Большинство фильтров будут работать только после авторизации на сайте.

Операторы Shodan

City — поиск в определенном городе:

Country — поиск в определенной стране. В формате RU, US, FR. (Коды стран)

Geo — поиск по координатам:

Hostname — поиск по хосту:

Net — поиск по IP-адресу:

Port — поиск определенного порта:

Before/After — до и после определенной даты. День/Месяц/Год:

С фильтрами разобрались. Теперь давайте перейдем к примерам поиска в Shodan. Не буду выкладывать много примеров, кому надо сам найдет с помощью функции «Explorer», о которой я говорил выше.

Shodan камеры

Системы автоматического контроля и сбора информации (SCADA)

Другие возможности

Помимо веб-интерфейса поисковая система для пентестеров предлагает инструменты для работы из командной строки. Сегодня мы не будем касаться этой темы, но в будущем я покажу как ее использовать в Kali Linux.

Про взлом

Каждый раз обращаясь к открытым ресурсам интернета вещей вы нарушаете закон. Это не осознается когда используешь Шодан. Причем сам поисковик не несет никакой ответственности, а вот вам, если вы не пентестер и не имеете разрешения на проведения теста на проникновение, поймают и надерут задницу.

Поэтому хорошенько подумайте перед тем, как что-то делаете. Особенно если вы новичок в информационной безопасности. Имейте ввиду, для чайников в Шодан подготовлены хонипоты (ловушки), в которые как правило и попадаются мелкие но возомнившие из себя крупными рыбами новички.

Про защиту

Об этом трудно рассказать в двух словах. Поэтому правильной защите интернета вещей будет посвящена отдельная статья, которую я уже заканчиваю и на днях выложу.

Надеюсь у меня получилось раскрыть тему поисковой системы Шодан. Это только первый материал на тему его использования. В будущем статья будет обновляться и пополнятся дополнительными материалами. Анонсы как всегда будут в соцсетях.

А на сегодня все. Спасибо, что были с нами сегодня и за ваши лайки и репосты в вконтакте, фейсбук, в твиттере и т.д.. Мы видим каждый ваш лайк и нас это очень мотивирует.

Limitations of this guide

Nobody (and nothing) is perfect. This guide isn’t either. 😉

For example, if the IP addresses of the Shodan scanners change, your firewall rule will be probably useless and does not provide any protection against the scanners any more. Consider setting up an IPS for additional protection since some rules there will also block other scanners which are not mentioned here.

Blocking Shodan scanner is fine, but I want to block all scanners

This is basically possible. However, it is a nightmare to set up a firewall host group which covers all IPs which belong to scanners. (And it is also a nightmare to find out those IP addresses since most scanners do not just put them on their web sites…) In case you are thinking similar, setting up an IPS in combination with (this is just one example, there are many out there) might be a solution for you.

События System Shock

| “ | |

” |

| ~ SHODAN |

Практически вездесущая на станции Цитадель, SHODAN смотрит из охранных камер, экранов и мониторов, посылает угрожающие и насмешливые сообщения через громкоговорители и электронную почту в считыватель данных игрока, и иногда обрывает связь с дружественными источниками. Хотя она командует маленькой армией, у SHODAN нет никакой физической силы, и её уничтожение может быть достигнуто отключением всех компьютерных узлов.

SHODAN ставит перед собой цель уничтожить человечество. Первоначально она хочет использовать тахионный горнодобывающий лазер для удара по крупнейшим городам Земли, и первой задачей Хакера становится необходимость нейтрализовать лазер. После этого SHODAN решает заразить Землю мутагенным вирусом, разработанным в оранжерее Бета, и Хакеру приходится сбросить её.

Победой над SHODAN заканчивается сюжет System Shock.

Инструкция по использованию фильтров

Поисковый запрос Shodan может включать в себя сразу несколько поисковых фраз. В качестве разделителя используется либо пробел, либо «+». По умолчанию при обработке поискового запроса Shodan просматривает только основной текст баннера, тогда как поиск по метаданным не производится. Для поиска по метаданным в Shodan имеется обширный набор фильтров. Именно в этих фильтрах – основная мощь поисковика Shodan .

Один только фильтр port уже чего стоит! Именно из-за этого фильтра за Shodan закрепился ярлык «публичного сканера портов». Shodan индексирует обширное интернет-пространство для шести наиболее востребованных TCP/IP-портов: HTTP (80), Telnet (23), FTP (21), SSH (22), SNMP (161), SIP (5060), и, кроме того, отображает в поисковой выдаче открытым текстом всю чувствительную информацию баннеров, ассоциированных с этими портами . Shodan также индексирует и другие порты, полный список которых приведен в официальной документации (см. рис. 4), где их перечислено больше 200 (с указанием соответствующих названий сервисов).

Рисунок 4. Список поддерживаемых портов

Поисковые запросы могут сопровождаться одним или несколькими фильтрами. Фильтры задаются в следующем формате: «фильтр:значение». Без пробелов вокруг двоеточия. Если нужно задать значение с пробелом, то оно помещается в кавычки. Если в фильтре несколько параметров, они отделяются друг от друга запятой. Если какое-то значение нужно исключить, то перед соответствующим фильтром ставится префикс «-» (например, -port:22). Полный список доступных фильтров, разбитый на пять категорий, приведен в официальной документации (см. «Приложение B»): общие фильтры, HTTP-фильтры, NTP-фильтры, SSL-фильтры, Telnet-фильтры.

Список фильтров Shodan, и без того обширный, постоянно пополняется новыми интересными фильтрами. Так, например, специалисты Shodan и Recorded Future недавно разработали совместными усилиями инструмент Malware Hunter, интегрированный прямо в поисковик Shodan. Чтобы просмотреть результаты работы Malware Hunter, нужно обратиться к Shodan с запросом category:malware .

2.1. Примеры использования общих фильтров:

- «IIS city:Moscow» (поиск серверов Microsoft IIS, в Москве);

- «IIS/4.0 country:DE» (поиск серверов Microsoft IIS версии 4.0, в Германии); страна задается двухбайтовым кодом (см. рис. 5);

- «joomla hostname:.in» (поиск серверов joomla в доменной зоне .in);

- «debian os:linux» (поиск серверов Debian, работающих под управлением Linux);

- «apache net:217.220.0.0/16» (поиск серверов Apache в подсети 217, что в Италии);

- «port:5060,161 country:JP» (поиск всех серверов Японии, которые работают по протоколам SIP и SNMP);

- «apache geo:55.7588,37.6611» (поиск серверов Apache в районе Москвы); вот эта страница поможет преобразовать нужную локацию – в широту и долготу;

- «debian after:22/09/2009 before:29/11/2010» (поиск объектов, работающих под управлением сервера Debian, которые были изменены или созданы после 22.9.2010, но до 29.11.2010); этот фильтр очень полезен, если вы ищите устройства, подверженные конкретной уязвимости, актуальной в конкретный промежуток времени.

Рисунок 5. Таблица двухбайтовых кодов для стран

2.2. Примеры использования SSL-фильтров:

- «ssl.version:sslv2» (поиск серверов, поддерживающих сертификаты версии SSLv2); доступные версии SSL: SSLv2, SSLV3, TLSv1.0, TLSv1.1 и TLSv1.2;

- «ssl.cert.pubkey.bits:128» (поиск серверов, которые используют в SSL-сертификатах 128-битные открытые ключи);

- «ssl.cipher.bits:256» (ищет серверы Apahce, в которых используются 256-битные сессионные ключи); каждый раз, когда кто-то подключается к веб-сайту, процедура SSL-рукопожатия генерирует сессионный ключ. Этот сессионный ключ короче, чем открытый ключ сертификата, и обычно составляет от 40 до 256 бит.

Strategy

System Shock

When fighting SHODAN in Cyberspace, the screen will slowly start to become filled with a picture of SHODAN and the screen will be pulled away from SHODAN herself. SHODAN will also attack you. You have to shoot SHODAN multiple times before she kills you.

System Shock 2

You will be in a small room with SHODAN’s Core (large head) in the center, surrounded by coloured Shields, and SHODAN’s Avatar (cybernetic woman figure) following you around. If you kill the Avatar, she will respawn. Both of SHODAN’s images will shoot projectiles at you. You have to hack three terminals to take out the Shields protecting the Core. When you are hacking there is a chance that the floor will turn red and damage you. It’s also possible to destroy the Shields by sheer force, using your strongest weapons. You have to destroy the SHODAN’s Core to win the battle. Psi Invisibility will not help you here, and it is recommended to use the Metacreative Barrier Psi Power if you have it.

Shodan: Поисковая система хакера

Поначалу мощь поиска по интернету вещей повергает в шок. Если с помощью Гугла можно найти лишь общее описание и фотографии станции водоочистки где-нибудь в Канаде, то, узнав при помощи Shodan IР-адрес и особенности подключения к интернету, можно остановить насос. То же самое с электростанциями, климатическими установками, системами управления транспортом и другими ключевыми элементами современной городской инфраструктуры.

Интересует хакерство? Хотите узнать сколько стоят хакерские услуги? Добро пожаловать в статью «Стоимость хакерских услуг» где сможете скачать брошюру, которая описывает все услуги и расценки сетевого анедграунда.

Здравый смысл подсказывает, что многие из них вообще не должны иметь выхода в Сеть. Однако лень победила и здесь: практически всё — от домашней радионяни до медицинского оборудования крупных больниц и автоматических сборочных линий — сегодня удаленно настраивается через интернет.

Shodan показывает карту интернета — расположение подключенных к глобальной сети устройств

Долгое время опасность такого подхода считали гипотетической. Казалось, что для успешного взлома нужно будет узнать слишком многое. Писатели-фантасты и сценаристы порой доводили идею до абсурда, однако реальность оказалась похуже многих фантазий.

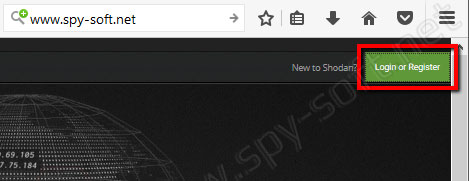

Регистрация в Shodan

Знакомство с Шодан начинается с регистрации. Взглянуть на базовые возможности можно и не регистрируясь, но самые интересные функции открываются после хотя бы бесплатной регистрации. Кроме бесплатной существует и платная регистрация, но об этом позже.

Сразу идем регистрироваться нажав в левом верхнем углу на зеленую кнопку «Login or Register» (Зайти или зарегистрироваться).

Как пользоваться Shodan: Регистрация

Как пользоваться Shodan: Регистрация

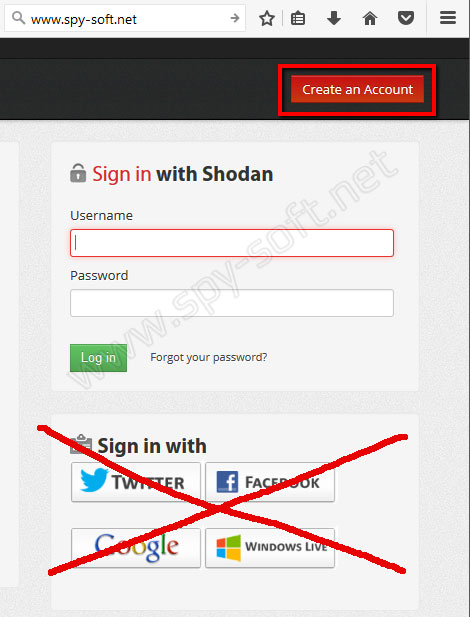

В появившемся окне вам предлагают авторизоваться с помощью существующего аккаунта поисковика или сделать это используя аккаунты социальных сетей. Друзья мои, как я уже неоднократно говорил авторизация на сайтах с помощью социальных сетей вещь нездоровая. Я не советую это делать ни на каких сайтах, а на подобных сервисах не рекомендую это делать категорически. При всем моем уважении к разработчикам.

Поэтому нажимаем на кнопку «Create an Account» (Создать аккаунт).

Как пользоваться Shodan: Авторизация на сайте

Как пользоваться Shodan: Авторизация на сайте

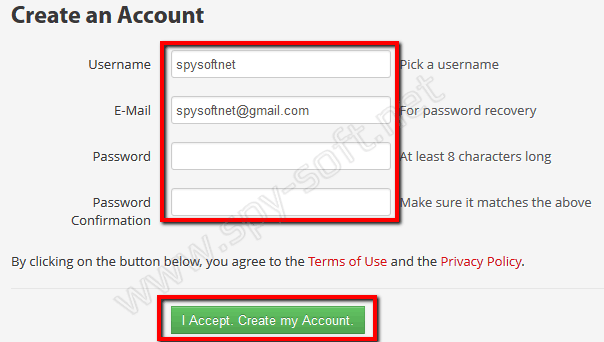

На странице создания аккаунта заполняем все необходимые поля и нажимаем на кнопку «I Accept…».

Как пользоваться Shodan: Регистрация

Как пользоваться Shodan: Регистрация

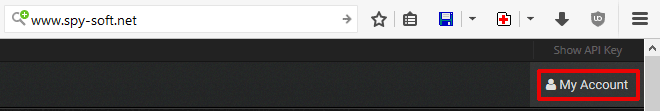

Регистрация завершена. Теперь залезем в наш профиль. Для этого нажимаем на иконку «My Account» в верхнем левом углу.

Здесь вы увидите несколько вкладок:

- Overview — общая информация. Ваш ник, почта, API, доступные кредиты и т.д.

- Settings — настройки. В настройках можно изменить язык (русского нет) и подписаться на новости.

- Change Password — изменения пароля.

Как пользоваться Shodan: Аккаунт пользователя

Как пользоваться Shodan: Аккаунт пользователя

Со всеми пунктами все должно быть понятно, кроме кредитов наверное. Кредиты — эта такая система поощрений которая доступна в платной версии. С помощь кредитов можно экспортировать полученные данные и использовать API.

У меня платная пожизненная регистрация, за 50$. Она дает определенное количество кредитов и убирает некоторые ограничения на количество поисковых результатов в день (смотри скрин выше).

С этим разобрались, теперь перейдем непосредственно к возможностям поисковика.