Ideco utm 7.8. подробности

Содержание:

- Функциональные возможности Traffic Inspector Next Generation

- Основные возможности

- Использование Ideco Selecta для фильтрации трафика образовательных учреждений

- Ключевые возможности Ideco ICS 7 ФСТЭК

- Релиз Ideco PBX 1.0 (02.09.2014)

- Новое в версиях

- Преимущества базы данных контентной фильтрации

- Веб-разработчик (frontend)

- Интеграция с модулем контентной фильтрации

- Создание пользователей

- Ведущий разработчик ОС Linux cо знанием беспроводных технологий

- Возможности Ideco Selecta

- Новое в версии

- Релиз Ideco PBX 2.0 (10.08.2017)

Функциональные возможности Traffic Inspector Next Generation

К основным функциональным возможностям Traffic Inspector Next Generation версии 1.0 относят следующее:

- Межсетевой экран — защищает шлюз и компьютеры пользователей от несанкционированного доступа из интернета. Средствами сетевого экрана также реализован механизм NAT, обеспечивающий общий доступ внутренних пользователей к интернету.

- Deep Packet Inspection — позволяет распознавать и фильтровать трафик приложений независимо от используемых ими сетевых портов (L7-фильтрация).

- Веб-прокси-сервер — служит посредником при обращении внутренних пользователей к веб-ресурсам интернета. Использование веб-прокси-сервера позволяет ускорять доступ к наиболее часто запрашиваемому веб-контенту. Веб-прокси-сервер Traffic Inspector Next Generation поддерживает перехват SSL-соединений, URL-фильтрацию и антивирусную проверку передаваемого веб-контента.

- Система обнаружения/предотвращения вторжений (IDS/IPS) — предназначена для выявления и предотвращения вредной и потенциально опасной сетевой активности в сети, защищаемой шлюзом Traffic Inspector Next Generation.

- VPN-сервер — поддерживает подключение удаленных VPN-клиентов с использованием технологий OpenVPN и IPsec.

- Антивирус — Traffic Inspector Next Generation обеспечивает антивирусную проверку HTTP- и HTTPS-трафика за счет встроенного прокси-сервера и стандартного протокола ICAP. Антивирусный анализ осуществляется внешними антивирусными фильтрами от известных производителей, например Kaspersky Anti-Virus for Proxy Server.

- Ограничитель скорости / приоритизация трафика — позволяет разграничивать пропускную способность интернет-канала между пользователями и приоритизировать обработку критичного к задержкам трафика (VoIP, видеосвязь).

- Отказоустойчивость — несколько серверов Traffic Inspector Next Generation могут функционировать в режиме аппаратной избыточности, подменяя друг друга при выходе из строя других серверов пула Traffic Inspector Next Generation (аппаратная отказоустойчивость на базе протокола CARP). Traffic Inspector Next Generation поддерживает функционал переключения на запасные каналы доступа к интернету при выходе и строя основных (Connection Failover). Существует также возможность сохранения и восстановления конфигурации шлюза в облаке.

- Балансировка нагрузки — обеспечивает равномерное распределение сетевой нагрузки между несколькими серверами во внутренней сети с целью оптимизации использования ресурсов, сокращения времени обслуживания запросов, а также обеспечения лучшей отказоустойчивости.

- Отчеты/графики — Traffic Inspector Next Generation предоставляет гибкие и информативные отчеты по сетевой активности пользователей. Поддерживается протоколирование действий администратора шлюза и возможность отката к любому из запротоколированных состояний.

Traffic Inspector Next Generation имеет встроенный Netflow-анализатор и может экспортировать Netflow-данные во внешние коллекторы. К тому же Traffic Inspector Next Generation имеет полнофункциональный модуль мониторинга в реальном времени.

Traffic Inspector Next Generation реализует также ряд полезных сервисов:

- DHCP — если требуется распространять TCP/IP настройки для клинетов шлюза с помощью протокола DHCP.

- Перенаправляющий DNS-сервер — шлюз берет на себя все заботы по разрешению имени и возвращает клиенту готовый ответ.

- DynamicDNS — позволяет легко обращаться к шлюзу со стороны интернета по постоянному и неизменному DNS-имени.

Управление Traffic Inspector Next Generation осуществляется c помощью браузера через удобный веб-интерфейс, доступный по защищенному HTTPS-подключению.

Аутентификация пользователей в компонентах шлюза Traffic Inspector Next Generation (веб-интерфейс, портал авторизации Captive Portal, веб-прокси-сервер, VPN-сервер) производятся с помощью ряда методов:

- локальная база пользователей,

- служба каталогов LDAP,

- Radius-сервер.

В Traffic Inspector Next Generation для авторизации пользователей можно использовать сервис двухфакторной аутентификации Google authenticator.

В Traffic Inspector Next Generation также существует возможность создания временных пользователей. Данная функция может быть полезна для гостиниц, публичных Wi-Fi-сетей, где необходимо идентифицировать пользователей и предоставить им доступ на ограниченное время.

Далее в обзоре будет рассмотрен модельный ряд Traffic Inspector Next Generation, а также показана работа с основными компонентами шлюза.

Основные возможности

Возможности Ideco ICS:

- Защита пользователей и корпоративной сети от внешних угроз — система предотвращения вторжений, контроль приложений (DPI), контентная фильтрация веб-трафика (включая HTTPS), антивирус и антиспам Касперского, защита опубликованных веб-серверов (Web Application Firewall), интеграция с DLP- и SIEM-системами, межсетевой экран.

- Комплексное управление интернет-трафиком — авторизация пользователей, балансировка каналов, ограничение, приоритизация, отчеты.

- Средства коммуникации и почта — почтовый сервер, многоуровневая фильтрация спама, защита от вирусов и фишинговых ссылок, полные возможности фильтрации при использовании в качестве релея, современный веб-интерфейс.

- Построение корпоративной сети — безопасное подключение удаленных пользователей, организация защищенных каналов между филиалами (поддержка VPN с использованием PPTP, OpenVPN, IPsec позволяет соединить в сеть практически любые маршрутизаторы или программные шлюзы), использование нескольких подключений к провайдерам, маршрутизация, интеграция с Active Directory.

Ideco ICS объединяет в себе следующие модули безопасности:

* межсетевой экран;

* система предотвращения вторжений;

* контроль приложений;

* контент-фильтр (протокол HTTP и HTTPS);

* Web Application Firewall;

* антивирусная проверка трафика;

* антиспам и проверка почтового трафика;

* защита от DoS и брутфорс-атак;

* защищенный удаленный доступ по VPN.

Web Application Firewall — это модуль межсетевого экрана для защиты опубликованных веб-приложений. Нужно отметить, что среди российских UTM-решений Ideco ICS — единственное, где присутствует такая функциональность.

Обо всем этом ты можешь прочитать и на сайте компании, поэтому предлагаю перейти сразу к практике и посмотреть, как же выглядит Ideco ICS не на бумаге, а в реальной жизни. И начнем мы с его установки.

Использование Ideco Selecta для фильтрации трафика образовательных учреждений

Система полностью отвечает существующим требованиям и рекомендациям Министерства образования и науки РФ к системам контентной фильтрации и обеспечивает полное выполнение требований Российского законодательства по защите детей и защите от экстремизма, в частности ФЗ № 436 «О защите детей от информации, причиняющей вред их здоровью и развитию» от 29.12.10 с учетом ФЗ № 139 «О внесении изменений в федеральный закон «О защите детей от информации, причиняющей вред их здоровью и развитию» от 28.07.12.

Система может работать с любыми реестрами и базами запрещенных ресурсов, в том числе с перспективным реестром НСОР (ресурсы несовместимые с целями образования), разработка которого ведется Министерством образования совместно с Минсвязи.

Ключевые возможности Ideco ICS 7 ФСТЭК

- Контроль доступа

- Персональный полноценный доступ в Интернет для каждого сотрудника. Различные возможности авторизации.

- Синхронизация и прозрачная авторизация пользователей через Active Directory.

- Фильтрация веб-контента по 144 категориям сайтов.

- Модуль формирования отчетов, позволяющий мгновенно оценивать степень использования Интернет-ресурсов сотрудниками.

- Защита и безопасность, межсетевой экран:

- Защита компьютеров от атак из Интернет с использованием технологии NAT и встроенного фаервола

- Блокирование приложений на уровне Layer-7 (DPI). Включая Skype, TOR, TeamView и множество других.

- Блокирование ip адресов и протоколов по заданным условиям.

- Защита от сканеров сети, DoS-атак и блокирование чрезмерной активности пользователей.

- Многоуровневая фильтрация нежелательной почты (спама).

- Разграничение доступа к корпоративным ресурсам, создание общих и закрытых серверов сети.

- Шейпер. Ограничение скорости Интернет-трафика для отдельных пользователей, групп, компьютеров или протоколов.

- Ограничение трафика

- Планирование и ограничение расходов (лимитирование) по пользователям и группам.

- Удобные отчёты в графическом виде.

- При авторизации через VPN и PPPoE – защита от прослушивания трафика и подстановки IP-адреса.

- Удаленное подключение, виртуальные частные сети VPN.

- Доступ сотрудников к сети предприятия из дома или командировки по защищенному каналу VPN. В том числе с использованием мобильных устройств на базе ОС Android и iOS.

- Возможность объединить все удаленные подразделения в общую сеть на единой платформе по шифрованным протоколам VPN PPTP или OpenVPN.

- Возможность создать закрытые корпоративные серверы для ограниченного круга сотрудников.

Полноценный маршрутизатор, поддерживающий множество интерфейсов (как локальных, так и внешних). Поддерживаются виртуальные 802.1q VLAN интерфейсы, PPTP, L2TP, PPPoE и OpenVPN интерфейсы. Возможность указать маршруты по источнику.

- Подключение к провайдерам, резервирование каналов

- Поддержка нескольких каналов провайдеров и нескольких внешних сетей.

- Создание разных тарифных планов. Перенаправление трафика в разные подсети.

- Возможность полного разделения пользователей для выхода в Интернет через разных провайдеров.

- Автоматическая проверка связи с провайдером и переключение на альтернативного провайдера, в случае необходимости.

- Подключение к провайдеру по протоколам PPTP ( VPN ), L2TP и PPPoE.

- Балансировка трафика между каналами.

Релиз Ideco PBX 1.0 (02.09.2014)

Замечания к релизу

Ideco PBX 1.0 – это первая стабильная версия продукта. Эта версия была хорошо протестирована и рекомендуется для реального использования. Для тех, кто использовал предыдущие beta-версии, настоятельно рекомендуется перейти именно на эту версию, так как сопровождение beta-версий в скором времени будет прекращено. Для обновления с beta-версии и переноса данных, пожалуйста, обратитесь в нашу техническую поддержку.

Новые возможности

- Добавлена возможность получения информации о версии установленных в продукте модулей.

- Добавлен «Удаленный помощник», позволяющий, при необходимости, организовать SSH туннель между сервером PBX и службой технической поддержки. Дополнительная настройка сети не требуется, даже если сервер находится за NAT.

- Возможность получения телефонных номеров пользователей PBX по LDAP теперь работает. Кроме того, администратор может создать телефонную книгу, доступную при подключении к PBX.

Исправления в web-интерфейсе

- Улучшена поддержка браузеров. Поддерживаются последние версии IE, Chrome, Firefox, Opera, Safari.

- Изменен внешний вид некоторых модулей.

- Исправлена функциональность изменения пароля администратора.

- Исправлены описания некоторых видов очередей.

- Исправлено много мелких проблем web-интерфейса.

Исправления в системной части

- Внутренний номер факса теперь работает.

- Исправлена работа входящей маршрутизации по времени суток. Теперь можно задать часовой пояс сервера. Маршрутизация по времени будет осуществляться в соответствии с этой настройкой.

- Запрет исходящих звонков по шаблону теперь работает.

- Добавлена возможность задать или изменить глобальный префикс, что делает процесс настройки шаблонов номеров более гибким.

- При добавлении первого подключения к телефонным операторам, оно становится подключением по умолчанию и используется для переадресации вызовов на внешние номера.

- Улучшено логирование работы PBX.

Новое в версиях

Улучшенная интеграция с Microsoft Active Directory

Ideco UTM по возможности использует более безопасный протокол LDAPS для доступа к службе каталогов. Дополнительных настроек для этого не нужно, сервер сам выбирает доступный метод подключения.

Мы сделали несколько улучшений импорта пользователей Active Directory, которые ускорили и улучшили этот процесс при большом количестве объектов.

Обновления модулей фильтрации трафика

Новая версия модуля «Контроль приложений» — улучшено качество определения существующих протоколов и добавлено определение криптомайнеров: протокол Mining (блокировка Bitcoin, Monero, ZCash, Ethereum).

Ряд уязвимостей безопасности исправлен в мартовском релизе антивируса ClamAV (CVE-2019-1787, CVE-2019-1789, CVE-2019-1788 и др.). Наши специалисты проанализировали возможность их эксплуатации для DoS-атак, либо взлома Ideco UTM и не нашли возможных векторов атак на сервер (среда исполнения приложений в UTM защищает сторонние процессы и доступ к файловой системе имеет существенные ограничения для эксплуатации обнаруженных уязвимостей). Однако мы стремимся сделать максимально безопасный продукт, поэтому в версии 7.8.8 используется версия ClamAV включающая все патчи безопасности.

Также обновлена система предотвращения вторжений и улучшена блокировка анонимайзеров и шпионских функций ОС Windows.

Улучшение дефолтных настроек

Мы улучшили настройки модулей фильтрации трафика для еще большей безопасности локальной сети. Новые пользователи теперь получают готовый продукт с высочайшей защитой, без необходимости настройки многочисленных правил.

Проверить фильтрацию опасных и потенциально опасных сайтов можно с помощью нашего сервиса security.ideco.ru. За пару минут он проверит доступ к сайтам опасных категорий и вышлет вам отчет безопасности.

Преимущества базы данных контентной фильтрации

Расширенные категории контент-фильтра обновляются автоматически. Всего насчитывается 144 категории url. Когда пользователь делает запрос к какому-либо сайту, его запрос категоризируется по базе данных и сервер принимает решение о запрете или разрешении запроса.

База Данных — ключевой элемент контент-фильтра. Именно в ней хранится информация о категориях более чем 500 миллионов URL, представленных на 200 языках.

Модуль автоматического категорирования веб-сайтов использует уникальные технологии, в основе которых лежат анализ URL, таксономия, поиск и анализ вредоносных ресурсов и т.д. Категорирование осуществляется непрерывно, обеспечивая беспрецедентную точность и скорость актуализации Базы Данных.

Актуальность баз — База Данных постоянно поддерживается командой профессионалов из России, которые в режиме 24×7 контролируют качество работы модуля автоматического категорирования, а также обрабатывают запросы на уточнение категории, поступающие от пользователей.

Веб-разработчик (frontend)

Требования:

- Знание ECMAScript 5, 6, 7, 8).

- Понимание MV*(мы используем React, Redux).

- Опыт работы с одним из framework’ов React / Angular / Vue.

- Babel.

- HTML5, CSS3.

- Понимание HTTP, REST, WebSocket.

Желательно:

- Webpack, Gulp, Grunt, RequireJS.

- CoffeeScript, Flux, Redux, Backbone, Marionette, AngularJS.

- SASS, Stylus, LESS, PostCSS.

- Опыт работы с любой из CSS сеток.

- Паттерны проектирования.

- Опыт работы с любой системой контроля версий (используем git).

- Опыт взаимодействия с backend- framework’ами (любым из Django, Ruby on Rails, Symphony/Laravel/Yii/др.).

- Умение покрывать код unit-тестами.

- Знать, что такое Linux и как с ним работать.

Направления работы:

- Разработка веб-интерфейса к продуктам компании.

- Поддержка существующего кода.

- Взаимодействие с юзабилити-специалистом и backend-разработчиками.

Интеграция с модулем контентной фильтрации

Отчеты по веб-активности тесно интегрированы с модулем контентной фильтрации. Все посещаемые ресурсы определяются в соответствии с категориями контентного фильтра (500 миллионов URL, 144 категории). Сохраняется информация как о ресурсах, доступ к которым открыт, так и по заблокированным ресурсам.

Просматривая отчеты о пользовательской активности,

руководители и администраторы могут принимать взвешенные управленческие решения, направленные на повышение эффективности работы сотрудников.

Контентный фильтр блокирует доступ к вредоносным и фишинговым ресурсам.

Это существенно повышает безопасность компьютеров и устройств конечных пользователей, обеспечивая превентивную защиту от зараженных сайтов и сайтов распространяющих вирусы.

Отчеты по заблокированным ресурсам позволяют своевременно обнаружить и устранить угрозы безопасности.

Создание пользователей

В разделе «Пользователи» нужно первым делом выбрать тип авторизации (рис. 16). В самом простом случае можно выбрать авторизацию по IP. Этот вариант подойдет для небольшой сети, когда понятно, кто есть кто, а также в случаях, когда нужно быстро развернуть шлюз для доступа к интернету, а полноценная настройка еще предстоит в будущем.

На боковой панели слева находятся кнопки «Добавить группу» и «Добавить пользователя». Пользователей целесообразно объединять в группы для более простого управления ими. Создадим группу «Офис» (рис. 12).

Рис. 12. Создание группы

Затем интерфейс отобразит настройки группы (рис. 13). Нажми кнопку «Создать пользователей», чтобы вызвать инструмент группового добавления пользователей (рис. 14). Нужно задать префикс имени, префикс логина пользователя, а также диапазон IP-адресов добавляемых пользователей. Конечно, можно добавлять пользователей по одному, но это не очень удобно, особенно если есть возможность это автоматизировать.

Рис. 13. Параметры группыРис. 14. Инструмент группового добавления пользователейРис. 15. Пользователи добавлены

Собственно, на этом все. Осталось только на клиентах установить IP-адрес нашего сервера Ideco ICS в качестве шлюза. Если тебе лень этим заниматься, в разделе «Сервер > DHCP» можно включить DHCP-сервер и установить его параметры (рис. 16). Как минимум нужно указать диапазон IP-адресов и назначение шлюза по умолчанию клиентам.

Рис. 16. Как же без DHCP?

Если поставленная задача — просто предоставить пользователям доступ к интернету, то она уже выполнена. На все про все ушло минут двадцать (вместе с установкой Ideco ICS). Если не учитывать установку самой ОС, то на чтение этой статьи ты потратишь больше времени, чем на настройку сервера.

Ведущий разработчик ОС Linux cо знанием беспроводных технологий

Требования:

- Знание С на уровне написания системных утилит и модулей ядра.

- Знание сетевых протоколов 2-4 OSI layers на уровне разбора заголовков и отладки при работе с полями. Необходимо уметь пользоваться tcpdump, wireshark/tshark.

- Знание беспроводного стека 802.11 на уровне работы с драйверами, утилитами Hostapd и Wpa_Supplicant, iw. Необходимо понимать, как Linux работает с беспроводными драйверами, как происходит настройка параметров радиомодуля, как происходит прохождение Ethernet фрейма от одной физической сетевой карты до другой через беспроводное соединение.

- Умение экономить память и писать код с оглядкой на то, что ресурсы ограничены 4Mb Flash и 64 Mb RAM.

Желательно:

- Опыт разработки клиент-серверных приложений, работающих с БД.

- Знания Python на уровне написания простых и компактных модулей, решающих конкретные задачи по настройке, парсингу, генерации файлов конфигурации.

- Умение работать с сетевыми библиотеками, в том числе асинхронными (asyncio).

- Опыт работы с дистрибутивом OpenWRT/LEDE.

- Опыт написания скриптов на BASH.

- Опыт разработки утилит на Go.

- Умение работать с протоколами динамической маршрутизации (OSPF, BABEL, HWMP)

.

Возможности Ideco Selecta

Возможности по фильтрации интернет-трафика:

- URL-фильтрация с использованием облачной базы данных Ideco Cloud WebFilter ‒ больше 140 категорий сайтов, 500 млн URL, обновление базы в режиме реального времени.

- Морфологический анализ веб-страниц по словарю с возможностью назначения веса для отдельных слов и фраз. Система имеет встроенные словари для блокировки экстремистских материалов, пропаганды наркотиков, порнографии и т.п. нежелательного контента.

- Блокировка загрузки файлов по расширениям и MIME-типам.

- Фильтрация поисковых запросов с возможностью принудительного включения безопасного поиска на сайтах популярных поисковых машин.

- Фильтрация HTTP и зашифрованного HTTPS-трафика.

- Фильтрация зараженных, распространяющих вирусы, фишинговых и потенциально опасных сайтов.

- Блокировка IP, сетей, протоколов (в т.ч. GRE, необходимого для обхода фильтрации с использованием сторонних VPN-сервисов) с помощью встроенного брандмауэра.

Возможности по интеграции в существующую IT-инфраструктуру:

- Ideco Selecta работает в режиме сетевого моста, не требуя изменения маршрутизации в существующей сети.

- Также возможна интеграция сервера по протоколам WCCP v2, eBGP, ICAP (как сервера, так и клиента) или как основного шлюза.

- Возможна авторизация пользователей с помощью Kerberos (через Active Directory): управлением доступа к интернет-ресурсам для таких пользователей и ведение веб-отчетности по ним.

- Ideco Selecta может работать как на выделенном сервере, так и на любом современном гипервизоре виртуальных машин.

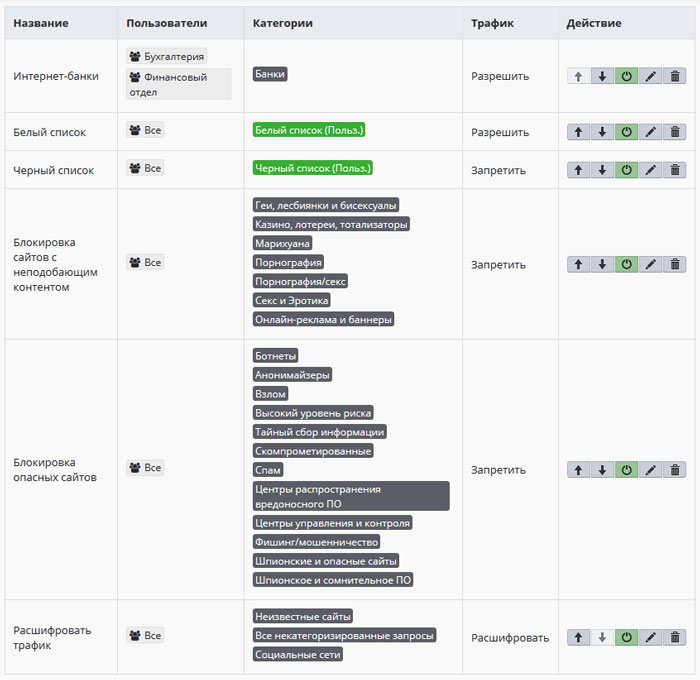

Новое в версии

Контент-фильтр

Мы полностью переписали данный модуль для возможности гибкого применения правил фильтрации и расшифровки HTTPS-трафика интернет-сайтов.

В специальном разделе сейчас легко запретить сайты для групп пользователей, сделать индивидуальные и групповые правила с разным приоритетом (для исключений из фильтрации или расшифровки различных категорий трафика для избранных пользователей). Также можно расшифровывать трафик по предустановленным или созданным вручную категориям.

Ушел в прошлое и стандартный контент-фильтр, включающий в себя малое количество категорий и URL, для всех пользователей остались доступными только расширенные категории. Также были добавлены специальные категории:

- Все запросы.

- Все категоризированные запросы.

- Все некатегоризированные запросы.

- Прямое обращение по IP-адресу.

С их помощью можно организовать дополнительную проверку запросов на неизвестные сайты (например, если кто-то создаст фишинговый сайт специально для вашей компании — он попадет под категорию «Все некатегоризированные запросы»). Также данные по этим категориям попадут в веб-отчетность, что может помочь выявить новые угрозы или пользователей, пытающихся обойти правила контентной фильтрации.

Мы также рады сообщить вам, что кроме улучшенного и более удобного интерфейса, скорость работы контентной фильтрации возросла более чем в десять раз. Что существенно увеличит производительность сервера при возрастающем потоке веб-трафика и увеличении ширины интернет-канала.

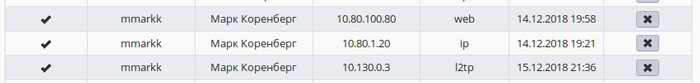

Авторизация пользователей

Мы убрали необходимость определения для пользователя типа авторизации (Ideco Agent, IP, IP+MAC, веб-авторизация) — сейчас пользователь может авторизоваться всеми возможными для него способами. Причем сделать это для трех своих устройств, например, для компьютера, ноутбука и телефона.

При этом будет использована только одна лицензия для пользовательского подключения, а все правила контентной фильтрации, контроля приложений, управления полосой пропускания и квот будут применяться для всей группы устройств. Также агрегирована будет и статистика в веб-отчетах.

Кроме того, порадует и скорость авторизации — она увеличена более чем в пять раз.

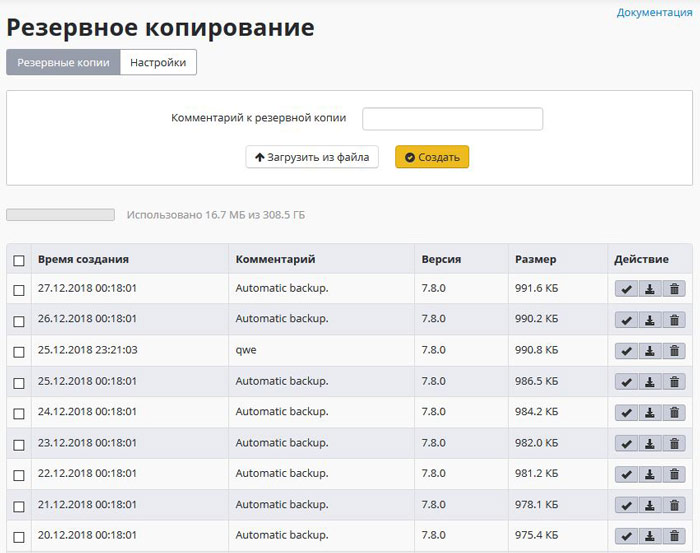

Резервное копирование

В новой версии возможно полное управление бэкапами через веб-интерфейс: можно создать, скачать или загрузить на Ideco UTM полную резервную копию настроек сервера (кстати, обычно она занимает в архиве не более двух мегабайт).

Резервирование и балансировка каналов

Мы в несколько раз уменьшили время переключения с основного на резервный канал, а также реализовали возможность простой настройки автоматической балансировки любого количества интернет-каналов. Сейчас чтобы настроить балансировку достаточно просто указать максимальную ширину интернет-канала по тарифу провайдера и сервер будет автоматически балансировать трафик для наиболее эффективной загрузки имеющихся каналов.

При настройке балансировке автоматически будет осуществляться и резервирование каналов. В случае деградации трафика в канале, он будет исключен из балансировки до его восстановления.

Релиз Ideco PBX 2.0 (10.08.2017)

Новые возможности

- Расширена функциональность автонастройки устройств:

- Добавлена возможность настраивать аппараты Cisco 7912(G), 7940(G), 7960(G).

- Добавлена возможность автоматически обновлять встроенное ПО телефонов.

- В голосовое меню добавлены следующие возможности:

- Повтор голосового меню.

- Возврат к предыдущему меню.

- Возврат в главное меню.

- Добавлена возможность звонить через технологию DID в конференции, очереди и факсы.

- Добавлена возможность настройки периода перерегистрации РВХ у оператора.

- Добавлена возможность набирать номера со знаками: «+», «-«, «(«, «)» и т.д. Все знаки, кроме цифр, будут удалены из номера во время маршрутизации вызова.

Исправления в веб-интерфейсе

- Исправлена ошибка выбора даты в календаре статистики.

- Журнал вызовов показывает время в выбранном часовом поясе.

- Исправлена ошибка отображения вызовов из потока Е1 в журнале и статистике.

Исправления системной части

- Имена пользователей при звонках теперь отображаются на английском языке. Таким образом решена проблема отображения пользователя, если телефон не поддерживает русский язык.

- Временно удалены настройки сетевых маршрутов, в связи с глобальным рефакторингом системы управления сетью.

- Исправлена ошибка работы с DTMF.

- Переписана система работы с SSL-сертификатами. После перезагрузки РВХ сертификат больше не меняется.

- Различные обновления системных пакетов, в том числе openssl и прочих.

- Другие небольшие исправления недочетов и ошибок.