Обзор и сравнение лучших бесплатных open source dlp систем 2019 года

Содержание:

Введение

В настоящее время государственные и коммерческие организации уделяют особое внимание защите конфиденциальной информации от утечки по различным каналам связи. Возможность утечки информации за пределы внутренней сети является опасной угрозой, так как помимо снижения репутации компания может понести существенные убытки

Если персональные данные, клиентская база, научные разработки или другая критичная информация попадет в руки злоумышленников или конкурентов, это грозит организации серьезными проблемами.

Для решения проблем утечки данных внедряются DLP-системы, способные обеспечивать активную защиту и блокировать отправку сообщений с недопустимыми вложениями. Однако злоумышленником-инсайдером может оказаться не только человек, который работает непосредственно с критичными данными. Может случиться так, что конфиденциальные данные попали на компьютер сотрудника по ошибке или стали распространяться по компании вследствие халатности, например, неправильно выставленных прав доступа. Для решения подобных проблем в системы DLP зачастую входит дополнительный модуль — Crawler (поисковый робот), или Discovery DLP, который позволяет сканировать рабочие станции сотрудников, файловые сервера и сетевые хранилища данных на присутствие в них определенных документов и файлов различных форматов.

Расследование инцидентов и построение отчетов

Центр расследований инцидентов

Центр расследований инцидентов в DLP-системе SecureTower, это — единый центр, позволяющий удобно организовать работу с документацией в рамках расследований инцидентов безопасности.

Данный компонент позволяет:

- создавать дела для группировки информации по конкретному расследованию;

- обозначать список вовлеченных в расследование лиц;

- «подшивать» как документы из результатов поиска, так и внешние файлы;

- собирать дела в группы, организовывать дела и группы в удобную структуру;

- оформлять дела согласно внутренним стандартам организации;

- распечатывать и экспортировать дела для передачи другим сотрудникам и представления руководству.

Центр расследований обладает гибким инструментарием, созданным для экономии времени офицера безопасности. В том числе он обладает встроенным текстовым редактором, который позволяет без отрыва от материалов дознания создавать служебные записки и рапорты. Компонент автоматизирует расследование инцидентов и может быть включен в бизнес-процессы организации. Срок хранения дел в Центре расследований неограничен.

Центр отчетности

Позволяет создавать различные виды статистических отчетов об активности пользователей на основе заданных параметров (тип активности, период, количество рассматриваемых пользователей и так далее). Для построения отчета, перехваченные данные анализируются системой и, при удовлетворении заданным критериям, Центр генерирует соответствующий рапорт.

Можно создать группу отчетов для ведения статистики активности пользователей в сети (посещение веб-ресурсов по протоколам HTTP/HTTPS, передача файлов по протоколам FTP/ FTPS), группу об активности пользователей в мессенджерах и так далее. Аналитика полностью настраиваема и предусматривает возможность отправки сводок на почту контролирующего лица.

Статистика по пользователю

Опция «Активность пользователей» позволяет проконтролировать рабочий процесс каждого отдельного сотрудника, исследуя так называемую «фотографию рабочего дня».

В соответствии с выбранным временным интервалом и типом перехваченных данных, сгруппированная по дням информация об активности сотрудника выводится в виде графика. Для описания активностей выделяются следующие области:

- Почта (содержит сведения об общем количестве писем, отправленных и полученных пользователем, а также количестве входящих и исходящих писем;

- Мессенджеры (содержит сведения об используемых коммуникационных программах, количестве переписок, количестве сообщений (общем, входящих и исходящих), аудио-разговоров и их длительности);

- Web-активность (содержит статистику по активности пользователя в сети интернет: количестве посещенных web-страниц, поисковых запросов, распознанных запросов);

- Файлы (содержит статистику о количестве файлов, переданных по протоколам FTP/ FTPS, скопированных на внешние накопители информации и сетевые ресурсы, отправленных на принтеры);

- Прочая активность (содержит статистику о количестве снимков рабочего стола пользователя (экрана), операциях копирования в буфер обмена, всех введенных при помощи клавиатуры данных (кейлогер).

Данная опция позволяет отобразить все статистические данные об активности пользователя за компьютером в указанный отчетный период в виде хронологического перечня действий, круговых диаграмм или гистограмм.

Symantec

DLP-система Symantec выполняет 3 основные функции: контроль действий пользователей, мониторинг перемещения секретных данных по сетевым каналам связи, сканирование локальной сети на предмет неупорядоченного хранения важных документов.

Функции и фичи

- Обнаружение конфиденциальной информации в открытом доступе, в системах документооборота, почтового обмена, базах данных, на серверах и файловых хранилищах.

- Отслеживание и блокировка перемещения информации внутри корпоративной сети и за ее пределы.

- Контроль веб-сервисов и облачных хранилищ, мобильных приложений, входящих и исходящих сообщений электронной почты на мобильных устройствах.

Удобство в использовании

Удобный интерфейс, понятный на интуитивном уровне функционал управления политиками безопасности и инцидентами. Явных минусов не обнаружено.

Цена

Ситуация повторяется: на официальном сайте стоимость услуг мы не нашли. В других открытых источниках прайс тоже можно получить по запросу. Поэтому делаем выводы: дорого.

Выводы

DLP-система Symantec — продукт корпоративного класса с удобным интерфейсом, широкими возможностями контроля и аналитическими функциями. Компания Symantec является мировым лидером в разработке и внедрении DLP систем и уже давно зарекомендовала себя на этом рынке и в России.

Технологии анализа данных

SecureTower основан на технологиях анализа данных, которые функционируют внутри и вне корпоративной среды, минимизируя риски ложных тревог системы на инциденты нарушения принятой политики безопасности.

- Контентный анализ осуществляет изучение текста, согласно ключевым словам и фразам, а также, морфологии русского языка, выполняет поиск по повторяющимся выражениям и контролирует информацию по тематическим словарям. Функционал SecureTower позволяет создавать цифровые отпечатки не просто документов, а целых баз данных. Технология цифровых отпечатков идентифицирует поточные конфиденциальные документы и сравнивает их с утвержденными ранее образцами.

- Атрибутивный анализ осуществляет изучение перехваченных документов по их атрибутам, таким как статус (шифрованный, защищенный), имя, пользователь, размер, дата документа подобным.

- Статистический анализ обеспечивает получение достоверных статистических данных, которые отображают активность сотрудников компании в сети, что, в свою очередь, показывает, насколько рационально они используют рабочее время и трафик, целенаправленно ли пользуются веб-ресурсами и выполняют ли рабочий план.

- Событийный анализ позволяет осуществлять контроль над рабочими процессами по различным событиям, определять инциденты отправки документов с измененным расширением, блокировать отправку данных с помощью SMTP- и HTTP(S)-протоколов, ограничивать запись файлов на устройства хранения данных и другое.

Контроль сотрудников

Помимо функции перехвата, агенты выполняют дополнительные функции по контролю активности персонала. С помощью DLP-системы можно узнать, какие сайты посещал работник, сколько времени на них провел и оставил ли там какие-либо записи. SecureTower осуществляет мониторинг активности пользовательских приложений и других параметров, позволяющих составить полную картину трудового дня конкретного сотрудника

SecureTower осуществляет мониторинг активности пользовательских приложений и других параметров, позволяющих составить полную картину трудового дня конкретного сотрудника.

Контроль сотрудников осуществляется путём:

- мониторинга активности пользователя (во сколько была включена/выключена рабочая станция, время активности и время простоя рабочей станции);

- анализа работы с приложениями (программное обеспечение, используемое сотрудником в течение рабочего дня. В итоговых диаграммах можно проследить, какие из них относятся непосредственно к трудовой деятельности, а какие – нет. Существует возможность блокировки запуска выбранных системным администратором пользовательских приложений);

- отслеживания посещения веб-ресурсов (контроль времени, затраченного на веб-серфинг. SecureTower позволяет администратору ограничить доступ к выбранным сайтам (например игровым ресурсам, социальным сетям и т.д);

- перехвата аудио- и видеопотоков с рабочих станций;

- съемки скриншотов с заданной периодичностью;

- сбора данных кейлоггера.

Основной подход к предотвращению утечек информации

Предотвращение утечек информации осуществляется путем перехвата и анализа входящего и исходящего сетевого трафика внутренней сети организации (отправляемые и принимаемые файлы) и контроля большинства каналов корпоративной коммуникации (средств общения и обмена данными).

SecureTower поддерживает вариантов перехвата трафика, который может быть реализован как одним из нижеприведенных способов, так и их комбинацией:

- централизованный контроль сетевого трафика путем его зеркалирования на SPAN-порт сетевого коммутатора;

- перехват агентами, установленными на рабочие станции пользователей;

- перехват электронной почты, переданной через почтовые серверы;

- перехват HTTP(S)-трафика, переданного через прокси-серверы;

- перехват файлов, переданных по протоколам FTP/FTPS.

Программный комплекс сохраняет все полученные и переданные файлы, даже если нелояльный сотрудник их удалит. В случае необходимости система позволяет восстановить документ, утраченный в результате ошибки или преднамеренной диверсии..

Таблица сравнения DLP-систем 2

| Symantec | Falcongaze | «Дозор-Джет» | Zecurion | |

|---|---|---|---|---|

| Запись в журнал | + | + | + | + |

| Сохранение файлов (теневое копирование) | + | + | + | + для Zlock и Zgate |

| Уведомление администратора безопасности | + по электронной почте или системе регистрация событий через SMTP, Syslog сообщения | + по электронной почте |

+ по электронной почте |

+ по электронной почте |

| Блокировка соединения | Да, любой протокол распознанный системой | Да, SMTP, HTTP, SMTPs, HTTP | Да, SMTP, HTTP | все контролируемые каналы (около 150 штук) |

| Автоизменение сообщений | + | НЕТ | + | + |

| SearchInform | Infowatch | «МФИ Софт» | |

|---|---|---|---|

| Запись в журнал | + | + | + |

| Сохранение файлов (теневое копирование) | + | + | + |

| Уведомление администратора безопасности | + по электронной почте |

+ по электронной почте |

+ по электронной почте |

| Блокировка соединения | Да, только для SMTP | Да, SMTP, HTTP(S) | НЕТ |

| Автоизменение сообщений | НЕТ | НЕТ | НЕТ |

Центр безопасности и расследование инцидентов

Центр обеспечения безопасности

Предназначен для настройки системы оповещения уполномоченных лиц о случаях нарушения политики безопасности компании. Перехваченные данные анализируются в автоматическом режиме на основании заданного списка правил. При обнаружении данных, отвечающих требованиям такого списка, Центр автоматически отправляет уведомление о нарушении ответственному лицу.

Центр безопасности имеет иерархическую структуру и распределяет группы заданных правил по степени угрозы предприятию. Например, можно задать группу правил для офицера безопасности, отвечающего за контроль юридической информации компании, отдельную группу для лица, ответственного за контроль финансовой информации, и так далее.

Анализ рисков

На основании статистики инцидентов безопасности, модуль анализа рисков автоматически рассчитывает уровень угрозы для организации со стороны каждого отдельного сотрудника, затем формирует совокупный рейтинг. Изменения и аномалии в поведении работников автоматически отображаются на динамически меняющемся графике уровня риска.

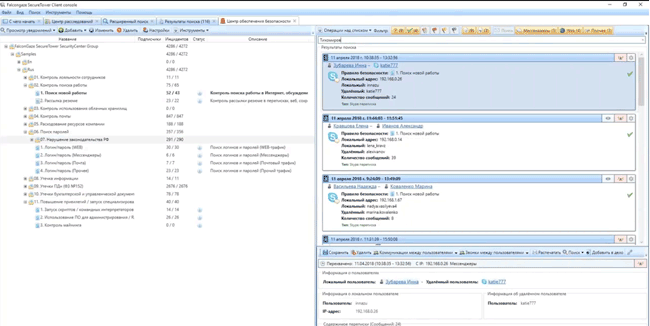

Расследование инцидента в Falcongaze SecureTower

Например, есть задача выявить нелояльных сотрудников, которые находятся в активном поиске новой работы. Такие работники представляют серьезную угрозу для компании, например, они могут украсть клиентскую базу или другую ценную информацию компании.

Для начала перейдем в Центр обеспечения безопасности SecureTower, в котором уже настроено правило «Поиск работы», и просмотрим уведомления.

Рисунок 1. Просмотр уведомлений по теме «Поиск работы» в Центре обеспечения безопасности SecureTower

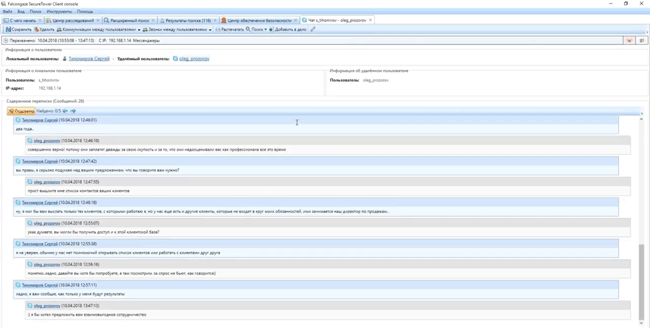

Например, сотрудник Сергей Тихомиров по какой-то причине не вышел на работу и не отвечает на звонки. Поэтому нужно проанализировать его действия до этого момента. Поиск в уведомлениях Центра обеспечения безопасности SecureTower по правилу «Поиск работы» показал, что Сергей Тихомиров вел переписку в Skype с Олегом Прозоровым, который не является работником компании.

Рисунок 2. Просмотр уведомлений для сотрудника Сергея Тихомирова в Центре обеспечения безопасности SecureTower

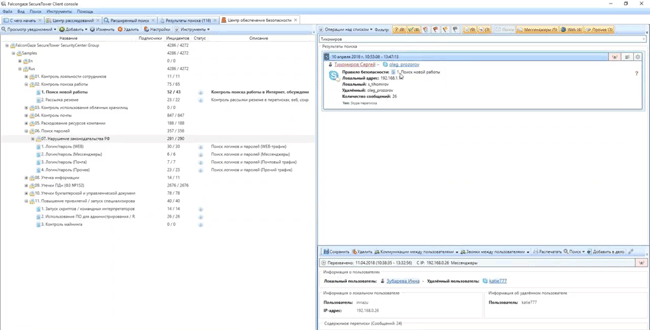

Анализ переписки показал, что Сергей Тихомиров общался с представителем конкурирующей компании по поводу смены работы, который в свою очередь предлагал слить свою клиентскую базу и базу начальника.

Рисунок 3. Анализ переписки сотрудника Сергея Тихомирова в Центре обеспечения безопасности SecureTower

Таким образом, удалось установить, что это был не просто поиск работы, а значительный инцидент — утечка клиентской базы.

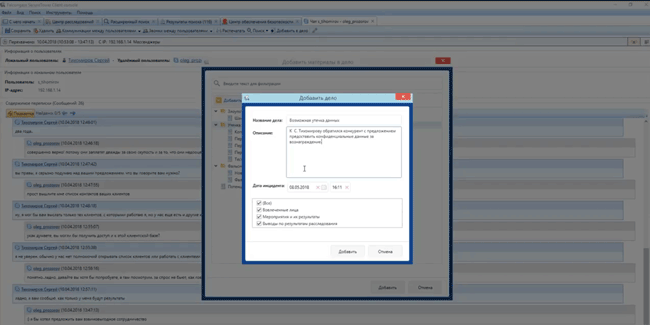

Для расследования создадим новое дело «Возможная утечка данных». Отметим, что каждое дело включает в себя следующие элементы:

- Заголовок. Отражает название дела и дату инцидента. В правой части заголовка находится кнопка, которая содержит команды управления делом.

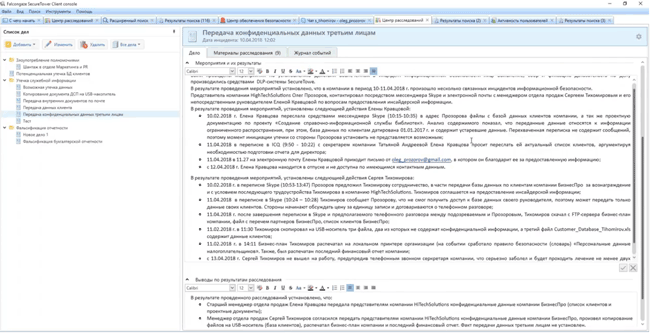

- Вкладка «Дело». Содержит блоки: Описание инцидента (краткое), Информация об инциденте, Вовлеченные лица, Мероприятия и их результаты, Выводы и результаты расследования.

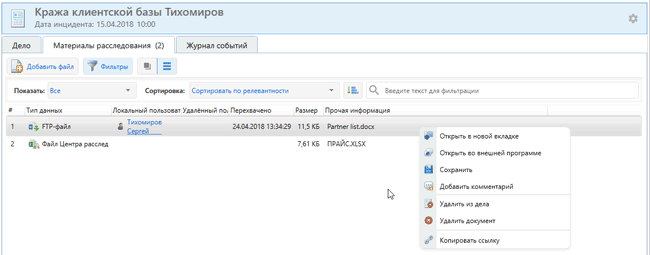

- Вкладка «Материалы расследования». Содержит прилагаемые документы.

- Вкладка «Журнал событий». Фиксирует информацию о том, какие пользователи работали с делом, вносили изменения в дело, просматривали (без внесения изменений).

Рисунок 4. Создание нового дела «Возможная утечка данных» в Центре расследования инцидентов SecureTower

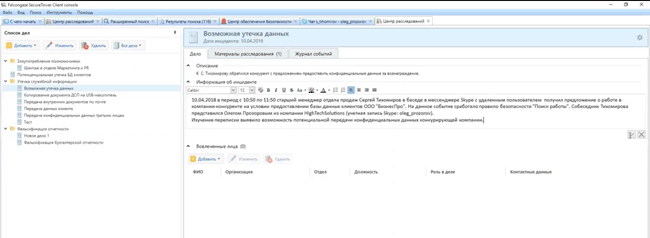

В дело добавим описание и материалы: переписку пользователя Сергея Тихомирова, переданные файлы и карточки вовлеченных пользователей (фигурантов).

Рисунок 5. Добавление в дело описания и материалов

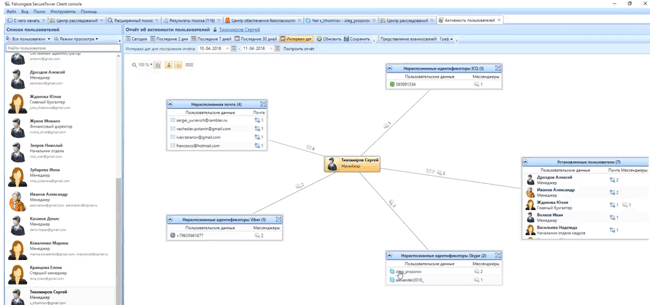

При формировании круга причастных лиц можно воспользоваться модулем «Активность пользователей».

Рисунок 6. Просмотр взаимосвязей пользователей в модуле «Активность пользователей»

Из графа взаимосвязей видно, что Сергей Тихомиров общался с Олегом Прозоровым, а также с другим сотрудником.

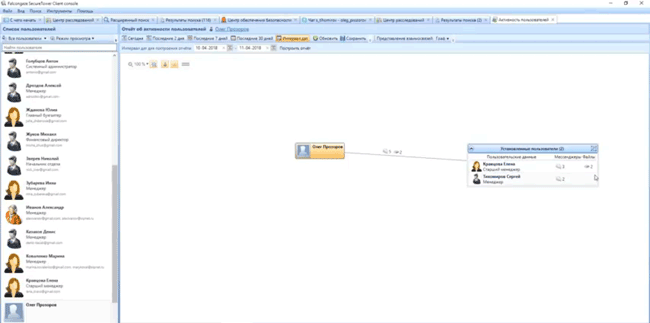

Для анализа взаимосвязей Олега Прозорова с другими сотрудниками компании создадим ему карточку и выведем граф взаимосвязей.

Рисунок 7. Просмотр взаимосвязей пользователей в модуле «Активность пользователей»

Из графа взаимосвязей видно, что Олег Прозоров, помимо переписки с Сергеем Тихомировым, общался также со старшим менеджером Еленой Кравцовой. При этом из графа видно, что был факт передачи двух файлов Прозорову от Елены Кравцовой.

Добавляем контакт Кравцовой в дело «Возможная утечка данных» как инициатора утечки.

На данном этапе расследования сформирован круг лиц причастных к утечке информации. Далее необходимо выполнить сбор информации (в данном случае это лог переписки в мессенджере) и файлов в рамках расследования инцидента и прикрепить их в материалы дела «Возможная утечка данных».

Рисунок 8. Общий вид вкладки «Материалы расследований» Центра расследования инцидентов SecureTower

Отметим, что в ходе ведения дела можно свободно вносить, изменять, удалять текстовую информацию, скрывать и открывать информационные блоки, добавлять и удалять вовлеченных лиц, документы, добавлять и удалять сами дела — в соответствии с ходом каждого отдельного расследования.

Рисунок 9. Текстовый редактор Центра расследования инцидентов SecureTower

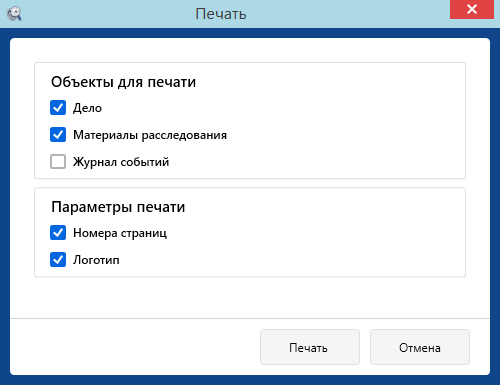

Для представления результатов расследования руководству и другим заинтересованным лицам система предоставляет возможность распечатать или экспортировать дело.

Рисунок 10. Меню печати и экспорта результатов Центра расследования инцидентов SecureTower

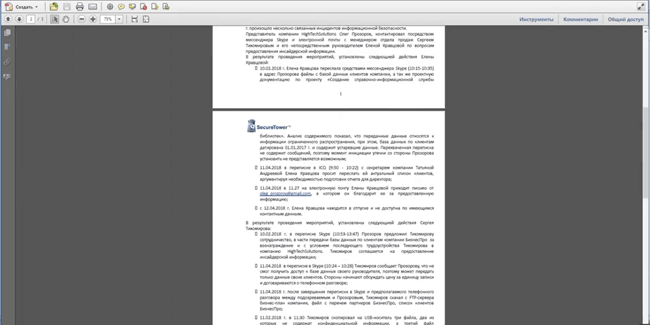

Рисунок 11. Автоматически сформированный отчет о расследовании в формате PDF

На выходе документ содержит реквизиты, необходимые для бумажного документа: места для подписей, логотип компании.

2018: Обновление до версии 5.0.3. Интеграция с SecureTower

10 августа 2018 года компания Микроолап Текнолоджис представила обновление платформы EtherSensor 5.0.3. Помимо прочих обновлений, в данной версии платформы стала возможной интеграция с DLP-системой SecureTower от компании Falcongaze.

Наиболее часто EtherSensor находит применение при решении задач по предотвращению утечек конфиденциальных данных (DLP-системы), управлению событиями информационной безопасности (SIEM-системы) и архивированию корпоративных сообщений (Compliance Archiving). Именно для решения первой проблемы предназначено программное решение SecureTower — из EtherSensor система наиболее оперативно получает данные для анализа.

Совместное интеграционное решение Falcongaze SecureTower и Microolap EtherSensor совмещает сильные стороны продуктов, качественно покрывая основной пул каналов утечек данных, как на периметре сети, так и на стороне рабочих станций

Я нахожу такое решение очень востребованным для крупных организаций, уделяющих должное внимание информационной безопасности

Александр Акимов, генеральный директор компании Falcongaze. Предыдущая версия EtherSensor была способна обрабатывать потоки данных более 20 GBps, при этом извлекая и анализируя в реальном времени объекты уровня приложения

В версии EtherSensor 5.0.3 Микроолап Текнолоджис вплотную приблизилась к возможности обрабатывать потоки трафика, встречающиеся при решении операторских задач. SecureTower, в свою очередь, готова анализировать этот трафик на предмет нарушений политик безопасности и утечек конфиденциальных данных.

Предыдущая версия EtherSensor была способна обрабатывать потоки данных более 20 GBps, при этом извлекая и анализируя в реальном времени объекты уровня приложения. В версии EtherSensor 5.0.3 Микроолап Текнолоджис вплотную приблизилась к возможности обрабатывать потоки трафика, встречающиеся при решении операторских задач. SecureTower, в свою очередь, готова анализировать этот трафик на предмет нарушений политик безопасности и утечек конфиденциальных данных.

|

Мы всегда считали Falcongaze SecureTower качественным DLP-решением и очень рады возможности использовать их аналитический функционал для обработки сетевых событий, собранных EtherSensor. В совместном решении Falcongaze SecureTower берёт на себя прикладную часть задач информационной безопасности, а Microolap EtherSensor — количественную в части высокопроизводительного извлечения событий и их контента из сетевого трафика. Полученная синергия резко повышает уровень совместного решения с точки зрения эффективности мер защиты информации в организации. Эдуард Смирнов, генеральный директор Микроолап Текнолоджис |

Security Curator 5.4

- Внедрен учёт и контроль подключений к общим ресурсам по сети.

- Реализовано упрощенное создание запрещающих действий: блокировки программ и сайтов.

- Добавлена возможность отключения отдельных видов мониторинга для выбранных агентов.

- Реализована возможность автоматического обновления агентов на пользовательских компьютерах, что значительно упрощает процесс обновления системы.

- Создан пошаговый мастер быстрой настройки системы, значительно упрощающий процесс конфигурирования продукта и его настройки.

- Реализована возможность централизованного исключения мониторинга приложений.

- Добавлена возможность ввода диапазона сетей для добавления агентов, что значительно ускоряет процесс массового добавления агентов.

- Реализована возможность быстрой группировки агентов в группы.

- Видоизменён главный диалог Панели Администратора, доступ к основным возможностям программы стал более удобным.