Преимущества анализа приложений 7 уровня в межсетевых экранах. часть 1. основы

Содержание:

- Траблшутинг

- Функции брандмауэра Windows

- Участники и методика

- Минусы

- Как бороться с ложными срабатываниями?

- Обеспечивает ли брандмауэр сам по себе достаточную защиту?

- Какие брандмауэры можно порекомендовать?

- Почему в Windows 7 и более новых версиях брандмауэр является частью системы

- Версии

- Включаем брандмауэр в Windows 7, 8, 10

- Инструментарий

- Нужен ли брандмауэр windows 10?

- Как удалить брандмауэр?

- Добавление приложений в исключения

- Как его отключить или полностью удалить

- Профилирование

- Настройка фаервола Ubuntu

- Киряем с «Керио»

- Руководство по быстрому выбору программ — базовые брандмауэры и файрволы (скачать)

- Сетевой трафик ограничивается маршрутизатором: что делать?

- Как настроить брандмауэр?

- Внесение программы в список исключения

Траблшутинг

Когда файрвол не работает или работает не так, как подразумевалось при настройке, виноват админ. Магии не бывает

Первое, на что стоит обратить внимание при траблшутинге, — счетчики пакетов. Если счетчик не увеличивается, значит, трафик в него не попадает

А если трафик не попадает, значит, либо этого трафика просто нет, либо он был обработан стоящим выше правилом.

Счетчики

Ты же помнишь, что правила файрвола работают по принципу «кто первый встал — того и тапки»? Если пакет попал под действие правила, то дальше он уже не пойдет. Значит, нужно искать проблему выше. Просто копируем наше правило, action ставим accept (для траблшутинга не делай дроп — так при проверке можно сломать себе доступ или нарушить работу сети) и постепенно двигаем его наверх до первого увеличения счетчиков в этом правиле. Если через это правило уже проходил трафик, то счетчики будут ненулевые и можно пропустить нужные нам пакеты, — просто сбрось счетчики в этом правиле или во всех кнопками Reset Counters.

Reset Counters

или

Предположим, мы нашли правило, в которое попадает наш трафик, а попадать не должен. Нужно понять, почему так происходит. В этом нам поможет опция Log. Во вкладке Action ставим галочку Log (можно написать префикс для правила, чтобы было проще отлавливать его в логах) и смотрим логи, где написаны все характеристики пакетов, попадающих под правило. Среди характеристик: цепочка, входящий и исходящий интерфейсы, адреса и порты источника и получателя, протокол, флаги, размер пакета, действия NAT.

Лог

Если даже в самом верху в правиле не будут увеличиваться счетчики, убирай правила из условия по одному. Начинай с интерфейсов — админы часто путаются в своих представлениях о том, откуда или куда должен идти трафик (например, при коннекте к провайдеру через PPPoE или в туннелях между филиалами или сложном роутинге). Счетчики пошли? Включаем лог и смотрим интерфейсы и другие параметры.

Чтобы упростить траблшутинг, можно использовать функцию комментирования. Если из-за комментов окно становится слишком большим и это мешает смотреть на правила, воспользуйся инлайновыми комментариями (Inline Comments). Так комменты встанут с правилом в одну строку и в окно будет умещаться больше правил.

Inline Comments

Также рекомендую распределять правила по порядку, следуя какой-то определенной логике. И старайся ее поддерживать на всех роутерах.

Функции брандмауэра Windows

В отличие от обычных браузерных или самостоятельных фаерволов, препятствующих проникновению вирусов извне в систему, брандмауэр работает в обе стороны. Он запрещает установленным на ПК программам обращаться к Сети без полученного на то разрешения от администратора или при отсутствии сертификатов безопасности. Проще говоря, если программа подозрительна и требует неоправданно больших полномочий ‒ она будет блокирована.

Данный защитный инструмент включен во все современные версии Windows, начиная с XP Service Pack 2. Помимо программ, брандмауэр проверяет запущенные службы и останавливает их при обнаружении опасной активности. Отдельным плюсом является то, что опытный пользователь может самостоятельно устанавливать правила проверки для определенного перечня IP-адресов, портов, сетевых профилей.

Несмотря на все преимущества, брандмауэр не заменяет антивирусное ПО, а лишь «купирует» деятельность вредоносного софта, поэтому не стоит целиком полагаться на него.

Участники и методика

Определимся с составом участников.

В красном углу ринга – программы в составе:

- Agnitum Outpost Firewall PRO (32-bit) 6.0.2172.214.422.270

- Sunbelt Kerio Personal Firewall 4.5.916

- ZoneAlarm Free 7.0.408.000

- Встроенный в Windows XP SP2 брандмауер

В синем углу – аппаратные версии файерволлов в составе:

- D-Link DI-604, 4-port UTP Switch Hub Router, 10/100 Mbps

- TRENDnet TW100-BRF114 4-port Firewall Router, 10/100 Mbps

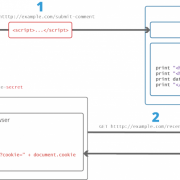

Основной задачей нашего тестирования является проверка файерволлов на способность помешать вредоносным программам получить скрытый доступ в Интернет. Методика тестирования достаточно проста. На данный момент во Всемирной паутине есть достаточное количество оффлайновых программ, а также онлайн-скриптов проверки уязвимости твоей системы безопасности. Я пойду по пути наименьшего сопротивления и выберу те программы, которые легко доступны и не требуют дополнительных настроек.

Минусы

Брандмауэр выступает в качестве контрольной точки безопасности для пакетов данных, входящих и исходящих из вашей сети. Как и в любой точке контроля безопасности, иногда возникают ложные срабатывания. Вы можете обнаружить, что ваш брандмауэр случайно блокирует действительно защищенную веб-страницу, к которой вы хотите получить доступ.

Эта проблема также не уникальна для отдельных пользователей. Провайдер интернет-безопасности McAfee провел бизнес-опрос, который показал, что треть организаций отключают функции безопасности брандмауэра, чтобы предотвратить прерывание рабочего процесса из-за ложных срабатываний. Некоторые компании отключают определенные функции, потому что они используют слишком много вычислительной мощности.

Как бороться с ложными срабатываниями?

Если ваш брандмауэр препятствует вашей работе, блокируя слишком много пакетов, вам следует рассмотреть возможность проверки настроек и отрегулировать интенсивность фильтров брандмауэра. Поначалу найти баланс между безопасностью и простотой использования может оказаться непростой задачей. Если вы отключите слишком много функций, то станете более уязвимы для атак. Если вы установите слишком высокую интенсивность фильтра, то вы можете столкнуться с проблемами с неправильно заблокированным контентом.

Найдите и настройте параметры, разрешающие использование утвержденных программ и соединений. Например, в брандмауэре Защитника Windows для Windows 10:

- Откройте Настройки.

- Выберите “Брандмауэр и защита сети” в “Безопасность Windows”.

- Нажмите “Разрешить запуск программ через брандмауэр”.

- В следующем окне найдите нужные программы в списке и разрешите подключение через частные или публичные сети.

Вы можете решить, какие онлайн-подключения являются частными или общедоступными сетями, когда вы подключаетесь к новой точке доступа. В общем, публичные сети зарезервированы для кафе, сетей Wi-Fi и других общественных зон. Частные сети для вашего дома или работы.

Обеспечивает ли брандмауэр сам по себе достаточную защиту?

Хотя брандмауэр является важным аспектом цифровой безопасности, во многих случаях вам понадобится дополнительная помощь антивируса. Если вы регулярно подключаетесь к общедоступным незащищенным сетям Wi-Fi, брандмауэр в основном служит профилактической мерой против вредоносных сетевых атак. Как только вирус проник в ваш компьютер, вам будет необходим антивирус чтобы удалить его.

Имейте в виду, что не все брандмауэры одинаковые. Брандмауэр по умолчанию для Windows 10 – Defender, полезен, но в некотором смысле скромен по функциональности. Вам нужно задать себе следующие вопросы:

- Вам нужна более продвинутая защита от брандмауэра или специальные функции, такие как двухуровневая защита от вирусов?

- Как насчет подробного отчета о том, какие программы пытаются получить доступ к вашему устройству? Это требует специальных решений для брандмауэра.

- Хотите бесплатный брандмауэр или многофункциональную платную версию?

На рынке есть множество брандмауэров, но вы должны решить, какой из них вам подходит.

Какие брандмауэры можно порекомендовать?

Хороший брандмауэр эффективно выполняет свою работу, предлагает дополнительную функциональность и работает, не оказывая негативного влияния на производительность вашей системы. Удобно то, что некоторые антивирусы поставляются в комплекте с брандмауэрами, покрывая обе ваши потребности в кибербезопасности в рамках одной программы.

Почему в Windows 7 и более новых версиях брандмауэр является частью системы

Очень многие пользователи сегодня используют роутеры для доступа к Интернету сразу с нескольких устройств, что, по сути тоже является своеобразным фаерволом. При использовании прямого Интернет-подключения через кабель или DSL модем, компьютеру присваивается публичный IP-адрес, обратиться к которому можно с любого другого компьютера в сети. Любые сетевые службы, которые работают на Вашем компьютере, например сервисы Windows для совместного использования принтеров или файлов, удаленного рабочего стола могут быть доступны для других компьютеров. При этом, даже когда Вы отключаете удаленный доступ к определенным службам, угроза злонамеренного подключения все равно остается — прежде всего, потому что рядовой пользователь мало задумывается о том, что в его ОС Windows запущено и ожидает входящего подключения, а во вторых — по причине различного рода дыр в безопасности, которые позволяют подключиться к удаленной службе в тех случаях, когда она просто запущена, даже если входящие подключения в ней запрещены. Брандмауэр попросту не дает отправить службе запрос, использующий уязвимость.

Первая версия Windows XP, а также предыдущих версий Windows не содержали встроенного брандмауэра. А как раз с выходом Windows XP и совпало повсеместное распространение сети Интернет. Отсутствие фаервола в поставке, а также малая грамотность пользователей в плане Интернет-безопасности, привела к тому, что любой компьютер, подключенный к Интернет с Windows XP мог быть заражен в течение пары минут в случае целенаправленных действий.

Первый брандмауэр Windows был представлен в Windows XP Service Pack 2 и с тех пор фаервол по умолчанию включено во всех версиях операционной системы. И те службы, о которых мы говорили выше, ныне изолированы от внешних сетей, а брандмауэр запрещает все входящие соединения за исключением тех случаев, когда это прямо разрешено в настройках брандмауэра.

Это предотвращает подключение других компьютеров из сети Интернет к локальным службам на вашем компьютере и, кроме этого, контролирует доступ к сетевым службам из Вашей локальной сети. Именно по этой причине, всякий раз при подключении к новой сети Windows спрашивает о том, домашняя это сеть, рабочая или же общественная. При подключении к домашней сети, брандмауэр Windows разрешает доступ к этим службам, а при подключении к общественной — запрещает.

Версии

Windows XP

Брандмауэр Windows под Windows XP Service Pack 2

Брандмауэр Windows был выпущен в составе Windows XP Service Pack 2. Все типы сетевых подключений, такие, как проводное, беспроводное, VPN и даже FireWire, по умолчанию фильтруются через брандмауэр (с некоторыми встроенными исключениями, разрешающими соединения для машин из локальной сети). Это устраняет проблему, когда правило фильтрации применяется лишь через несколько секунд после открытия соединения, создавая тем самым уязвимость. Системные администраторы могут настраивать файрвол, используя групповую политику. Брандмауэр Windows XP не работает с исходящими соединениями (фильтрует только входящие подключения).

Включение Брандмауэра Windows в SP2 — одна из причин (другой причиной стал DCOM activation security), по которой многие корпорации своевременно не приступили к развёртыванию Service Pack 2. Во время выхода SP2 некоторые web-сайты сообщили о проблемах совместимости со многими приложениями (большинство из которых решаются добавлением исключений в брандмауэр).

Windows Server 2003

В марте 2005 года Microsoft выпустила Windows Server 2003 Service Pack 1, включающий несколько улучшений в брандмауэр данной серверной операционной системы.

Windows Vista

Брандмауэр Windows под Windows Vista

Windows Vista добавляет в брандмауэр новые возможности, улучшающие его развёртывание в корпоративной среде:

- Новая оснастка консоли Брандмауэр Windows в режиме повышенной безопасности, позволяющая получить доступ к дополнительным возможностям, а также поддерживающая удалённое администрирование. Получить к ней доступ можно через Пуск → Панель управления → Администрирование → Брандмауэр Windows в режиме повышенной безопасности или набрав команду wf.msc.

- Фильтр соединений IPv6.

- Фильтрация исходящего трафика, позволяющая бороться с вирусами и шпионским ПО. Настроить фильтрацию можно, используя консоль управления MMC.

- Используя расширенный фильтр пакетов, правила можно применять к определённым диапазонам IP-адресов и портов.

- Правила для служб можно задавать, используя имена служб из списка, без необходимости указывать полное имя службы.

- Полностью интегрирован IPsec, позволяя фильтрировать соединения, основанные на сертификатах безопасности, аутентификации Kerberos и т. п. Шифрование можно требовать для любого типа соединения.

- Улучшено управление сетевыми профилями (возможность создавать разные правила для домашних, рабочих и публичных сетей). Поддержка создания правил, обеспечивающих соблюдение политики изоляции домена и сервера.

Включаем брандмауэр в Windows 7, 8, 10

После установки или восстановления Виндоус ее брандмауэр запущен по умолчанию. Поводом для его ручного отключения должна быть веская причина, например, выскакивающая ошибка 0х80070422, сообщающая о сбое защиты и конфликте служб.

Самостоятельно отключить (или запустить) брандмауэр в Windows 7, 8 и 10 можно двумя способами: через командную строку или панель управления.

Сначала рассмотрим первый вариант, как наиболее простой.

- Открываем меню «Пуск» и пишем в поисковой строке cmd». Кликаем по нему правой кнопкой мыши и запускаем от имени администратора.

Владельцы десятки для открытия консоли могут сразу кликнуть ПКМ по значку «Пуска».

- Для выключения брандмауэра Windows в консоли вводим следующую команду: «netsh advfirewall set allprofiles state off» (без кавычек).

После нескольких секунд система уведомит об успешном отключении: «ОК».

- Включить его обратно можно той же командой, но с приставкой on: «netsh advfirewall set allprofiles state on».

Теперь разберем вариант №2.

- Переходим по адресу «Пуск/Панель управления/Система и безопасность/Брандмауэр Windows». В появившемся окне мы видим текущее состояние сетевого экрана. Для изменения его статуса кликаем по «Изменение параметров уведомлений».

- Для отключения защиты брандмауэра отмечаем соответствующие пункты и жмем по «ОК».

Включение производится в обратном порядке. После всех действий желательно перезагрузить компьютер.

Инструментарий

Итак, список тестов:

- Jumper. Обычные методы обхода брандмауэров, такие как «DLL injection» и «thread injection», находятся в зоне внимания персональных брандмауэров, и некоторые из них предоставляют встроенные средства защиты от подобных действий. Вместо прямого изменения процесса в памяти компьютера Jumper заставляет целевой процесс загрузить чужую библиотеку DLL самостоятельно. Для этого он прописывает в раздел реестра ‘AppInit_DLLs’ новое значение и затем убивает процесс explorer.exe, который автоматически перезагружает Windows. Таким образом, explorer.exe автоматически загружает библиотеку DLL джампера.

-

DNS Tester. По умолчанию на OS NT, начиная с Windows 2000, служба Windows DNS Client принимает обращения по всем запросам DNS и управляет ими. Таким образом, все запросы DNS, прибывающие от различных приложений, которые ты можешь использовать, будут переданы клиенту DNS (SVCHOST.EXE под XP), который будет непосредственно делать запрос DNS. Это приложение может использоваться, чтобы передать данные на отдаленный компьютер, обрабатывая специальный запрос DNS без уведомления брандмауэров на это. В действительности службе Windows DNS Client нужно позволить доступ в Интернет, чтобы все работало. DNStester использует рекурсивный запрос DNS (то есть обращение службы самой к себе),

чтобы обойти твой брандмауэр. - CPILSuite – набор из трех тестов от компании Comodo, которая сама производит брандмауеры. Что примечательно, после каждого проваленного теста на странице высвечивается надпись с настоятельной рекомендацией приобрести продукт этого разработчика. Неплохая реклама.

Нужен ли брандмауэр windows 10?

В целом Windows 10 мало чем отличается от своего предшественника, соответственно и настройка параметров брандмауэра аналогична, за исключением некоторых особенностей. Стоит отметить, что правильная настройка брандмауэра необходима для корректной работы операционной системы и компьютера в целом.

Настройка брандмауэра windows 10 начинается с определения параметров безопасности для вашего компьютера. Например, если пользователем вашего компьютера является ребенок, подросток или пожилой человек (т.е. не особо опытный «юзер»), то имеет смысл некоторое «ужестчение» параметров настройки. С другой стороны, если вы опытный интернет-пользователь, знакомый с «тонкостями» работы компьютера, то в большинстве случаев сами можете определить заведомо вирусные сайты и вовремя их покинуть. Поэтому смысла в ужесточении контроля со стороны брандмауэра нет.

Не стоит забывать, что ужесточенный контроль приведет к тому, что большинство сайтов и даже поисковых систем будут блокироваться.

Как удалить брандмауэр?

Если сетевой экран является родным для операционной системы, то его удалить нельзя. Возможно только отключение брандмауэра. Если же на компьютер был установлен сторонний защитный экран, то его устранение, как правило, проводится как и для любой посторонней программы. Например, через меню «Установка и удаление программ».

Начиная работу на компьютере, важно помнить, что на нем хранится личная информация, а на рабочих местах часто действует политика информационной безопасности, которая не допускает разглашение конфиденциальных данных. Перед запуском системы нельзя забывать, что такое брандмауэр и насколько он может быть полезным для надежной защиты персонального компьютера

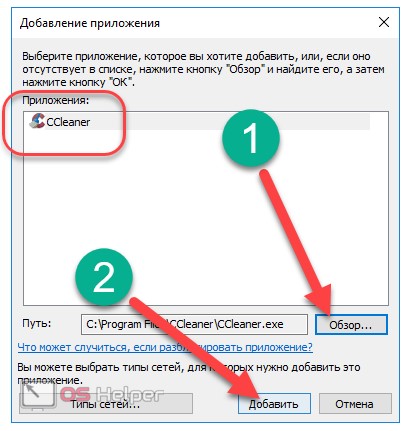

Добавление приложений в исключения

Родной файрвол иногда видит опасность там, где ее нет, блокируя прогу, в которой пользователь уверен на 100%. Ее нужно включить в перечень исключений.

Для этого в Windows 7,8 и 10:

- открыть брандмауэр;

- выбрать “Разрешение взаимодействия с приложением”;

- поставить напротив нужной проги галочки, сохранив изменения кнопкой “Ок”. Если ее в списке, перейти к следующим этапам.

- если активна строка “Изменить параметры”, кликнуть на нее. В противном случае сразу следующий пункт;

- кликнуть “Разрешить другое приложение”;

- если в перечне нет нужного названия, нажать на “Обзор” и указать путь к файлу запуска приложения;

- прога добавится к разрешенным компонентам. Напротив ее нужно установить галочки;

- кликнуть “Ок”.

Чтобы убрать приложение из исключений, нужно очистить все галочки напротив его названия.

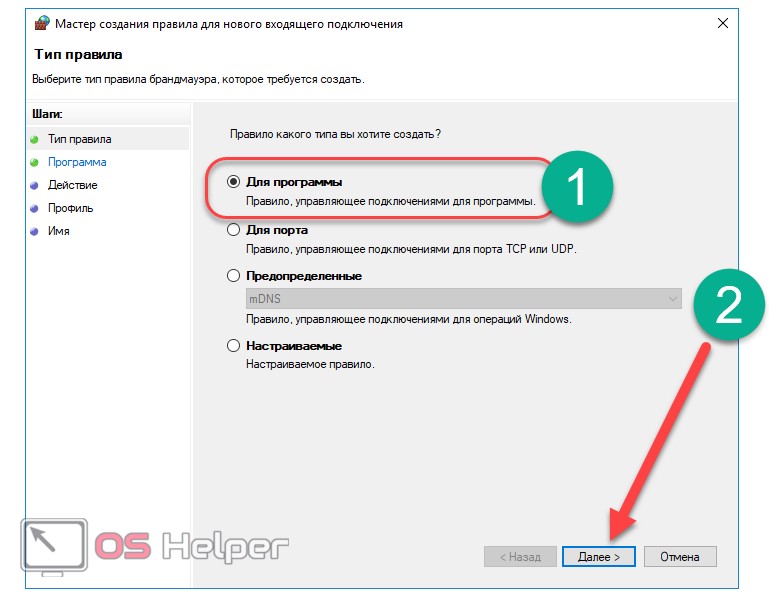

Второй метод разрешения запуска проги через брандмауэр для более продвинутых юзеров:

- выбрать “Дополнительные параметры”;

- открыть “Правила для входящих подключений”;

- выбирая нужные параметры, создать правило (меню справа), обозначив путь приложения;

- сделать то же самое для исходящих подключений.

Как его отключить или полностью удалить

Если брандмауэр мешает работе и создает сложности, его можно отключить. Но следует позаботиться о другой защите компьютера.

Для отключения нужно:

- выбрать “Включение и отключение”;

- поставить галочки на “Отключить”;

- нажать “Ок”;

- перезагрузить компьютер.

Но в работе еще остается служба, отвечающая за сетевую фильтрацию, поэтому процесс останется запущенным, занимая ресурсы оперативки и вызывая конфликты с посторонними защитными приложениями.

Как остановить службу:

- в панели управления выбрать “Администрирование”;

- нажать на ”Службы”;

- два раза нажать на “Брандмауэр”, вызвав меню управления;

- остановить службу, выбрать статус “Отключена”;

- нажать “Ок”

Удалить стандартный брандмауэр невозможно. Можно удалить только службу, чтобы навсегда завершить работу файрвола.

Для этого:

- открыть консоль “Командная строка”. Для этого можно в системе открыть c:\windows\system32\cmd;

- ввести команду sc delete mpssvc;

- нажать Enter;

- перезагрузить компьютер.

Профилирование

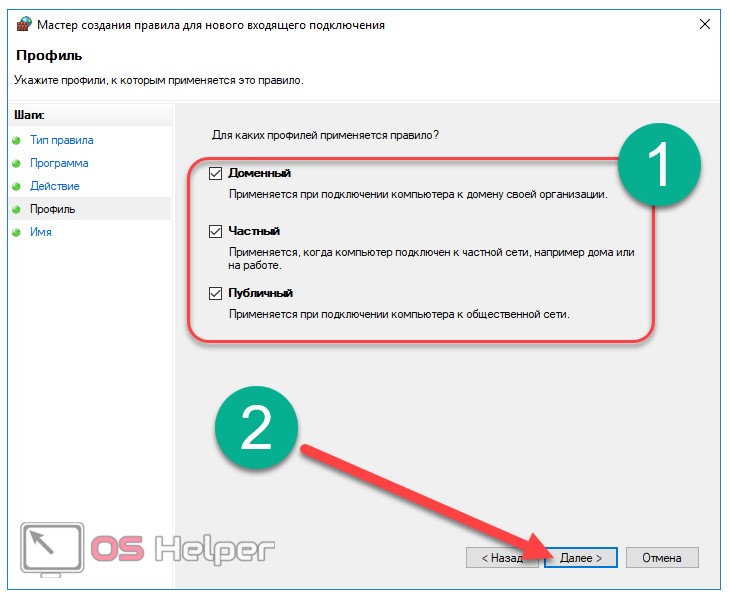

На вкладке «Профиль» выбираем разрешения для всех профилей, т.е ставим все галочки:

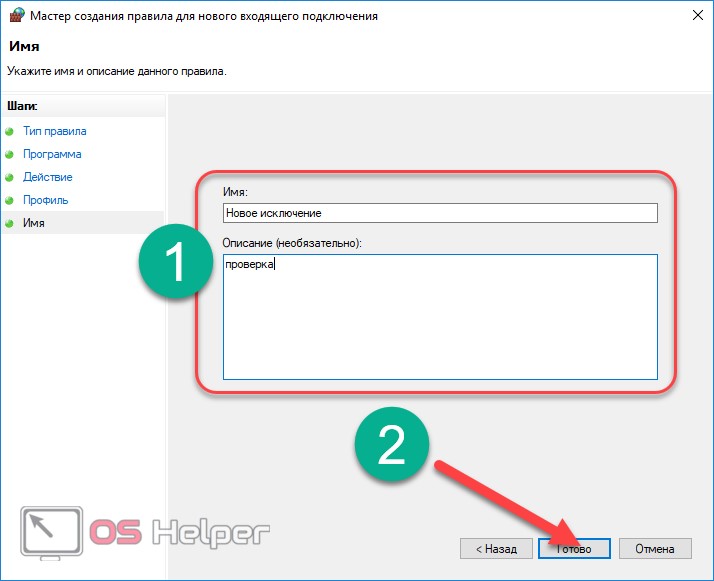

И на вкладке «Имя» мы задаём имя для своего профиля (по аналогии с сортировкой папок, я бы рекомендовал начинать имя с одной и той же буквы, а лучше с одного и того же символа, что позволит быстро находить свои правила в списке):

Теперь, когда Вы сделали правило (и если Вы его сделали правильно) браузер должен успешно соединятся с интернетом.

По тому же принципу Вы добавляете правила, как я уже говорил, для всех приложений, которым, по Вашему мнению, нужен доступ в интернет.

Небольшая хитрость, — для понимания того, где лежит exe-файл программы на самом деле, нажмите правой кнопкой мышки по ярлыку и выберите пункт «Свойства», где в строке «Объект» будет указан полный путь до рабочего файла, а на строке «Рабочая папка», собственно, указана рабочая папка с программой.

Далее, следует помнить, что для разных разрядностей есть разные версии программы, т.е порой необходимо разрешать доступ и x86 (x32) и x64-версии программы, в зависимости от того, какую Вы используете в системе (или если используете их обе).

Для «сложносоставных» программ требуется много разрешений, например для Steam’а нужно где-то 6-8 правил для полностью рабочего функционала (т.к у них одно приложение отвечает за браузерную часть, второе за запуск клиента, третье за трансляции, четвертое за магазин, пятое за что-либо еще):

- Steam\Steam.exe;

- Steam\bin\steamservice.exe;

- Steam\bin\x86launcher.exe;

- Steam\bin\x64launcher.exe;

- Steam\bin\steam_monitor.exe;

- Steam\bin\GameOverlayUI.exe;

- И тд.

Такое встречается у достаточно большого количества программ, т.е, если Вы вроде бы дали доступ одному, основному exe-файлу, но оно (приложение) всё еще ругается на отсутствие интернета, то стоит поискать другие файлы exe в папке с программой и задать разрешения для них до тех пор, пока весь нужный функционал не заработает должным образом.

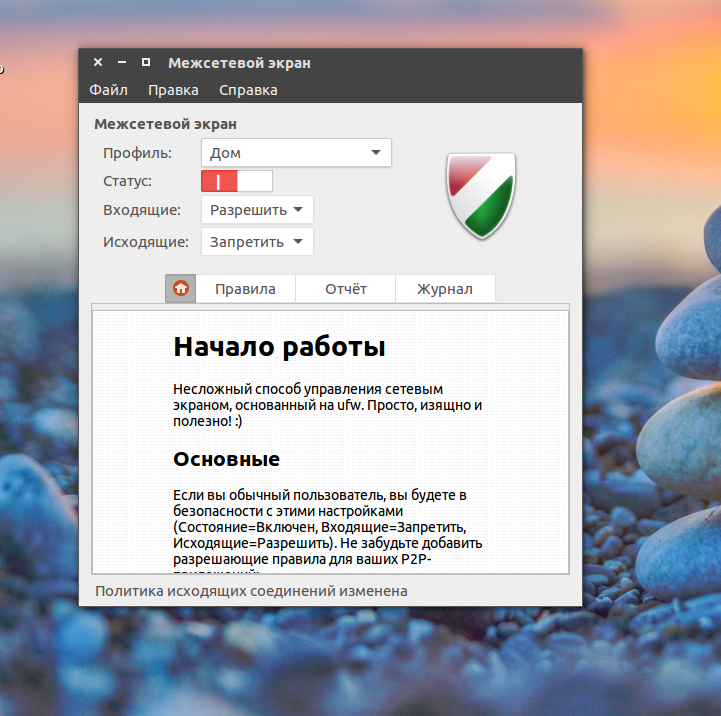

Настройка фаервола Ubuntu

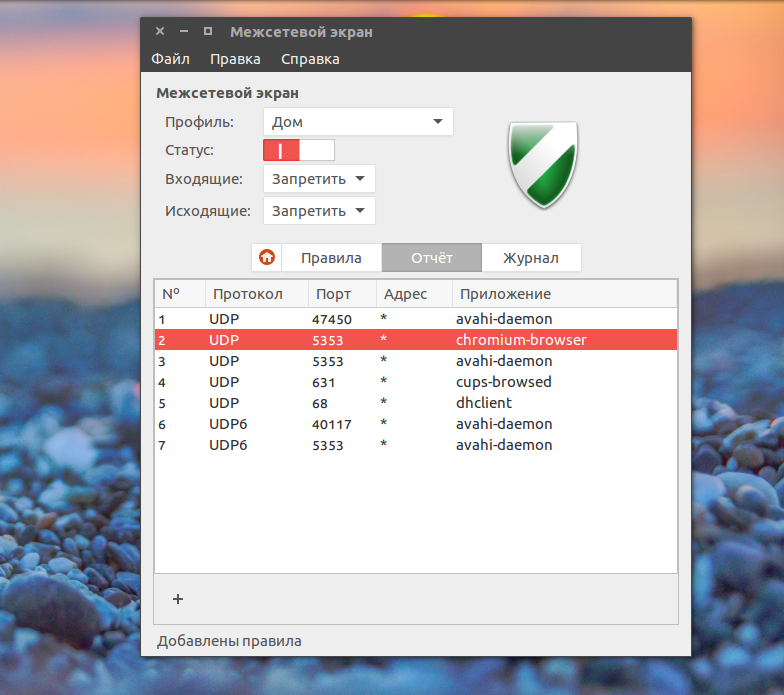

Главное окно программы выглядит вот так, здесь, кроме главных инструментов есть небольшая справка пр работе с программой:

Здесь есть все необходимые функции, чтобы настройка gufw ubuntu была удобной, но в то же время очень простой. Для начала нужно включить работу фаервола переключив переключатель статус в положение включен. Окно программы сразу изменится и станут доступными все функции:

Здесь вы можете менять общие режимы работы для дома, общественного места и офиса. С различными параметрами для трафика и правилами. Режим для дома блокирует входящий трафик и разрешает исходящий. Профили отличаются только параметрами входящего и исходящего трафика.

Открыв меню Правка, Параметры, вы можете настроить общую работу Gufw linux, здесь вы также можете создавать свои профили. Для каждого профиля вы можете добавлять свои правила.

Настройка правил gufw

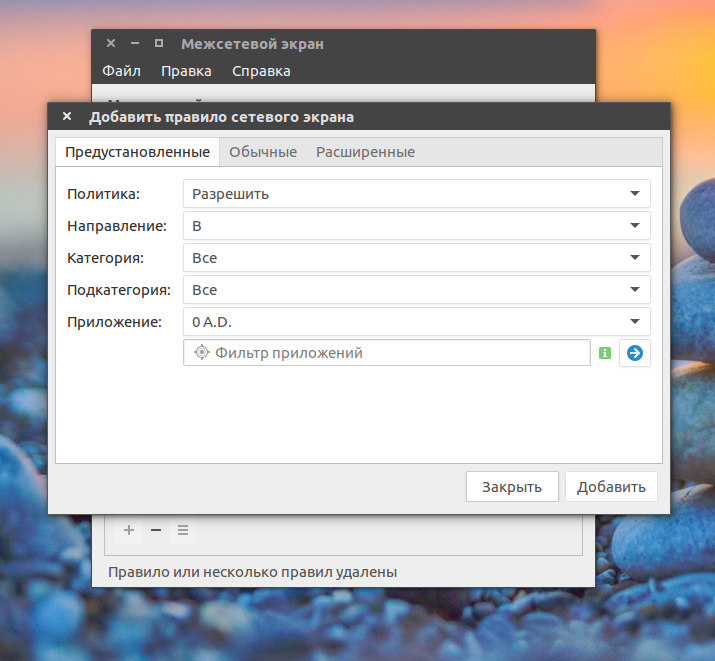

Запрет и разрешение трафика для входящих и исходящих подключений ничего бы не значило, если бы не было возможности настройки правил для определенных приложений и сервисов. Настройка правил программы выполняется в главном окне.

В самом низу есть три кнопки, добавить правило +, удалить правило — и кнопка в виде бутерброда для редактирования правила.

Давайте сначала запретим весь входящий и исходящий трафик:

Затем попытайтесь выполнить в терминале ping запрос к какому либо сайту. Ничего не получится. Это так называемая строгая блокировка, когда мы разрешаем только нужные процессы, все остальное запрещено:

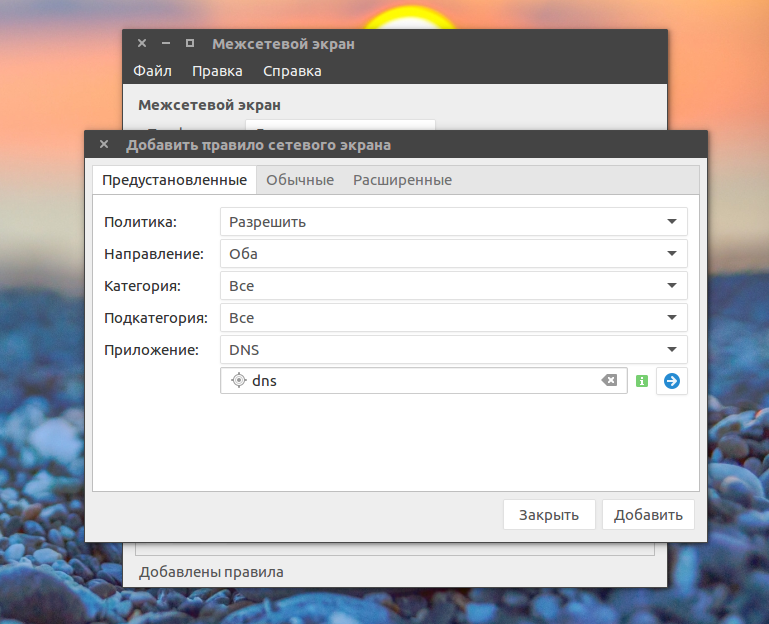

Gufw ubuntu блокирует весь трафик, теперь разрешим dns с помощью правила. Для этого нажмите +. В открывшимся окне вы можете выбрать политику разрешить или запретить, в нашем случае нужно разрешать.

Во второй строчке можно указать направление трафика — входящий или исходящий, а также можно выбрать оба направления.

Во второй строчке можно указать направление трафика — входящий или исходящий, а также можно выбрать оба направления.

Дальше мы должны выбрать приложение или службу, для которой нужно мы будем разрешать трафик. Вы можете выбрать категорию и под категорию чтобы облегчить поиск или же воспользоваться фильтром приложений, нас сейчас интересует DNS.

После завершения добавления правила окно не закроется и настройка gufw ubuntu может быть продолжена. Вы можете добавлять другие правила. Но перед тем, давайте проверим действительно ли работает DNS:

DNS работает IP адрес был получен, но ICMP все еще не разрешен. Подобно тому как мы это сделали, можно настроить правило для любого из доступных приложений.

Но правила созданные таким способом не могут контролировать все программы и порты. Поэтому существуют расширенные способы создания правил.

В окне создать правило, кроме вкладки Предустановленные, вы можете выбрать Обычные или Расширенные. На вкладке Обычные нет выбора приложения, здесь вы можете выбрать только порт и протокол:

А на вкладке расширенные есть также настройка входящего и исходящего IP адреса:

Теперь давайте разрешим работу браузеров Chromium, Firefox и т д. Для этого нам понадобится разрешить работу исходящий трафик на порт 80 и из порта 80, а также 443, или же мы можем воспользоваться предустановленным набором правил для сервисов HTTP и HTTPS:

После добавления этих правил браузеры будут работать. Таким образом, может быть выполнена настройка gufw ubuntu, для всех необходимых вам приложений. Кроме разрешающих правил, вы можете создавать запрещающие, просто установив главное поведение программы все разрешить, а потом создавайте правила для запрета тех или иных служб.

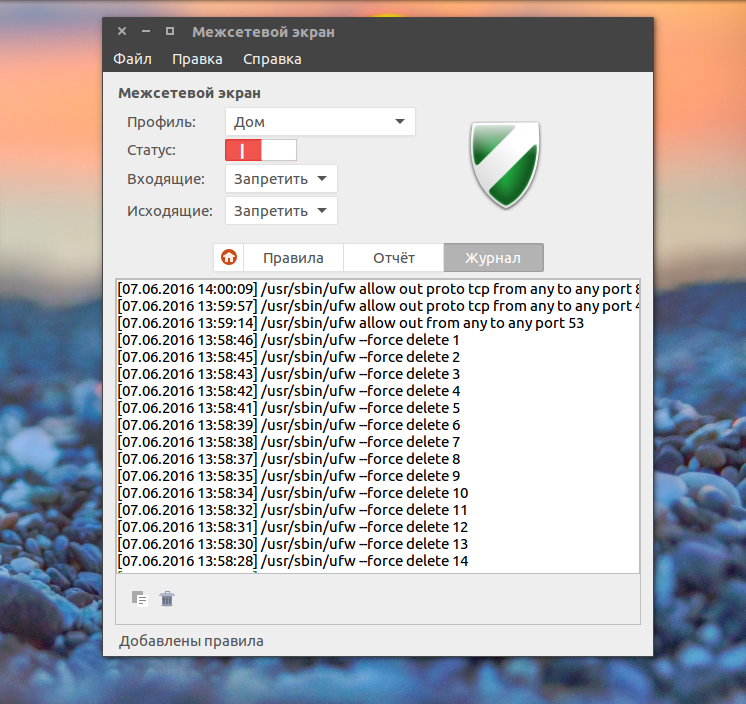

Но здесь есть еще одно но, чтобы знать как и что разрешать и запрещать возможно вам понадобятся журналы программы.

Посмотрев какие программы пытаются проникнуть в сеть вы сможете понять что нужно разрешить и нет.

Посмотреть какие программы работают с сетью вы можете на вкладке отчет в главном окне:

А на вкладке журнал вы найдете информацию по работе программы, переключению режимов и удалению правил.

С этой информацией настройка фаервола Ubuntu будет более эффективной и вы сможете решить возникшие проблемы.

Киряем с «Керио»

На ринге второй участник Sunbelt Kerio Personal Firewall 4.5.916 (в простонародье Керио). Он отслеживает сетевую активность работающих программ, решая, разрешить или запретить тому или иному приложению доступ в Сеть. Для большей гибкости предусмотрена установка временных интервалов, когда будут действовать отдельные правила. При попытке соединения или сканировании портов компьютера выдает гневное сообщение. Довольно просто настраивается, особенно при установке одного из четырех уровней защиты – вообще думать не нужно. Сайт разработчика предлагает подробное онлайн-описание данного продукта. Без оплаты будет работать в полнофункциональном режиме 30 дней.

Процесс установки, как и в случае с предыдущей программой, несложен. При установке утилита предложит тебе выбрать папку для инсталляции, а также режим работы: простой или расширенный. Следуя нашим правилам, мы выбираем простой. После окончания установки программа также просит перезагрузку. Послушно выполняем этот каприз продукта, наблюдаем появление в трее иконки с щитом и индикаторами сетевого траффика и приступаем к терзаниям.

Первый тест пройден успешно. Вместо страницы, извещающей нас о том, что пробита защита и выведены данные о нашем сетевом адресе, мы наблюдаем знакомое до боли приглашение проследовать к администратору.

Неплохо для начала.

Второе испытание на прочность. А вот тут нас ждет небольшое разочарование. Защита пробита, и мы снова наблюдаем форточку с тревожным восклицательным знаком и сообщением, что сервер Microsoft получил от нас еще порцию мусора.

Решающий третий раунд – первый тест пройден успешно. Доступ в Интернет был заблокирован. Второй тест из набора – тут результат меня немного удивил. Несмотря на заверение разработчиков об эксклюзивности защиты, «Керио» не дал тесту запуститься в принципе! Третий тест также не сумел обмануть стойкого защитника. Он просто не смог найти пути к «Эксплореру», в чем ему, несомненно, «помог» файерволл!

При тестировании Sunbelt Kerio Personal Firewall 4.5.916 положительных эмоций лично я испытал намного больше, чем отрицательных. Несмотря на один непройденный тест и довольно-таки высокую стоимость лицензии, «Керио» может по праву считаться одним из лучших файерволлов на рынке.

Оценка за тест – 4+

Руководство по быстрому выбору программ — базовые брандмауэры и файрволы (скачать)

Windows 10 Firewall Control

| Простой и эффективный; использует встроенный в Windows брандмауэр, так что никаких драйверов и прочего не потребуется. Мало весит. Три режима для быстрой настройки «Обычный», «Включить все» и «Отключить все». Отлично подходит для дополнения стандартного брандмауэра Windows | ||

| Может немного раздражать вначале использования, так как для всех программ придется задавать доступ; нет режима обучения. Диалоговое окно, с сообщением о выборе разрешить/запретить включает много информации, часть из которой может быть непонятной начинающим пользователям. |

TinyWall

| Легкий базовый брандмауэр; простой, но эффективный. Ненавязчивая программа без каких-либо всплывающих окон. Может распознать связанные процессы из белого списка программ. Этот файрвол может быть хорошим выбором для тех, кто слабо знаком с компьютерами, так как он не требует особых знаний. | ||

| Нет пользовательских диалогов, все настраивается во всплывающих меню (не обязательно, что это плохо для всех пользователей, дело привычки). Нельзя выбрать, куда устанавливать программу. Требуется Framework .NET |

ZoneAlarm Free Firewall

| Хороший файрвол для фильтрации исходящих/входящих соединений. Стелс-режим. Удобно использовать и настраивать. Анти-фишинг защита. | ||

| Нет мониторинга соединений между программами. Недостает систем обнаружения вторжений и эвристики. Ограниченная бесплатная версия (например, нельзя выставить высокий уровень защиты). Последнее время есть тенденция к «облегчению» функциональности от версии к версии. |

Сетевой трафик ограничивается маршрутизатором: что делать?

Большинство современных маршрутизаторов также снабжено встроенным сетевым экраном (Firewall), который может блокировать сетевой трафик (ограничивать подключение к некоторым ресурсам).

Настройка Firewall на роутере зависит от его производителя и модели

Важно правильно ознакомиться с web-интерфейсом вашего роутера. Найти вкладку с настройками и отключить межсетевой экран

В заключение стоит упомянуть, что существует множество программных продуктов, которые имеют свои сетевые и межсетевые экраны (а так же Firewall с разным функционалом и настройками) такие как «АП Континент».

Такие программы весьма специфические и узкоспециализированные, и шанс «наткнуться» на них в сети интернет невелик, поэтому главной защитой пользователя от всевозможных сетевых ограничений и блокировок является предусмотрительность и внимательность самого пользователя.

Как настроить брандмауэр?

Выяснив, как открыть брандмауэр, важно выбрать те его компоненты, которые требуются для индивидуального пользователя. Часто настройки брандмауэра включают в себя следующие пункты, которые могут быть расширены в различных версиях:

- исключения для сетевого экрана – программы можно выбрать вручную или удалить вовсе;

- выбор тех сетей, которые контролируются экраном – установка галки для уже имеющихся или выбор дополнительных из списка на компьютере;

- ведение журнала по заблокированным или пропущенным попыткам подключения и программам – в отдельном окне согласие на его сохранение с последующим просмотром.

Внесение программы в список исключения

Такие программы, как, к примеру, торрент, рекомендуется внести в список доверенных. Как и в прошлом случае, в данной ситуации перед пользователем расположены два варианта решения проблемы.

Перед тем, как приступить к любому из них, необходимо открыть раздел брандмауэра в панели управления. Последовательность действий была рассмотрена в первом пункте статьи.

Дальнейшая последовательность операций будет различаться.

Первый метод

Первый вариант выглядит так:

- Переходим в пункт «Разрешение взаимодействия с приложением или компонентом в брандмауэре Windows», расположенный в левой части окна.

- Кликаем по «Изменить параметры». В открывшемся UAC-окне разрешаем доступ администратора нажатием на «Да».

- Кликаем по кнопке «Разрешить другое приложение».

- Нажимаем на «Обзор», после чего остаётся найти exe-файл в папке, где лежит программа или, например, игра, дважды кликнуть по нему, а затем нажать на «Добавить».

- Выбираем, для каких сетей будет выставлено исключение, и нажимаем «ОК».

Приложение включено в список исключения. Firewall навсегда перестанет препятствовать его работе.

Второй метод

Можно воспользоваться и другим способом. Для этого:

- В открытом окне брандмауэра в панели управления зайти в раздел «Дополнительные параметры» в левом меню.

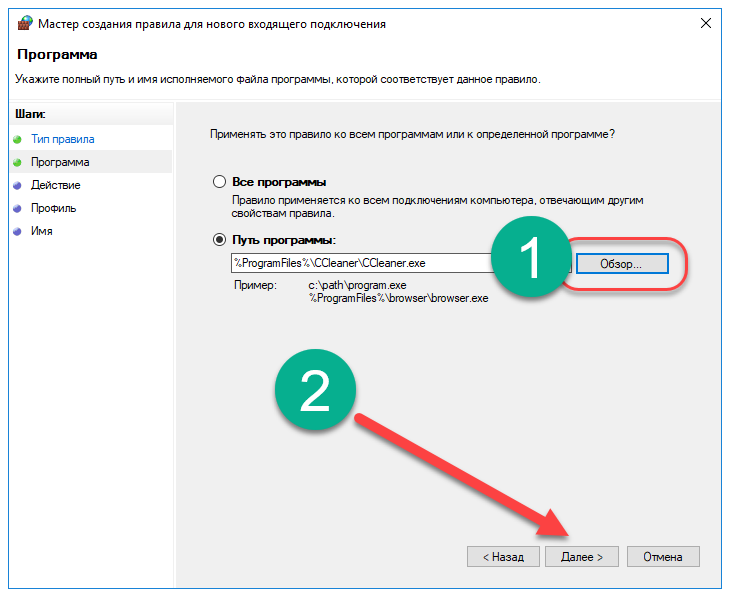

- Открываем вкладку «Правила для входящих подключений» и нажимаем на «Создать правило» в правом меню действий.

- Активируем пункт «Для программы» и нажимаем на «Далее».

- Кликаем на «Обзор», находим исполняемый файл нужной программы, добавляем его и вновь кликаем «Далее».

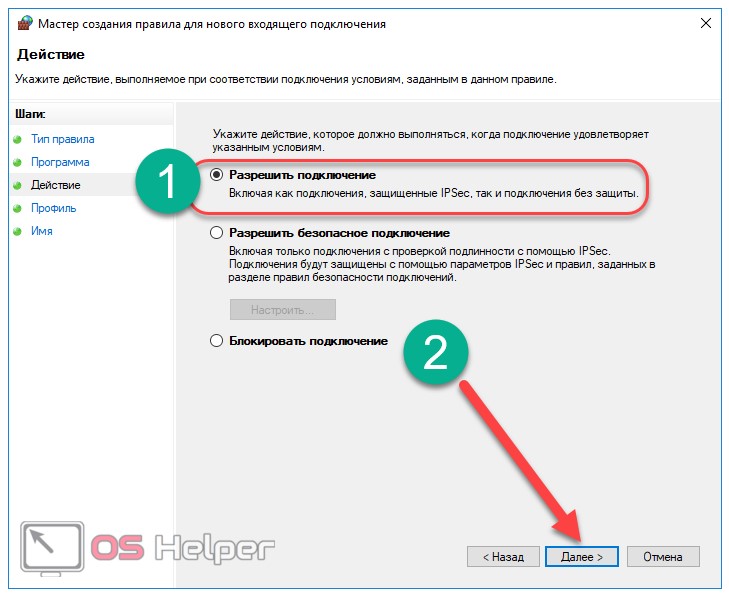

- Оставляем активированным первый пункт.

- Определяем, для каких сетей будет применяться данное правило.

- Задаём имя и пишем описание для только что созданного правила.

Правило сформировано и вступило в силу. Отменить и удалить его можно из этого же окна в правой нижней его части.

Проверить, не будет ли файервол блокировать программу и дальше, очень просто. Нужно лишь воспользоваться тем приложением, которое испытывало проблемы. На этом описание работы с файрволом можно завершить.