Способы защиты флешки от вирусов

Содержание:

- Usage

- Как убрать автозагрузку программ Windows 10 в CCleaner

- Небольшое вступление и мои мысли по данной теме.

- Ручная защита usb флешки от вирусов

- Структурные блоки файла

- Предназначение файла Autorun.inf

- Возможности программы Autoruns

- Способ борьбы № 2

- Способ борьбы №1

- Еще один способ удаления autorun с помощью антивируса AVZ

- Программы для защиты флешки от вирусов

- О функции вкратце

- Работа с программой Autoruns

- Безопасность

- Заключение

- В итоге

Usage

Simply run Autoruns and it shows you the currently configured

auto-start applications as well as the full list of Registry and file

system locations available for auto-start configuration. Autostart

locations displayed by Autoruns include logon entries, Explorer add-ons,

Internet Explorer add-ons including Browser Helper Objects (BHOs),

Appinit DLLs, image hijacks, boot execute images, Winlogon notification

DLLs, Windows Services and Winsock Layered Service Providers, media

codecs, and more. Switch tabs to view autostarts from different

categories.

To view the properties of an executable configured to run automatically,

select it and use the Properties menu item or toolbar button. If

Process Explorer is

running and there is an active process executing the selected executable

then the Process Explorer menu item in the Entry menu will open

the process properties dialog box for the process executing the selected

image.

Navigate to the Registry or file system location displayed or the

configuration of an auto-start item by selecting the item and using

the Jump to Entry menu item or toolbar button, and navigate to

the location of an autostart image.

To disable an auto-start entry uncheck its check box. To delete an

auto-start configuration entry use the Delete menu item or toolbar

button.

The Options menu includes several display filtering options, such as

only showing non-Windows entries, as well as access to a scan options

dialog from where you can enable signature verification and Virus Total

hash and file submission.

Select entries in the User menu to view auto-starting images for

different user accounts.

More information on display options and additional information is

available in the on-line help.

Как убрать автозагрузку программ Windows 10 в CCleaner

С помощью популярной бесплатной программы CCleaner можно отключить лишнюю программу в автозагрузке Windows. Запустите программу CCleaner, войдите в меню «Сервис», в котором откройте раздел «Автозагрузка».

Во вкладке «Windows» отобразится информация о программах, автоматически запускаемых вместе с операционной системой. Если пользователь ранее убирал программы из автозагрузки, то эти приложения будут иметь полупрозрачный вид на фоне включенных, в данный момент времени, приложений.

Здесь отображены сведения о приложениях, расположенных в автозагрузке: состояние («Включено»), раздел реестра («Раздел»), название программы («Программа»), производитель («Издатель»), месторасположение на диске («Файл»).

Для получения информации о программе, выделите приложение, кликните по нему правой кнопкой мыши, в контекстном меню выберите один из пунктов:

- Выключить.

- Удалить.

- Сохранить отчет.

- Открыть в RegEdit (Редакторе реестра).

- Открыть в папке.

Для отключения или удаления приложения из автозагрузки Windows, выполните следующие действия:

- Выделите программу в списке приложений.

- Нажмите на кнопку «Выключить» для отключения программы в автозагрузке, или на кнопку «Удалить» для удаления программы из автозагрузки.

Небольшое вступление и мои мысли по данной теме.

Дорогие читатели, уже не в первый раз мы боремся с вирусами, которые круглые сутки пытаются проникнуть в наши компьютеры. Сегодня рассмотрим ситуацию попадания вирусов с флешкарт. Это очень частое событие в наше время. Ведь практически каждый из нас ходит к друзьям и перекидывает друг другу информацию именно с помощью удобных флеш-накопителей, которые с легкостью подвергаются любым заражениям.

Принцип работы такого заражения очень прост. Ваш компьютер полностью исправен и не заражен вредоносным программным обеспечением, кроме этого есть у вас флеш-карта, которая тоже хорошо работает и не имеет заражения. К примеру, вы поехали в гости, где друзья показали вам новые фотографии или посоветовали посмотреть интересный фильм. Вы принимаете решение скачать интересную вам информацию на флешкарту и вроде бы все хорошо.

Но по приезду домой вы вставляете свою флешку в компьютер и слушаете, как ваш антивирус «разрывает» колонки от оповещений об угрозе и это в лучшем варианте. А ведь возможно антивирус не готов к такой степени атаки и вирусы спокойно с флешки перекачиваются на компьютер и заражают систему. Предположить, что могут сделать вредоносы даже сложно их функционал известен только их создателям или людям хорошо разбирающимся в программирование. Для обычного пользователя — это «темный лес» и практически все после попадания в такую ситуацию приходят к одному выводу — придется переустанавливать виндовс.

Друзья, моя задача научить вас обходить стороной такую ситуацию и если уж вы в нее все-таки влетели, как без особого труда и переустановки избавиться от лишних проблем. Переходим к практике.

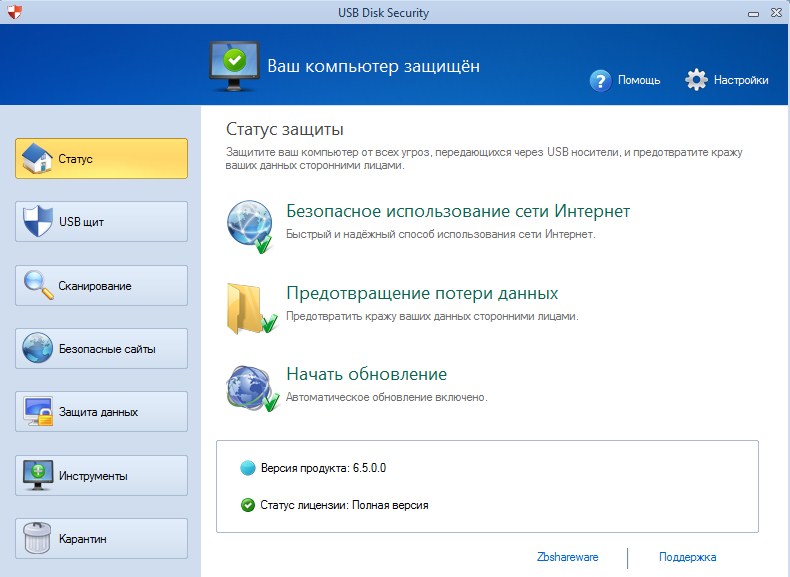

Безопасное подключение флеш-карт к вашему компьютеру поможет обеспечить программа USB Disk Security.

Плюс данной утилиты в том, что она совсем не конфликтует с действующим антивирусом. Эффективно отслеживает угрозы, которые могут поступать через подключенные флеш-накопители и оперативно их устранять. Кроме этого программа USB Disk Security использует минимум ваших системных ресурсов тем самым организует автономную, практически не заметную работу. .

Как ее установить и правильно использовать вы сможете посмотреть в видео обзоре в конце статьи. После запуска программа активируется и будет надежным защитником вашего компьютера от всех видов угроз с внешних устройств. Выглядит на данный момент она вот так:

Если по какой-то причине вы не любите устанавливать дополнительные утилиты, то переходите к следующему этапу и я научу вас ставить «сигнализацию» от вирусов на флешку.

Ручная защита usb флешки от вирусов

Действия, выполняемые перечисленными выше приложениями, легко проделываются вручную. Если программа для защиты флешки от вирусов выполняет это действие после нажатия на единственную кнопку, то вручную пользователю придётся совершить намного больше манипуляций.

Отключение автозапуска

Известно, что вирусы проникают на ПК посредством запуска, прописанного в autorun.inf, исполняемого вредоносного файла. Для предотвращения этого действия необходимо деактивировать автоматический запуск USB-носителей. Но сначала рекомендуется проверить флешку на вирусы посредством штатного антивируса.

- Кликаем правой кнопкой по ее иконке и вызываем команду сканирования.

- По завершении процесса открываем контекстное меню директории «Мой компьютер» и выбираем «Управление».

- Переходим в пункт «Службы и приложения» и выделяем «Службы».

- Находим «Определение оборудования оболочки» и отключаем ее автоматический запуск.

- Вызываем контекстное меню службы и выбираем «Свойства».

В строке «Тип запуска» выбираем вариант «Отключена», кликаем кнопку «Остановить» и жмем «ОК».

После выбора типа запуска нажимаем кнопку ОК

После этого автозапуск всех съемных устройств компьютера прекратится. Но предложенная защита автозагрузки неудобна, например, при использовании компакт-дисков, особенно со сложным и разветвлённым главным меню.

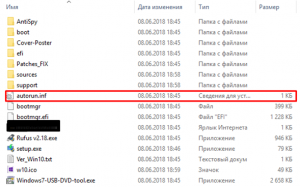

Предотвращение редактирования файла autorun.inf вредоносными приложениями

Защитить autorun.inf от внесения изменения можно и ручным способом, что немного дольше, чем выполнить процедуру программно. Рассмотрим действия, которое необходимо выполнить для совершения процедуры.

- Запускаем командную строку с привилегиями администратора компьютера.

- Идем в «Пуск», вводим «cmd» в поисковой строке, вызываем контекстное меню «cmd.exe» и жмем «Запустить от имени администратора.»

- Или заходим в раздел меню «Пуск» под названием «Стандартные» и запускаем командную строку аналогичным образом.

Набираем в командной строке cmd и запускаем от имени администратора

- В каталоге «Мой компьютер» смотрим дисковую метку накопителя (E:\).

- Прописываем следующие команды:

md е:\autorun.inf

attrib +s +h +r е:\autorun.inf

Помните, всё что вы делаете, вы делаете на свой риск и страх

Защита флешки от вирусов приложениями выполняется аналогичным образом.

Ручная защита usb от вирусов

Флешка с защитой сложным для новичка методом является самой надежной.

- Смотрим файловую систему накопителя в его свойствах.

- Если это FAT32, то форматируем или конвертируем флешку в NTFS.

К защите USB-накопителя стоит отнестись серьёзно

- Создаем на носителе флешку для данных.

- Защищаем накопитель от записи для вредоносных приложений.

- Вызываем «Свойства» флешки и переходим на вкладку «Безопасность».

- Жмем «Изменить» и убираем флажки со всех элементов, кроме «Чтение» «Список содержимого папки».

- Жмем «Ок».

Настраиваем действие во вкладке безопасность

- Вызываем «Свойства» созданного каталога и переходим во вкладку «Безопасность».

- Жмем «Изменить» и проставляем флажки возле всех пунктов столбца «Разрешить».

- Жмем «Ок».

ПОСМОТРЕТЬ ВИДЕО

Существует еще один метод обезопасить себя от вирусов – защита паролем флешки, но в таком случае в значительной мере страдает производительность накопителя.

Теперь вы знаете, что надо сделать, чтобы защита флешки от вирусов была максимальной. Ну, а если остались вопросы, задаем их внизу статьи.

Структурные блоки файла

Блок

Параметр action

Параметр action отвечает за отображение текста в меню автозапуска (используется редко).

Пример:

action=Текст Заголовка

Допустимо указания текста из библиотеки dll:

action=имя_файла,-IDресурса

Параметр icon

Параметр icon назначает файл иконки для устройства.

Пример:

icon=имя_ресурса

или

icon=файл.ico

Параметр Defaulticon

Команда Defaulticon отличается лишь тем, что позволяет задавать ещё и путь к файлу

значка:defaulticon=iconpath

В случае использования двух команд — icon и defaulticon система обрабатывает только defaulticon.

Параметр label

Этот параметр служит для указания «метки тома». Если применить метку label к диску, то реальная метка тома будет скрыта (её можно посмотреть в свойствах).

label=ЛюбойТекст

Параметр open

Параметр open содержит путь к файлу программы, которая будет запускаться при подключении устройства или попытке доступа к нему (открытие двойным щелчком). Этот параметр не следует использовать вместе с shellexecute, возможно возникновение конфликта!

Синтаксис:

... open=файл ...] ...

Параметр UseAutoPlay

Этот параметр совместим только с ОС MS Windows XP и работает не только на оптических дисках, но и на других сменных носителях. Допустимое значение одно — 1. Используется для включения обработки файла autoplay. Используется очень редко, в основном для автозапуска с flash-дисков без запросов на выбор действия (открыть в проводнике, ничего не делать и т. д.).

Синтаксис:

... UseAutoPlay=1 ...

Параметр shellexecute

Файл, указанный в этом параметре, открывается при автозапуске той программой, которая ассоциирована с этим типом файлов в системном реестре Windows.

Этот параметр можно использовать вместо параметра «open», использовать эти два параметра вместе не рекомендуется.

Данный параметр корректно работает на всех версиях ОС семейства Windows. В ОС MS Windows Vista диск с этим параметром сразу определяется как диск с программным обеспечением или играми, и для него вызывается соответствующее меню.

Пример:

shellexecute="Readme.txt"

В данном примере файл «.txt» будет открыт программой, которую пользователь по умолчанию использует для открытия файлов «.txt»

Параметр shell

shell=ключ указывает команду по умолчанию (default) для контекстного меню диска.

shell\ключ задаёт пункт контекстного меню.

shell\ключ\command задаёт исполняемую команду для пункта меню «ключ».

Пример:

shell\ключевое_слово\command=Файл.exe shell\ключевое_слово=Заголовок_меню

Блок

В этом блоке используется всего три ключа: MusicFiles, PictureFiles, VideoFiles, что соответствует типам данных на носителе: музыка, изображения, видео.

Значениями для этих ключей могут быть только логическое true (истина) или false (ложь).

Истина задаётся любым из данных значений: 1, y, yes, t, true.

Ложь задаётся как: 0, n, no, f, false.

Пример:

MusicFiles=Y PictureFiles= VideoFiles=false

Блок

При попытке определить тип содержимого на данном носителе информации поиск файлов не будет производиться в папках, указанных в этом блоке, и всех их подпапках. Путь задаётся в произвольном формате, приветствуются относительные пути.

Пример:

\Portable \Documents \Install

Данный блок поддерживается только ОС MS Windows Vista.

Блок

Используется один параметр DriverPath, который указывает путь к драйверам. Используется очень редко и только в MS Windows XP.

DriverPath=drivers\video DriverPath=drivers\audio

Предназначение файла Autorun.inf

Данный файл является неотъемлемой частью любого носителя информации и основной его задачей является автоматический запуск приложений, что установлены на локальном диске или флэш-карте. Отсутствие данного файла редкость. На специальных картах памяти он отвечает за переход к меню управления предустановленным (портативным) софтом с данного носителя.

Файл Autorun.inf на флешке

Структура файла имеет разделение на блоки, параметры и значения. В число параметров, что описывают конкретный носитель информации, входят:

- метка диска;

- иконка;

- файл запуска и т.д.

Содержимое нормального файла Autorun.inf

Создать такой файл можно и самостоятельно. Достаточно в системный текстовый документ (.txt – создаётся «Блокнотом») вписать следующие строки:

open = имя_файла

В данном случае первая строка является наименованием блока, а во второй – слева и справа от знака равно прописаны наименования параметра и значения соответственно. Значению присваивается точное название автоматически запускаемого файла. Достаточно поменять разрешение созданного текстового документа на .inf, чтобы после размещении на диске он стал работоспособным.

Возможности программы Autoruns

С помощью утилиты Autoruns пользователь может воспользоваться следующими возможностями:

- Мониторинг всех мест, из которых происходит автозапуск программ.

- Отображение программ, драйверов, системных служб, заданий в Планировщике, уведомлений Winlogon.

- Монитор автозапуска встроенных приложений Windows (расширения Проводника, Internet Explorer, скрытые объекты браузера, хайджекеры).

- Поиск запускаемых приложений в операционной системе, и отдельно в папке «Автозагрузка», в службах Windows, в реестре (Run, RunOnce), в Проводнике.

- Временная приостановка автозапуска программ с сохранением параметров, а затем восстановление автозапуска приложений.

- Отключение автозапуска программ и компонентов.

- Возможность использования разных учетных записей на компьютере.

- Проверка файлов автозапуска на вирусы в VirusTotal.

- Имеется версия программы Autorunsc для работы в командной строке.

Системные требования программы Autoruns:

- Операционная система Windows XP и выше (Windows 10, Windows 8.1, Windows 8, Windows 7, Windows Vista).

- Поддерживаются 32 битные (х86) и 64 битные (х64) издания ОС.

Программу Autoruns можно скачать с официального сайта Sysinternals. Программа не требует установки на компьютер, запускается из папки. Приложение работает на английском языке.

Autoruns скачать

Довольно часто, Autoruns используют для поиска и обезвреживания вредоносного программного обеспечения. Проведение исследования объектов автозапуска в программе, поможет найти вирус и отключить его автозапуск.

Способ борьбы № 2

1) Заходим в диспетчер задач «Cntrl+Alt+Del» (иногда, диспетчер задач может быть недоступен, тогда воспользуйтесь способом №1 или удалите вирус с помощью аварийного диска).

2) Закрываем все лишние и подозрительные процессы. Оставляем только*:

explorer.exe taskmgr.exe ctfmon.exe

* — удаляете процессы только те, которые запущены от имени пользователя, процессы помеченные от имени SYSTEM — оставляете.

3) Убираем из автозагрузки все лишнее. О том, как это сделать — см. . Кстати, отключить можно практически все!

4) После перезагрузки, можно попытаться удалить файл с помощью «Total Commander». Кстати, вирус, запрещает видеть скрытые файлы, но в Commandor’e это легко можно обойти — достаточно в меню нажать по кнопке «показ скрытых и системных файлов». См. на картинке ниже.

5) Чтобы в дальнейшем не испытывать с подобным вирусом проблем, рекомендую установить какой-нибудь антивирус. Кстати, хорошие результаты показывает программа , предназначенная специально для защиты флешек от подобной заразы.

Способ борьбы №1

1) Первым дело скачайте один из антивирусов (если у вас его нет) и проверьте полностью весь компьютер, в том числе и флешку. Кстати, хорошие результаты показывает антивирусная программа (к тому же, ее не нужно устанавливать).

2) Скачайте специальную утилиту Unlocker ( на описание). При помощи нее можно удалить любой файл, который не удается удалить обычным образом.

3) Если файл удалить не удалось, попробуйте загрузить компьютер в . Если удалось — то удалить подозрительные файлы, к том числе и autorun.inf.

4) После удаления подозрительных файлов, установите какой-нибудь современный и полностью проверьте компьютер еще раз.

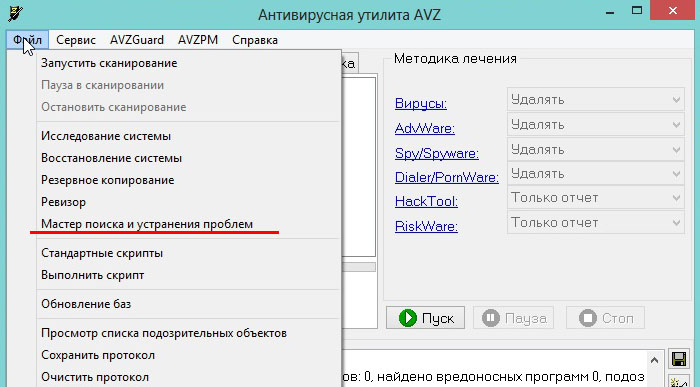

Еще один способ удаления autorun с помощью антивируса AVZ

Про то, как при помощи AVZ, проверить компьютер на вирусы, см. .

Здесь же затронем, как исправить уязвимость, связанную с Autorun.

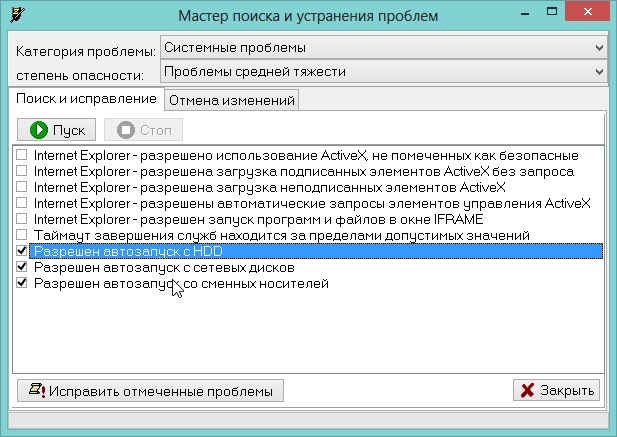

1) Открываете программу и жмете по «файл/мастер поиска и устранения проблем«.

2) Перед вами должно открыться окно, в котором можно найти все системные проблемы и настройки, которые необходимо исправить. Можно сразу же нажать на «Пуск», программа по умолчанию выбирает оптимальные настройки поиска.

3) Отмечаем галочками все пункты, которые рекомендует нам программа. Как видим среди них есть и «разрешение на автозапуск с разных типов носителей». Желательно отключить автозапуск. Ставим галочки и жмем «исправить отмеченные проблемы».

Программы для защиты флешки от вирусов

Ранее отмечалось о существовании методов создания пустого файла autorun.inf и установки на него особых условий доступа, запрещающих изменение содержимого, например, вредоносными приложениями. Осуществить описанные ранее действия вручную – не самое умное решение, ведь выпущено много приложений, способных создать файл autorun.inf для флешки и изменить права доступа к нему. Выделим несколько простых вариантов из длинного списка таких утилит.

Bitdefender USB Immunizer

Бесплатное приложение, не требующее установки на компьютер. Программа для проверки флешки на вирусы является разработкой фирмы, выпустившей популярный антивирус. Загрузить программу лучше из официальной страницы разработчика по адресу: https://labs.bitdefender.com/projects/usb-immunizer/overview/.

Работать с USB Immunizer несложно. Запускаем исполнительный файл и видим список подключенных к компьютеру устройств. Жмем по иконке нужного накопителя для создания на нем защищенного от записи autorun.inf. Защищённая флешка подсветится зеленым цветом.

В окне приложения отображаются все USB накопители

Ninja Pendisk

Портативная утилита, сканирующая порты USB на наличие подключенных к ним девайсов хранения данных. Программа для удаления вирусов с флешки сканирует устройство на присутствие вредоносных приложений и устраняет их. После проверки autorun.inf приложение предложит заменить файл на собственный, защищенный от записи.

Программа для сканирования и обнаружения вредоносных программ

Работая в фоне, защита usb и всех обнаруженных флешек происходит без ведома пользователя, что не всегда нужно.

Panda USB Vaccine

Простая портативная программа от разработчиков антивируса Panda. Утилита обладает расширенными функциями, позволяющими защитить флешку и ноутбук или ПК от проникновения на него вирусов. Утилита обладает функционалом для отключения автозапуска USB-устройств и компакт-дисков, что уменьшает риск заразить компьютер с переносного устройства.

Защищает флешку от проникновения вирусов

Для активации защиты флешки выберите необходимое устройство из выпадающего меню «Select an USB drive» и кликните кнопку «Vaccinate USB». Для отключения автоматического запуска USB-устройств на компьютере кликните кнопку «Vaccinate computer», расположенную выше.

Flash Guard

После установки программа для проверки флешек на вирусы интегрируется в автозапуск Windows и следит за подключаемым к USB устройствами. После появления нового флеш-диска утилита выполнить одно из предложенных пользователем действий с autorun.inf:

- проинформирует юзера о его наличии;

- удалит сам файл;

- удалит все объекты автозагрузки.

В настройках утилиты рекомендуется указать отключение автоматического запуска для съемных носителей для уменьшения вероятности стать жертвой вируса.

Программа для проверки флеш накопителя на наличие вирусных угроз

О функции вкратце

Параметр «Автозапуск» был введен разработчиками Microsoft еще на устаревших операционных системах Win 95 и XP. Это позволяло использовать компьютер как полноценный медиапроигрыватель. Человеку нужно было лишь вставить компакт-диск, дискету, USB-накопитель в лоток привода или порт ‒ воспроизведение его содержимого шло в автоматическом режиме. ПК уже тогда стал подобием музыкального центра или видеоплеера.

Негативной стороной данного функционала является сильная уязвимость системы перед вредоносными программами и вирусами. Опасный софт подменяет стандартный файл корневой папки флешки «Autorun.inf» на его зараженную копию, содержащую ссылку или исполнительную программу. Так система сама запускает в себе вирус и пользователь практически не может остановить этот процесс.

В последующих версиях ОС разработчики отключили «авторан» по умолчанию, но оставили возможность выбора. Если вы осознаете риски и у вас установлен мощный антивирус – вам под силу самостоятельно с помощью наших подсказок включить автозапуск на своем ПК.

Работа с программой Autoruns

Интерфейс программы

После запуска окно программы будет выглядеть так:

Программа официально поддерживает только английский язык, но и так разобраться с программой несложно.

Все автозапускаемые сервисы в программе разбиты по разделам (1). Открыв вкладку с нужным разделом, в центре окна появится список относящихся к нему сервисов.

Если открыта вкладка Everything (отображение сервисов сразу со всех разделов), то в списке будет видно разделение по разделам (2). Некоторые сервисы отмечены жёлтым цветом (3). Это значит, что файла для запуска этой программы / службы / сервиса в Windows не существует и осталась лишь запись в реестре. Такие записи можно удалить без последствий. Розовым (4) выделены те сервисы, которые программа считает подозрительными. Однако, не стоит ориентироваться целиком на логику программы, поскольку она часто считает подозрительными даже реально безопасные программы.

Всё, что отмечено галочками (как правило, это более 90% из списка) у вас загружается автоматически либо при старте системы, либо при выполнении иных событий.

Удобнее всего пользоваться основным разделом Everything, поскольку через него выводится сразу всё. Отдельно, как правило, может потребоваться заглянуть в разделы:

-

Scheduled Tasks. Программы, запуск которых запланирован через утилиту Windows «Планировщик задач».

-

Services. Здесь перечисляются автозапускаемые службы Windows.

-

Drivers. Тут будут отображаться загружаемые с Windows драйвера (программы для управления устройствами компьютера).

-

Winlogon. Программы, запускаемые при загрузке Windows.

-

Logon. Программы, запускаемые при входе пользователя в Windows.

Все остальные разделы проще смотреть через общую вкладку Everything.

Список вывода автозагрузки сделан в виде таблицы. Назначение колонок таблицы:

-

Autorun Entry. Здесь указан сам автозапускаемый файл, драйвер, сервис.

-

Description. В этой колонке выводится описание к каждому пункту автозагрузки, из которого часто можно увидеть, для чего служит тот или иной пункт.

-

Publisher. Издатель файла, т. е. разработчик. Если указано в скобках Verified, значит, издатель проверен, т. е. это оригинальный файл, а не какой-то подменённый (например, вирусом).

-

Image Path. Путь к файлу в проводнике Windows.

-

Timestamp. Время модификации файла. Иногда здесь может отображаться некорректное время, например, в будущем.

-

VirusTotal. Результат проверки файлов автозапуска на возможность заражения через сайт virustotal.com.

Настройка автозагрузки

Чтобы отключить нужные сервисы из автозагрузки просто снимите рядом с ними галочки. Изменения применяются сразу и при следующей загрузке Windows те сервисы, с которых вы ранее сняли галочки уже не будут загружаться.

Работать с автозагрузкой нужно очень внимательно! При отключении многих сервисов ваша система может в итоге не загрузиться!

Настоятельно рекомендую, перед тем как вы начнёте посредством отключения каких-то пунктов из автозагрузки искать источник проблемы, выключить в настройках отображение всех системных сервисов Windows, а именно от компании Microsoft. Для этого откройте меню Options и выберите Hide Microsoft Entries. Пункт Hide Windows Entries выключится автоматически.

Пункт Hide Empty Location оставляйте всегда включённым, поскольку он позволяет скрыть пустые записи.

При отключении сервисов из автозагрузки, соответствующие им записи в реестре Windows всё равно останутся. Чтобы полностью удалить сервис из автозагрузки, кликните по нему правой кнопкой мыши и выберите Delete.

Удалять следует только те пункты автозагрузки, которые остались после удаления самих программ! Удалив что-то из автозагрузки, восстановить это затем уже не получится! Поэтому прежде чем что-то основательно удалять, для начала проверьте работу компьютера просто отключив нужный сервис, не удаляя его.

Чтобы посмотреть, к какому файлу и (или) записи в реестре Windows относится тот или иной пункт автозагрузки, кликните по нему правой кнопкой мыши и выберите один из вариантов: Jump to Entry или Jump to Image.

Выбрав первый вариант, откроется реестр Windows сразу на той записи, которая соответствует выбранному пункту автозапуска.

Выбрав второй вариант, откроется папка проводника Windows с тем файлом, который соответствует выбранному пункту автозапуска.

Это полезно тогда, когда вам нужно знать, что конкретно за файл находится в автозапуске и где он расположен наглядно в проводнике Windows.

Таким образом, вы можете отключать либо ненужные программы, сервисы, драйверы из автозапуска системы, либо методом последовательного отключения (например, по 5-10 шт.) и проверки, находить источник проблемы в работе Windows.

Безопасность

В настоящее время файл autorun.inf широко используется для распространения компьютерных вирусов через flash-накопители и сетевые диски. Для этого авторы вирусов прописывают имя исполняемого файла с вредоносным кодом в параметр open. При подключении заражённого flash-накопителя Windows запускает записанный в параметре «open» файл на исполнение, в результате чего происходит заражение компьютера.

Находящийся в оперативной памяти заражённого компьютера вирус периодически сканирует систему с целью поиска новых дисков, и при их обнаружении (при подключении другого flash-накопителя или сетевого диска) создаёт на них со ссылкой на копию своего исполняемого файла, обеспечивая таким образом своё дальнейшее распространение.

Вирус также часто делает файлы и папки на съёмном диске (флешке, дискете) невидимыми, используя

команду attrib. Вместо них он часто создаёт ярлыки с именами файлов и папок, реже ярлык с наименованием диска (E:, F: и т.д.). Ни в коем случае не нужно щёлкать (кликать) мышью по ярлыкам.

Для того, чтобы скрытые файлы оказались видимыми, можно изменить свойства проводника (обозревателя explorer.exe), затем выполнить команду в командной строке: cmd /c attrib -s -r -h <путь к вашему файлу или папке> , по этой же ссылке можно прочитать, как в Windows XP скрытые файлы и папки снова можно увидеть).

После удаления вируса с компьютера рекомендуется удалить его тело с флешки, удалить файл autorun.inf

и создать папку с таким же названием. Большинство вирусов смогут копировать свои тела на съёмный носитель, но не смогут автоматически запускаться без текстового файла autorun.inf.

Многие опытные пользователи рекомендуют использовать для просмотра содержимого флешек и дискет

командную строку или файловые менеджеры (Total Commander, FAR Manager, Norton Commander и др.).

Отключение автозапуска

Групповая политика (gpedit.msc)

Настройка автозапуска в групповой политике находится в ветке «Конфигурация компьютера — Административные шаблоны — Система». Пункт «Отключить автозапуск» имеет три значения: не задан, включён, отключен. Задание значения «включён» позволяет выбрать тип дисков:

- CD-дисководы (включает: неизвестные, CD, сетевые и съёмные диски),

- все дисководы.

Реестр (ветвь HKCU), Policies

За включение и отключение автозапуска для разных типов носителей отвечают ключи реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer] "NoDriveTypeAutoRun"=dword000000ff HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer] "NoDriveTypeAutoRun"=dword000000ff

Возможные значения данного ключа:

- 0x01 (DRIVE— отключить автозапуск на дисках, которым не назначена буква (не примонтированных в корень)

- 0x04 (DRIVE_REMOVABLE) — отключить автозапуск съёмных устройств (дискеты, флешки)

- 0x08 (DRIVE_FIXED) — отключить автозапуск НЕсъемных устройств (жёсткий диск)

- 0x10 (DRIVE_REMOTE) — отключить автозапуск сетевых дисков

- 0x20 (DRIVE_CDROM) — отключить автозапуск CD-приводов

- 0x40 (DRIVE_RAMDISK) — отключить автозапуск на виртуальном диске (RAM-диск)

- 0x80 (DRIVE_FUTURE) — отключить автозапуск на приводах неизвестных типов (будущие типы устройств)

- 0xFF — отключить автозапуск вообще всех дисков.

Реестр (ветвь HKLM), подмена autorun.inf файла

Альтернативный, более радикальный, способ запрета обработки autorun.inf:

Windows Registry Editor Version 5.00 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\IniFileMapping\Autorun.inf] @="@SYS:DoesNotExist"

По сути, он подменяет содержимое файла autorun.inf значением из реестра, которое нарочно задаётся пустым/неверным. Это приводит к тому, что если на диске и есть файл autorun.inf, то он воспринимается как пустой.

Указанный способ следует считать самым надёжным. Простой способ его использования заключается в создании соответствующего reg-файла, запускаемого на компьютере.

Реестр (ветвь HKLM), запрет автостарта всех типов файлов

Возможное решение запрета автостарта всех типов файлов (Только автостарт, обработка двойного клика и контекстного меню будет произведена):

"*.*"=""

Большое количество вредоносных программ, распространявшихся с помощью autorun.inf, вынудило корпорацию Microsoft в новой Windows 7 отключить автозапуск программ для носителей информации, подключающихся через порт USB (флешек, кардридеров и др.). В феврале 2011 года Microsoft выпустила обновления, отключающие автозапуск программ из autorun.inf для Windows XP и Windows Vista. В результате уже к лету 2011 года число компьютеров, на которых были зарегистрированы вирусы семейств autorun, уменьшилось примерно на 60%.

Заключение

Программа Autoruns может быть весьма полезна в тех случаях, когда вам требуется устранить какую-то проблему в системе, например, окончательно избавиться от какого-то рекламного баннера или вируса, в том случае когда антивирус удаляет не всё и вирус по-прежнему активен.

Мне программа Autoruns помогла однажды исправить проблему в работе Windows 10, связанную с драйвером. Тогда у меня компьютер не перезагружался, не выключался и не мог уйти ни в один из режимов сна. Путём последовательного отключения пунктов автозагрузки через программу Autoruns, удалось выявить сбойный драйвер в системе!

Также, конечно, через эту программу можно просто отключать ненужные вам программы из автозапуска, чтобы разгрузить Windows на этапе её загрузки.

В итоге

В нашей статье было описано три основных способа включения автозапуска USB в Windows 7 и 10. Первые два доступны для всех желающих. Настройка не вызовет неудобств и не заберет много времени.

Третий вариант с изменением значений реестра является самым сложным и ориентирован на продвинутых пользователей. Советуем новичкам не экспериментировать с ним, так как реестр содержит в себе данные о параметрах и настройках системных файлов Windows. Его повреждение может привести к серьезным нарушениям в работе ПК.

Для экономии личного времени лучше воспользоваться бесплатной программой «Reg Organizer» или другой подобной ей. Главный ее плюс – быстрая навигация по разделам и более понятная графическая оболочка.

Помните, что включение автозапуска носителей снижает защищенность компьютера от вирусов и ставит под угрозу ваши конфиденциальные данные!