Как удалить filerepmalware с легкостью

Содержание:

- Как удалить вирус «WP-VCD Malware» с сайта на WordPress?

- Как самому проверить компьютер на зараженность Malware

- Шаг второй: Проверка в сторонних утилитах

- Beware of Greeks bearing gifts

- Backup files for the later use, in case of the malware attack

- Who does malware target?

- How do I protect myself from spyware?

- Как я заразиться с FileRepMetagen?

- Не удается Удалить объявления FileRepMalware ? Эта страница включает в себя подробные объявления FileRepMalware инструкции по удалению!

- Potentially unwanted applications are hidden as optional components in software bundles

- How do I prevent Trojans?

- Step 5 : Remove filerepmetagen infection from Windows shortcuts.

- Norman Malware Cleaner

- Научный отчет о FileRepMalware

- Как удалить FileRepMalware вирус

- Шаг 1: Отслеживать вниз FileRepMalware в памяти компьютера

- Шаг 2: Найдите FileRepMalware автозагрузки

- Шаг 3: Очистите FileRepMalware следы от Chrome, Firefox и Internet Explorer

- Открытые Google Chrome

- Открытые Mozilla Firefox

- Откройте обозревателя Internet Explorer

- Шаг 4: Отменить урон, наносимый FileRepMalware

- Признаки воздействия на систему

Как удалить вирус «WP-VCD Malware» с сайта на WordPress?

Собственно, это главный вопрос, по которому мы с вами сегодня собрались. Чтобы удалить этот вирус с одного конкретного сайта, я рекомендую вам сделать следующее. Перед началом работ я рекомендую вам сделать полный бэкап сайта, даже если на нем присутствуют вирусы.

1. Удалить возможную причину появления вируса (тема, плагин).

2. Скачать архив (желательно с официального сайта, либо с нашего) с той версией CMS, которая используется на вашем сайте. Точную версию CMS можно узнать в файле version.php, который находится в папке wp-includes на вашем сайте. Строка в нем будет выглядеть примерно следующим образом:

3. Из ранее скачанного архива с CMS, по FTP или удобным для вас способом загрузите папки wp-admin, wp-includes, а также все файлы из корня (за исключением файла wp-config.php, если таковой будет иметься в архиве) в корень вашего сайта с полной заменой.

4. Удалите файлы wp-tmp.php и wp-vcd.php из папки wp-includes.

5. Удалите вредоносный код из файла functions.php, находящегося в каждой папке темы вашего сайта.

Все шаги я рекомендую делать именно в той последовательности, в которой они описаны. Надеюсь, данная инструкция поможет вам раз и навсегда избавиться от этой проблемы на вашем сайте.

Как самому проверить компьютер на зараженность Malware

Резидентные программы — это такие процессы, которые работают и остаются в памяти после их исполнения. Такая форма дает возможность программе Malware иметь постоянный доступ к данным и, не спуская глаз, следить за всеми происходящими в системе событиями.

Помогут обнаружить резидентного Malware в памяти обычные системные утилиты, такие, как менеджер задач – Task Manager, вызываемый комбинацией клавиш Ctrl+Alt+Del. После ее вызова появится диалоговое окно, где в виде списка отобразятся все работающие на текущий момент задачи. Нужно проверить этот перечень на предмет наличия в нем резидентного процесса с присоединенным Malware.

Malware очень часто берет себе имена процессов, которые чрезвычайно похожи на имена стандартных процессов. В данном случае глядя на него, вы можете подумать, что это нормальный процесс, однако это будет не так. К примеру, вместо процесса WSOCK23.dll, который отвечает за обработку функций сокетов, можно увидеть поддельный процесс WSOCK33.dll. Другие варианты предусматривают похожие формы подмены, похожие на те, которые используются при фишинге сайтов, когда визуально символы похожи друг на друга и их подмена на первый взгляд не видна. Например, KERNE132.dll – на самом деле будет подделкой, тогда как в правильном процессе вместо 1 (единицы) должна стоять буква L – KERNEL32.dll. Правильное местонахождение этого файла – в папке WindowsSystem32, но некоторые Malware кладут его в другое место – в папку WindowsSystem.

Можно удостовериться, не зависла ли в памяти уже закрытая программа, в том месте, где ее уже давно быть не должно.

Еще может быть вариант, когда программа в памяти держит несколько копий себя, хотя никакого сервиса на текущий момент с таким названием пользователь не запускал.

Закройте все приложения, и если после этого, проверяя объем занятой памяти, вы видите, что какой-то сервис занял почти все ресурсы, его стоит проверить, и особенно это подозрительно, если активность памяти такого ресурса никак нельзя просчитать.

Шаг второй: Проверка в сторонних утилитах

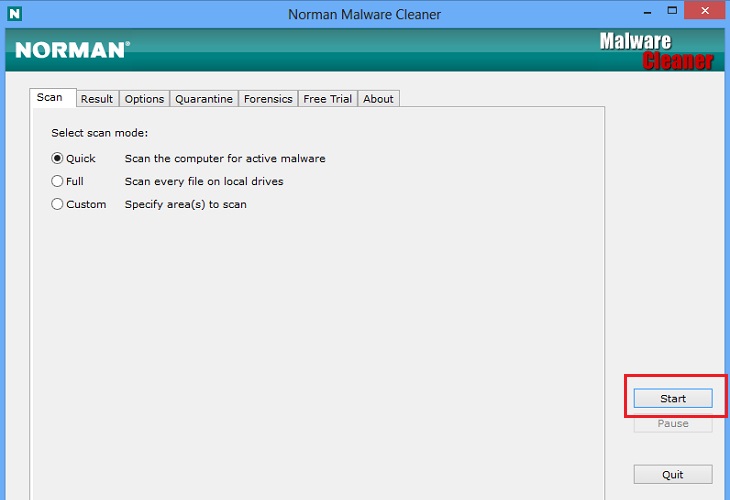

Существует немало программ, которые позволят избавиться от троянов. Одним из лучших софтов является Norman Malware Cleaner. Единственным его недостатком является невозможность обновления баз Клинера – придется периодически скачивать и заново устанавливать приложение на свой компьютер. Также утилита поставляется исключительно на английском языке. В остальном NMC идеален: распространяется бесплатно, имеет интуитивный интерфейс и высокую скорость обработки данных.

Для очистки Виндовс от вредоносного файла при помощи данного программного решения:

- Загрузить приложение с официального сайта, запустить файл формата «.exe».

- Работа будет происходить в портативной версии, которую можно хранить на флешке. При первом запуске на ПК высветится окно пользовательского соглашения, в котором нужно нажать на клавишу «Accept», после чего пользователь попадет в утилиту.

- Зайти во вкладку «Options» и кликнуть по опции «Enable rootkit cleaning» для включения функции отчистки от так называемых «руткитов» (набора программных средств – исполняемых файлов и скриптов – к которым как раз-таки и относится Malware.Gen). Щелкнуть на «Apply».

- Зайти на вкладку «Scan» и поставить отметку напротив 4 пункта меню – «Full», чтобы просканировать каждый элемент на локальных дисках компьютера.

- Запустится процесс проверки ОС на наличие вредоносного ПО, по завершении которого на экране отобразится перечень угроз с указанием директории, в которой они находятся. Такие вирусы помечаются как «Malicious objects».

Второй мощной и бесплатной утилитой, которая позволит удалить win32 malware gen, является Spybot Search & Destroy. В отличии от Norman Malware Cleaner, софт требует установки в Windows. Для работы в нем потребуется:

Скачать утилиту с официального сайта и запустить.

В меню «Установщика» выбрать первый пункт и нажать «Далее».

При ответе на вопрос «Как Вы хотите продолжить?» кликнуть по первой опции «Я хочу быть защищенным…» и нажать «Далее».

Открыть утилиту и зайти на вкладку «Обновление». Актуализировать противовирусные базы, щелкнув левой клавишей мыши по опции «Обновление».

По завершении запущенного процесса потребуется зайти в раздел «Сканирование системы» и начать сканирование

Запустится автоматический процесс проверки Windows на наличие руткитов.

Спустя несколько минут на экране отобразится перечень угроз, для ликвидации которых важно тапнуть по клавише «Исправить отмеченное», расположенной в правом нижнем углу.

Также подойдут такие утилиты, как Plumbytes Anti-Malware, Reimage или Malwarebytes на усмотрение пользователя либо же профессиональное ПО с актуальными сигнатурами. С ноутбука будут удалены все имеющиеся вирусы, после чего можно приступить к отчистке реестра от остаточных файлов вредоносного ПО с компьютера.

Beware of Greeks bearing gifts

In Virgil’s epic poem, The Aeneid, a clever Greek war strategist named Odysseus devises a plan to get his men inside the walled city of Troy. Instead of destroying or climbing the city’s walls, Odysseus sees another way in: with deception. Trojan soldiers watch as the Greeks appear to sail away, leaving behind a giant wooden horse as a token of surrender. Drunk on victory, the Trojans bring the horse inside their walls, only to discover Odysseus and his men were hidden inside the whole time.

Like its namesake, Trojan horse attacks, or simply “Trojans” use deception and social engineering to trick unsuspecting users into running seemingly benign computer programs that hide malicious ulterior motives.

Backup files for the later use, in case of the malware attack

Computer users can suffer various losses due to cyber infections or their own faulty doings. Software issues created by malware or direct data loss due to encryption can lead to problems with your device or permanent damage. When you have proper up-to-date backups, you can easily recover after such an incident and get back to work.

It is crucial to create updates to your backups after any changes on the device, so you can get back to the point you were working on when malware changes anything or issues with the device causes data or performance corruption. Rely on such behavior and make file backup your daily or weekly habit.

When you have the previous version of every important document or project you can avoid frustration and breakdowns. It comes in handy when malware occurs out of nowhere. Use Data Recovery Pro for the system restoring purpose.

About the author

Julie Splinters

— Malware removal specialist

If this free removal guide helped you and you are satisfied with our service, please consider making a donation to keep this service alive. Even a smallest amount will be appreciated.

Contact Julie Splinters

About the company Esolutions

References

- Randall Sutherland. AVG vs. avast!. TopTenReviews. The largest and most comprehensive product review sites.

- PUP.. Malwarebytes Labs. Blog.

- Margaret Rouse. Trojan horse (computing). TechTarget. A popular security topics including cloud security, data protection, IAM, compliance and more.

- Topic: FileRepMalware — Bloody. Avast security forum.

- Noticias Sobre Seguridad Y Virus. LosVirus. Tech security publisher.

- Mike Timmermann. Scam alert: The new way thieves are stealing credit card info. Journal-news. Daily news.

- Kevin Krewell. What’s the Difference Between a CPU and a GPU?. Nvidia. Tech blogs.

Removal guides in other languages

удаление FileRepMalware

Wyeliminować FileRepMalware

Vernichte FileRepMalware

Désinstaller FileRepMalware

Sbarazzarsi di FileRepMalware

Deshaciéndonos de FileRepMalware

消去FileRepMalware

This entry was posted on 2020-08-01 at 04:29 and is filed under Malware, Viruses.

Who does malware target?

The answer here is: take your pick. There are billions of consumer-owned devices out there. They’re connected

to banks, retail store accounts, and anything else worth stealing. It’s a broad attack surface for adware and

spyware, keyloggers, and malvertising—as well as an attractive method for lazy criminals to create and distribute

malware to as many targets as possible, with proportionately little effort.

“If you use your smartphone or tablet in the workplace, hackers can turn their attack to your

employer.”

Cyptominers and ransomware purveyors seem to be equal opportunity about their targets. Individuals fall victim to

these two, as do corporate businesses, hospitals, municipalities, and retail store systems.

To repeat, not all of the apps available through Apple’s App Store and Google Play are desirable and the problem is

even more acute with third-party app stores. While the app store operators try to prevent malicious apps from

penetrating their site, some inevitably slip through. These apps can steal user information, attempt to extort money

from users, try to access corporate networks to which the device is connected, and force users to view unwanted ads

or engage in other types of unsanitary activity.

How do I protect myself from spyware?

The best defense against spyware, as with most malware, starts with your behavior. Follow these basics of good cyber self-defense.

- Don’t open emails from unknown senders.

- Don’t download files unless they come from a trusted source.

- Mouse-over links before clicking on them and make sure you’re being sent to the right webpage.

- Use a reputable cybersecurity program to counter advanced spyware. In particular, look for cybersecurity that includes real-time protection.

A quick note about real-time protection. Real-time protection automatically blocks spyware and other threats before they can activate on your computer. Some traditional cybersecurity or antivirus products rely heavily on signature-based technology—these products can be easily circumvented by today’s modern threats.

You should also look out for features that block the delivery of spyware itself on your machine, such as anti-exploit technology and malicious website protection, which blocks websites that host spyware. The premium version of Malwarebytes has a solid reputation for spyware protection.

Digital life comes with ubiquitous dangers in the daily online landscape. Fortunately, there are straightforward and effective ways to protect yourself. Between a cybersecurity suite and commonsense precautions, you should be able to keep every machine you use free from spyware invasions and their malicious intent.

See all our reporting on spyware at Malwarebytes Labs.

Как я заразиться с FileRepMetagen?

Freeware является наиболее распространенным средством проникновения, инфекции обратиться к. И, есть причины для этого. Кибер-угроз, как FileRepMetagen, требуется разрешение пользователя для входа. Они должны просить, если пользователь соглашается в том установить их. И, можно ввести только, если они получают да. Нет разрешения, без приема. Таким образом чтобы убедиться, что они получают его, инфекции обращаются к хитрости и обмана. Они по-прежнему добиваться согласия пользователя, но они делают это sneakiest образом. И здесь приходит freeware. Большинство пользователей не внимательныя(ый), как они должны быть во время установки freeware. Вместо того, чтобы быть тщательной и принимая их время, они наоборот. Они спешить через процесс и даже не потрудился прочитать положения и условия. Они голову прямо да в нижней и предпочитают полагаться на удачу

Не оставляйте вашу судьбу шанс! Выберите осторожно по неосторожности. Потратьте время, чтобы быть бдительными и ваши должной осмотрительности

Знаю, что вы согласны. Посмотрите на штраф печати. Перепроверить все. Даже немного дополнительного внимания проходит долгий путь. Помните, что в следующий раз, вы имеете дело с freeware. Предупреждение является путь пойти. Он держит инфекции прочь. И беспечности приглашает их в.

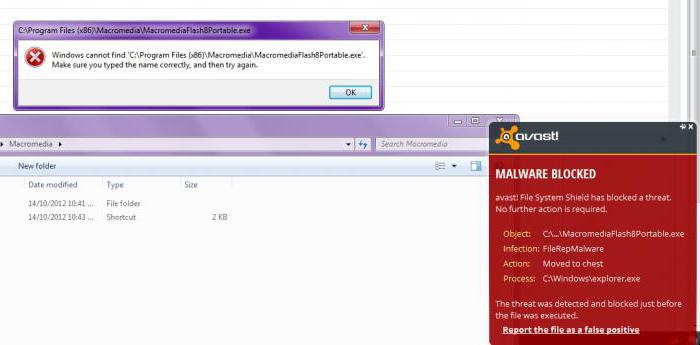

Не удается Удалить объявления FileRepMalware ? Эта страница включает в себя подробные объявления FileRepMalware инструкции по удалению!

FileRepMalware это противно программа. К счастью это не полноценный вирус, но вредоносные приложения (вредоносных программ). Однажды на борту, вредоносная программа устанавливает подключение к удаленному серверу и затем загружает и устанавливает других вредоносных программ. В настоящее время FileRepMalware неделю adware. Хотя это может измениться. Паразита является нарушением безопасности. Она прерывает с каждым аспектом вашего веб-браузера. Цель паразитов является генерировать доход для своих владельцев. Для этого он использует схему pay-per-click. В основном когда вы нажимаете на объявление, представленная вредоносных программ, его владельцы заплатят. Они будут получать еще больше денег для каждого сайта, который вы получите перенаправлены. Так вредоносная программа внедряет различных рекламных роликов на каждый веб-сайт, который вы открываете. Он также может перенаправить браузер Спонсируемые сайты третьих сторон. И, конечно, он может приостановить свой онлайн-видео для рекламных пауз. Этот вредитель испортит ваш опыт просмотра, если вы дайте ему остаться на борту. Эта служебная программа тратит на вашем компьютере, тем больше времени более агрессивным он станет. Вскоре каждый веб-сайт, который вы открываете будет тяжело на рекламу. Ваш браузер будет бороться для правильного отображения некоторых страниц. Он может заморозить и аварии часто. Вы также заметите, что Ваше Интернет-соединение работает медленнее, чем обычно. Все эти проблемы, вызванные вредоносных программ. Таким образом получите обратно контроль над устройством. Удалить FileRepMalware и все дополнительные паразитов, она установлена. Мы предоставили ручного удаления руководство этой статье ниже. Если вы предпочитаете автоматизированных решений, вы можете также скачать надежный антивирус app. выбрать ваш метод и действовать!

PUP authors often use several distribution methods for their products. Their primary goal is to deliver the application to as many users as possible to generate the maximum amount of revenue. Therefore, they use deceptive websites or software bundles to spread the app around.

The software bundle is a product formed by PUP developers and freeware providers when they pack applications together and distribute them via p2p networks or suspicious ads and websites. Researchers advise people avoiding these services and choosing sources for application downloads more wisely.

Opt for Advanced or Custom settings during installations and make sure to de-select unwanted additional pieces from the list when you are given the opportunity. Avoid Recommended or Default settings at all times, as you will not get the chance to eliminate pre-selected ticks next to undesired apps.  AV engines block the threat before it manages to enter the machine.

AV engines block the threat before it manages to enter the machine.

How do I prevent Trojans?

Since Trojans rely on fooling users into letting them into the computer, most infections are avoidable by remaining vigilant and observing good security habits. Practice a healthy skepticism about websites offering free movies or gambling, opting instead to download free programs directly from the producer’s site rather than from unauthorized mirror servers.

Another precaution to consider: change the default Windows settings so that the real extensions of applications are always visible. This avoids getting tricked by an innocent looking icon.

Other good practices besides installing Malwarebytes for Windows, Malwarebytes for Android, and Malwarebytes for Mac include:

- Running periodic diagnostic scans

- Setting up automatic updates of your operating system software, ensuring you have the latest security updates

- Keeping your applications updated, ensuring any security vulnerabilities are patched

- Avoiding unsafe or suspicious websites

- Being skeptical of unverified attachments and links in unfamiliar emails

- Using complex passwords

- Staying behind a firewall

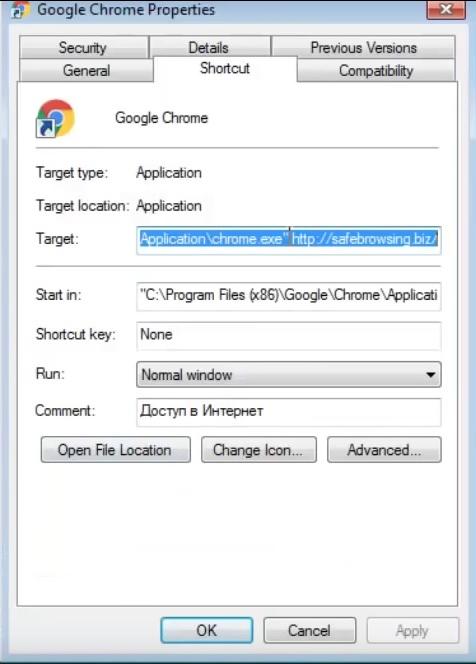

Step 5 : Remove filerepmetagen infection from Windows shortcuts.

Follow the following steps for all browser’s shortcuts like: Internet Explorer, Firefox, Internet Explorer and Safari as well.

- Right click on the shortcut of Internet Explorer and then do left click on the properties option. You’ll get a shortcut’s properties.

- Click on shortcut tab and then delete the “www.filerepmetagen/?utm” string from target field.

- Need to delete this URL:

Repeat the above steps on all browser’s shortcuts like: Internet Explorer, Firefox, Internet Explorer, Safari in all location Desktop / Taskbar / Startmenu.

Remove filerepmetagen infection from startmenu’s shortcuts.

Remove filerepmetagen infection from taskbar’s shortcuts.

Norman Malware Cleaner

Большую известность в борьбе с «малварем» получила программа Norman Malware Cleaner. Популярен также и аналогичный софт — Malwarebytes’ Anti-Malware. Однако последний грешит тем, что может заодно лишить вас безвредных программ и данных, хранящихся на компьютере.

Norman Malware Cleaner тоже выделяется недостатком: для каждого обновления приложения вам необходимо будет заново закачивать и устанавливать его. Также не представлена поддержка русского языка. Но на фоне всего этого выделяются и достоинства программы: удобный интуитивный интерфейс, быстрая и качественная работа, абсолютно бесплатное использование.

Научный отчет о FileRepMalware

FileRepMalware Это термин, который часто используется для описания OS угроза или инфекции. Эта инфекция представляет собой часть Системной программы, написанную кем-то со злым или преступным намерением. Обычно он имеет две функции, которые должны распространяться и наносить какие-то повреждения. Он может отличаться от отображения глупого сообщения при запуске, чтобы вызвать повреждение файлов вашего компьютера и вашей системы. С увеличением Интернета или быстрыми сетями он предназначен для управления вашим компьютером в незаконных или вредных целях. Ущерб может не произойти на вашем зараженном ПК, как только вы его приобрели, потому что разработчики этой инфекции были написаны для активации при необходимости удаленно. В частности, FileRepMalware была создана и используется кибер-преступников, имеющих исключительное намерение содействовать спонсируемый продукт и генерировать доходы онлайн.

Как удалить FileRepMalware вирус

FileRepMalware инфекции специально разработаны чтобы заработать деньги для своих создателей так или иначе. Специалисты из различных антивирусных компаний как Bitdefender, Kaspersky, Нортон, Avast, ESET, и т.д. советуют не безвредный вирус.

Если вы выполните точно ниже вы должны иметь возможность удалить FileRepMalware инфекции. Пожалуйста выполните процедуры, описанные в точном порядке. Попробуйте распечатать это руководство или другой компьютер в вашем распоряжении. Вам не понадобится компакт-диски или USB палочки.

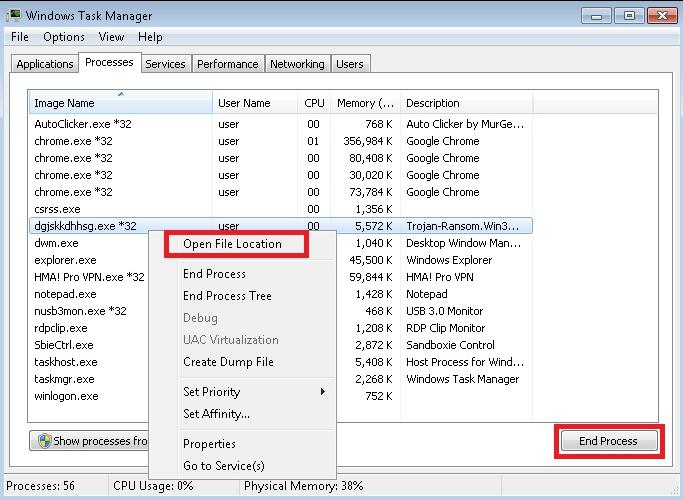

Шаг 1: Отслеживать вниз FileRepMalware в памяти компьютера

- Откройте диспетчер задач, одновременно нажав клавиши CTRL + SHIFT + ESC

- Внимательно изучите все процессы и прекратить те подозрительные.

Запишите расположение файла для дальнейшего использования.

Шаг 2: Найдите FileRepMalware автозагрузки

Выявить скрытые файлы

- Откройте любую папку

- Щелкните дальше «Организовать» кнопку

- Выберите «Папки и параметры поиска»

- Выберите вкладку «Вид»

- Выберите параметр «Показывать скрытые файлы и папки»

- Снимите флажок «Скрывать защищенные файлы операционной системы»

- Нажмите кнопку «Применить» и «ОК»

Очистить FileRepMalware вирус из реестра windows

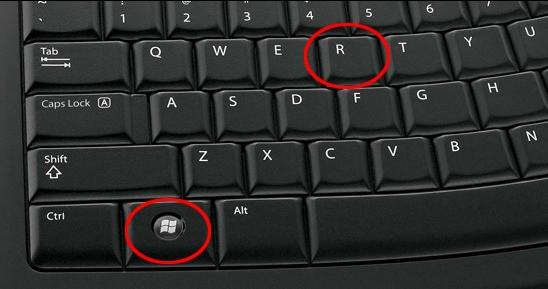

После загрузки операционной системы нажмите одновременно Кнопку Windows Logo и R ключ.

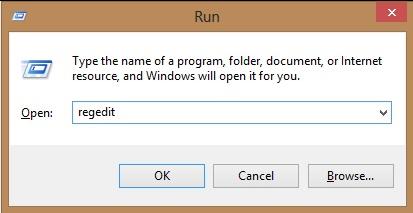

Откроется диалоговое окно. Введите «Regedit»

Предупреждение! Будьте очень осторожны, когда Редактирование реестра Microsoft Windows , как это может сделать сломанной системы.

В зависимости от вашей ОС (x86 или x64) перейти к:

или

или

и удалить отображаемое имя:

Затем откройте ваш проводник и перейдите к: %appdata% папки и удалить вредоносный исполняемый файл.

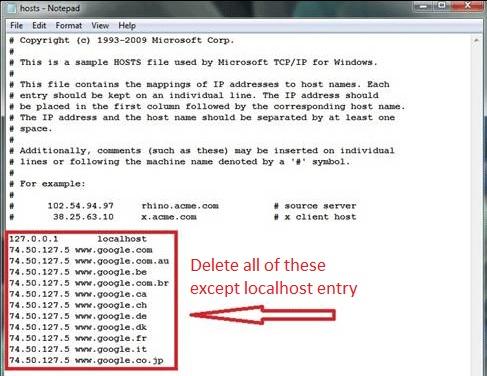

Очистите ваш файл HOSTS, чтобы избежать нежелательных браузера Перенаправление

Перейдите к %windir% /system32/ Drivers/ etc/ хост

Если вы взломали, там будет иностранных IPs адреса подключен к вам в нижней. Взгляните ниже:

Шаг 3: Очистите FileRepMalware следы от Chrome, Firefox и Internet Explorer

-

Открытые Google Chrome

- В Главном менювыберите инструменты расширения

- Удалить FileRepMalware , нажав на маленький корзины

- Сброс Google Chrome , исключив текущего пользователя, чтобы убедиться, что ничего не остается

-

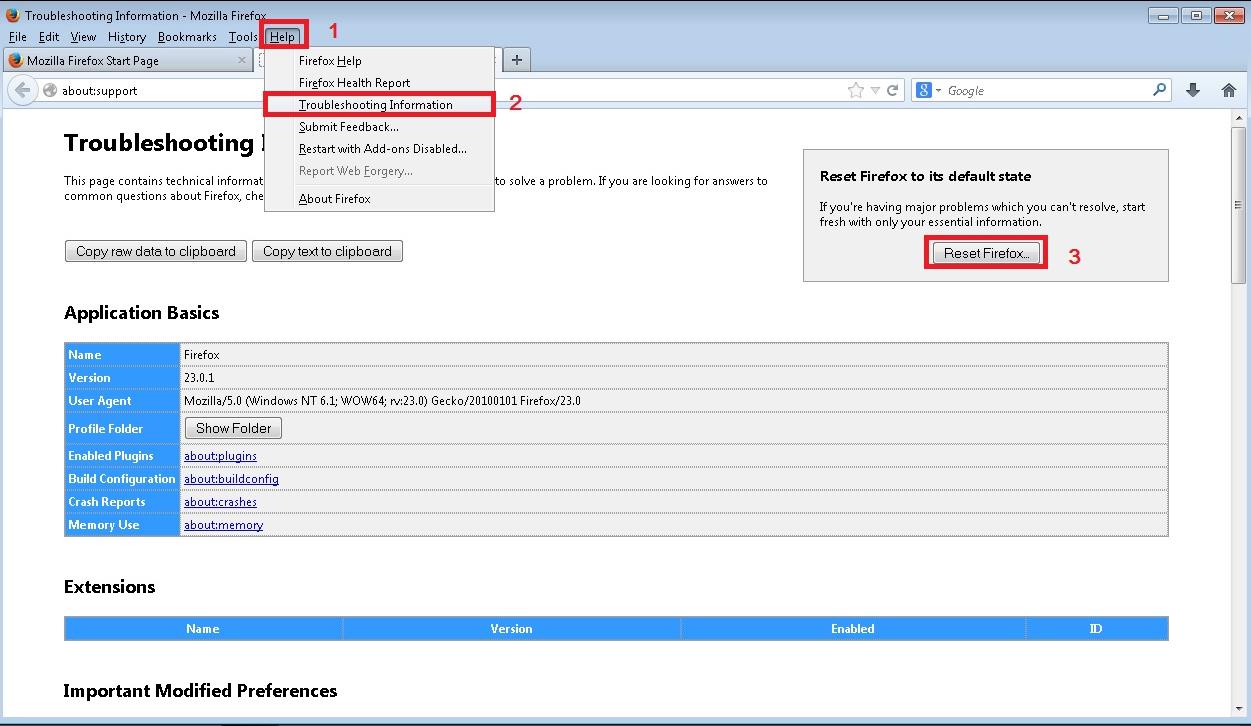

Открытые Mozilla Firefox

- Одновременно нажмите Клавиши Ctrl + Shift + A

- Отключение нежелательных расширение

- Идти на помощь

- Затем информация Устранение

- Нажмите на Сброс Firefox

-

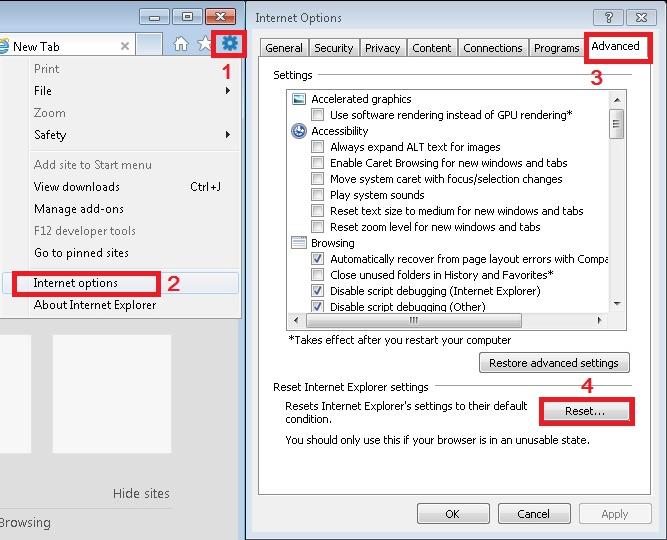

Откройте обозревателя Internet Explorer

- В правом верхнем углу нажмите на значок шестеренки

- Нажмите на Свойства обозревателя

- перейти к панели инструментов и расширений и Отключить неизвестных расширений

- Выберите вкладку Дополнительно и нажмите на Сброс

Перезапустите Internet Explorer

Шаг 4: Отменить урон, наносимый FileRepMalware

Этот вирус может изменить ваши настройки DNS.

Внимание! это может привести к поломке вашего Интернет-соединения. Прежде чем изменять настройки DNS, чтобы использовать Google общественной DNS для FileRepMalware, не забудьте записать текущего адреса серверов на кусок бумаги

Чтобы исправить ущерб, причиненный вирусом необходимо выполнить следующие действия.

- Нажмите кнопку Пуск , чтобы открыть меню Пуск, в поле поиска введите Панель управления и выберите пункт Панель управления, в результатах отображаются выше.

- перейти к сети и Интернету

- Затем, сети и совместного центра

- Выберите изменение параметров адаптера

- Щелкните правой кнопкой мыши активное Подключение к Интернету и выберите пункт свойства. На вкладке сеть , найти Протокол Интернета версии 4 (TCP/ IPv4). Щелкните левой кнопкой мыши на нем и выберите команду Свойства. Оба варианта должно быть автоматическим! По умолчанию он должен быть задан для «получить IP-адрес автоматически» и второй «получить DNS адрес сервера автоматически!» Если они являются не просто изменить их, однако, если вы являетесь частью доменной сети следует связаться с вашего Домена Administrator, чтобы задать эти параметры, в противном случае Подключение к Интернету будет перерыв!

Вы должны очистить все ваши ярлыки браузера также. Для этого вам нужно

Щелкните правой кнопкой мыши на ярлык вашего любимого браузера и выберите пункт свойства.

- в целевом поле Удалить аргумент FileRepMalware , а затем применить эти изменения.

- Повторяю, что с ярлыками ваш других браузеров.

- Проверьте ваши запланированные задачи, чтобы убедиться, что вирус не загружать себя.

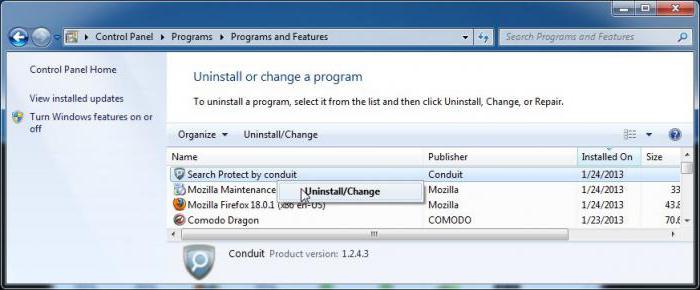

Признаки воздействия на систему

Теперь непосредственно об угрозе PUP.Optional. Что это за вирус и как он воздействует на систему? Точно так же, как и все остальные угонщики.

Сначала в браузере изменяется стартовая страница и установленная по умолчанию поисковая система, затем даже при посещении безвредных ресурсов браузер наполняется рекламой и постоянно всплывающими баннерами, производится самопроизвольное перенаправление на другие сайты, вплоть до тех, которые содержат опасные угрозы, и замедляется скорость подключения к интернету.

Но это только первые симптомы. Этот рекламный вирус в процессе внедрения в компьютерную систему устанавливает дополнительное программное обеспечение (обычно это апплеты Search Protect by conduit и WebCake 3.00), а также интегрирует дополнительные панели и надстройки в браузеры (Babylon Toolbar или разновидности под определенный браузер, например Babylon Chrome Toolbar). Таким образом, процесс обезвреживания вируса состоит именно в удалении всех этих компонентов.